Stăpânirea CI/CD-ului modern: O incursiune profundă în GitHub Actions în 2026

Peisajul livrării de software s-a schimbat dramatic în ultimii câțiva ani. În 2026, Continuous Integration și Continuous Deployment (CI/CD) nu mai înseamnă doar rularea testelor și trimiterea codului pe un server; a evoluat într-o orchestrare sofisticată de securizare (hardening), scalare eficientă a costurilor și workflow-uri "agentice" autonome. GitHub Actions a devenit liderul incontestabil în acest spațiu, trecând de la un simplu instrument de automatizare la sistemul nervos central al ciclului modern de dezvoltare.

Pentru dezvoltatorii web seniori și inginerii DevOps, a rămâne la curent înseamnă a înțelege mai mult decât sintaxa YAML. Necesită o stăpânire a modului de utilizare a celor mai recente actualizări din 2025–2026—cum ar fi YAML anchors, autentificarea bazată pe OIDC și integrarea agenților AI—pentru a construi pipeline-uri care nu sunt doar rapide, ci și reziliente și sigure prin design.

Peisajul anului 2026: Ce este nou în GitHub Actions?

La începutul anului 2026, GitHub a introdus câteva funcționalități transformative care abordează punctele critice vechi ale dezvoltatorilor, pregătindu-se în același timp pentru un viitor AI-native.

YAML Anchors și căutarea workflow-urilor DRY

Una dintre cele mai solicitate funcționalități din istoria GitHub a sosit în sfârșit la sfârșitul anului 2025: suportul pentru YAML anchors și alias-uri. Istoric, dezvoltatorii trebuiau să se bazeze pe Reusable Workflows sau Composite Actions pentru a evita duplicarea. Acum, poți defini un bloc de configurare o singură dată și îl poți reutiliza de mai multe ori în același fișier.

Totuși, rămâne o nuanță critică: la începutul anului 2026, GitHub nu suportă încă "merge keys". Acest lucru înseamnă că poți reutiliza un bloc, dar nu poți suprascrie parțial proprietățile acestuia. Practic, creezi un pointer direct către un bloc de configurare. Acesta este un câștig imens pentru standardizarea variabilelor de mediu sau a configurațiilor complexe de pași în mai multe joburi dintr-un singur workflow.

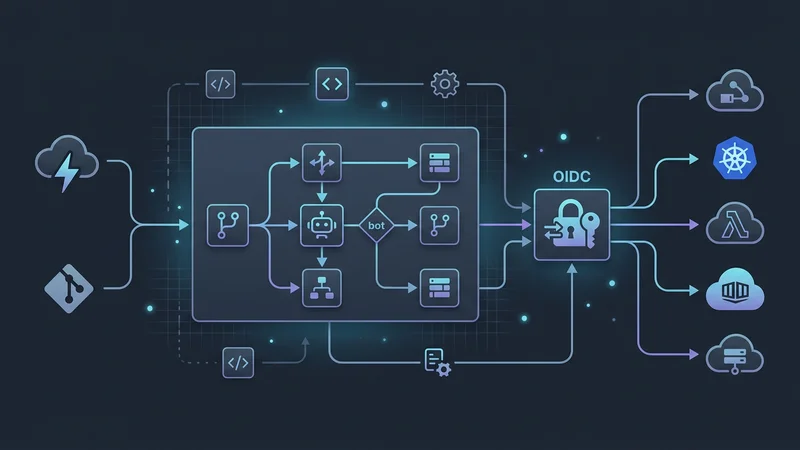

Ascensiunea workflow-urilor agentice

"Technical Preview" pentru GitHub Agentic Workflows din 2025 a trecut la o adopție mai largă. Acest lucru permite agenților GitHub Copilot nu doar să sugereze cod, ci să participe activ în procesul de CI/CD. Imaginează-ți un pipeline care eșuează la o verificare de linting, declanșează un agent Copilot pentru a repara formatarea, face commit la reparare și repornește build-ul—totul fără intervenție umană. Acești pași agentici sunt definiți în fișierul YAML al workflow-ului, oferind o punte între automatizarea statică și dezvoltarea autonomă.

Schimbări în infrastructură și prețuri

Infrastructura care rulează build-urile noastre a primit, de asemenea, o actualizare semnificativă. Noile imagini de runner pentru Windows Server 2025 (la pachet cu Visual Studio 2026) și macOS 26 (suportând atât Intel, cât și Apple Silicon) sunt acum standardul.

Poate cea mai semnificativă schimbare pentru utilizatorii enterprise este noul model de prețuri pentru runner-ele self-hosted. Începând cu 1 martie 2026, GitHub a introdus o taxă nominală de orchestrare (0,002 USD/min) pentru runner-ele self-hosted. Deși acest lucru este semnificativ mai ieftin decât runner-ele găzduite de GitHub, marchează o schimbare în modul în care organizațiile trebuie să bugeteze infrastructura privată. Pentru a ajuta la gestionarea acestui aspect, noul Runner Scale Set Client (un SDK de sine stătător bazat pe Go) a înlocuit vechiul Actions Runner Controller (ARC) pentru mulți, permițând o autoscalare mai granulară, fără Kubernetes.

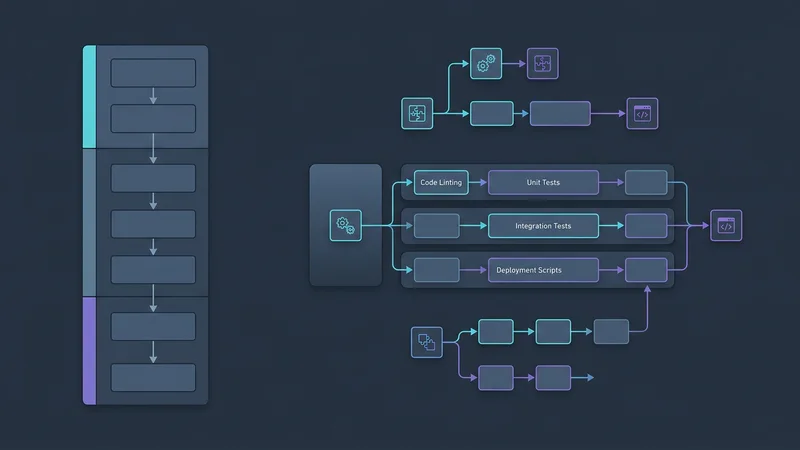

Arhitecturarea workflow-urilor modulare și scalabile

Construirea unui pipeline pentru o aplicație TypeScript la scară largă necesită o abordare modulară. În 2026, distincția între Reusable Workflows și Composite Actions este piatra de temelie a unei strategii "DRY" (Don't Repeat Yourself).

Reusable Workflows vs. Composite Actions

Alegerea instrumentului potrivit pentru modularitate este esențială pentru mentenabilitatea pe termen lung.

- Reusable Workflows: Aceștia îți permit să reutilizezi joburi întregi sau chiar pipeline-uri complete. Sunt ideali pentru impunerea standardelor organizaționale, cum ar fi un "CI standard" care include scanarea de securitate, linting și testare. Sunt apelați folosind cuvântul cheie

usesla nivel de job. - Composite Actions: Acestea împachetează o secvență de pași într-un singur job. Sunt ideale pentru a simplifica logica de configurare repetitivă, cum ar fi instalarea unei versiuni specifice de runtime, configurarea unui registru privat și pregătirea cache-ului.

Strategii avansate de Matrix și Partitioning

Build-urile de tip Matrix au evoluat dincolo de simpla testare a mai multor versiuni de Node.js. În 2026, folosim Matrix Partitioning pentru a rezolva problema testelor care durează prea mult. Dacă ai o suită de teste care durează 40 de minute, poți împărți dinamic acele teste în fragmente paralele.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Împărțirea a 1000 de teste în 4 loturi paralele

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Această strategie reduce semnificativ timpul total al CI-ului, asigurându-se că dezvoltatorii primesc feedback în câteva minute, nu în ore.

Securizarea (Hardening): Protejarea lanțului de aprovizionare

Securitatea este cel mai critic aspect al CI/CD în 2026. Odată cu creșterea atacurilor asupra lanțului de aprovizionare (supply chain), "securitatea implicită" nu mai este o opțiune—este o cerință.

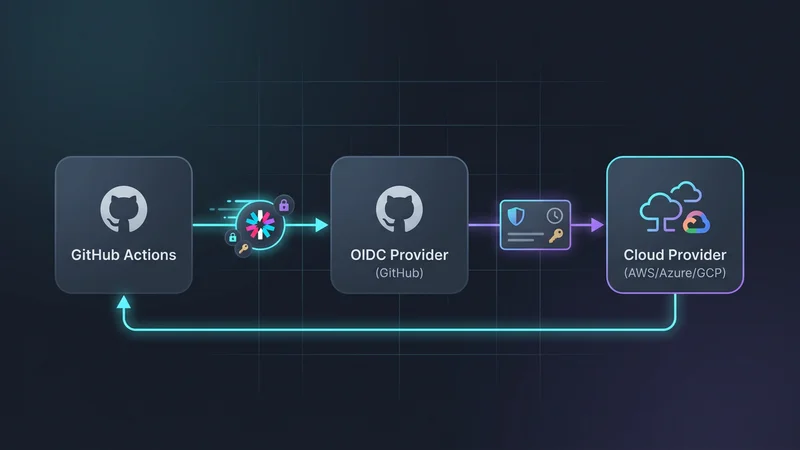

Eliminarea secretelor cu OIDC

Zilele stocării cheilor de acces AWS pe termen lung sau a secretelor Azure Service Principal în GitHub Secrets au apus. OpenID Connect (OIDC) este acum standardul industriei. OIDC permite GitHub Actions să solicite un token JWT (JSON Web Token) cu durată scurtă de viață și domeniu limitat de la furnizorul de cloud.

Pentru a activa acest lucru, workflow-ul tău trebuie să solicite explicit permisiunea id-token: write. Acest lucru urmează principiul privilegiului minim, asigurându-se că token-ul este disponibil doar pentru joburile care au cu adevărat nevoie de el.

// Exemplu: O privire conceptuală asupra modului în care OIDC înlocuiește secretele

// În loc de: process.env.AWS_SECRET_ACCESS_KEY

// Folosim: Acțiunea 'aws-actions/configure-aws-credentials' care gestionează schimbul OIDCFixarea acțiunilor la SHA-uri (Pinning)

Deși este tentant să folosești uses: actions/checkout@v6, acest lucru te expune riscurilor de "tag shifting". Dacă un tag este compromis sau mutat accidental, pipeline-ul tău ar putea rula cod malițios. Cea mai bună practică în 2026 este fixarea acțiunilor la un SHA de commit specific și utilizarea unui comentariu pentru a urmări versiunea.

steps:

- name: Checkout Code

# Fixare la un SHA specific pentru securitate

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Permisiuni minime pentru GITHUB_TOKEN

Implicit, GITHUB_TOKEN poate avea permisiuni largi. Pipeline-urile moderne ar trebui să definească întotdeauna un bloc permissions în partea de sus a fișierului YAML pentru a restricționa accesul doar la ceea ce este necesar.

permissions:

contents: read # Permite citirea repo-ului

packages: write # Permite push-ul în GitHub Packages

id-token: write # Necesar pentru OIDC

security-events: write # Necesar pentru CodeQL

Optimizarea performanței și managementul costurilor

Eficiența în CI/CD este măsurată atât în timp, cât și în bani. Odată cu schimbările de prețuri din 2026, optimizarea rulărilor are un impact direct asupra bugetului.

Caching inteligent

Caching-ul ineficient este cauza principală a build-urilor lente. Utilizarea actions/cache@v4 este standardul, dar multe acțiuni specifice limbajelor au acum logică de caching încorporată care este mai robustă. Pentru un proiect TypeScript care folosește Node.js 24, acțiunea actions/setup-node@v6 se ocupă de partea grea.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Cachează automat ~/.npmMai mult, utilizarea corectă a build artifacts îți permite să transmiți date între joburi fără a rula din nou pași costisitori de build. De exemplu, ar trebui să construiești aplicația TypeScript o singură dată și să încarci folderul dist, apoi să-l descarci în joburile ulterioare de deployment sau testare.

Concurrency și Timeouts

Pentru a evita irosirea minutelor de CI pe build-uri învechite, folosește cheia concurrency. Acest lucru este util în special pentru Pull Requests. Dacă un dezvoltator face push la trei commit-uri în succesiune rapidă, GitHub va anula primele două rulări și o va finaliza doar pe ultima.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueÎn plus, setează întotdeauna o valoare timeout-minutes. Timeout-ul implicit al GitHub este de 6 ore. Dacă o suită de teste se blochează din cauza unui deadlock, ar putea consuma 360 de minute din cota ta. Setarea unui timeout de 15 minute previne aceste rulări "zombie" care îți epuizează bugetul.

Scenariu real: Deploy-ul unui microserviciu TypeScript

Să ne uităm la un exemplu cuprinzător de workflow de nivel de producție pentru un microserviciu TypeScript. Acest workflow încorporează OIDC, filtrarea căilor într-un monorepo și bune practici de securitate.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Se face deploy la microserviciu în clusterul de producție..."

# Logica de deployment aiciÎn acest exemplu, folosim filtrarea prin paths pentru a ne asigura că pipeline-ul rulează doar când se schimbă codul relevant. De asemenea, folosim cuvântul cheie needs pentru a crea un grafic de dependențe, asigurându-ne că încercăm un deployment doar dacă testele trec.

Instrumente și biblioteci esențiale (Ediția 2026)

Pentru a rămâne productiv, ar trebui să fii familiarizat cu cele mai recente versiuni ale acestor acțiuni și instrumente de bază:

| Instrument | Versiune | Scop |

|---|---|---|

actions/checkout |

v6 | Preluarea depozitului cu performanță ridicată și securitate îmbunătățită a credențialelor. |

actions/setup-node |

v6 | Suport nativ pentru Node 24 și caching automat pentru pnpm/npm. |

docker/build-push-action |

v6 | Build-uri multi-platformă cu caching de straturi îmbunătățit pentru standardele OCI 2026. |

github/codeql-action |

v3 | Analiză semantică profundă pentru a detecta SQL injection și XSS înainte de a ajunge în producție. |

slsa-framework/slsa-github-generator |

v2 | Generează proveniență SLSA Nivel 3, dovedind că build-ul nu a fost modificat. |

dorny/paths-filter |

v3 | Instrumentul preferat pentru logica complexă de monorepo pe care on: push: paths nu o poate gestiona. |

Întrebări frecvente

Este GitHub Actions un instrument de CI/CD?

Da, GitHub Actions este o platformă completă de CI/CD și automatizare. Deși a început ca o modalitate de a automatiza sarcinile depozitului, a evoluat într-un instrument robust pentru construirea, testarea și livrarea software-ului către orice infrastructură cloud sau on-premise.

Care este diferența dintre GitHub Actions și Jenkins?

GitHub Actions este un serviciu gestionat, cloud-native, integrat direct în ecosistemul GitHub, în timp ce Jenkins este un server de automatizare open-source, self-hosted. Actions folosește YAML pentru configurare și este în general mai ușor de configurat, în timp ce Jenkins oferă o extensibilitate extremă prin ecosistemul său de plugin-uri, dar necesită mentenanță semnificativă.

Cum creez un pipeline CI/CD în GitHub pas cu pas?

Mai întâi, creează un director .github/workflows în depozitul tău și adaugă un fișier .yml. Definește "trigger-ul" (cum ar fi un push pe branch-ul main), specifică mediul (cum ar fi ubuntu-latest) și listează "pașii", cum ar fi preluarea codului, instalarea dependențelor și rularea testelor.

Este GitHub Actions gratuit pentru depozitele private?

GitHub Actions este gratuit pentru depozitele publice, dar depozitele private au un număr limitat de minute gratuite și stocare, în funcție de planul contului tău. Odată ce cota gratuită este depășită, ești taxat pe minut în funcție de sistemul de operare al runner-ului utilizat.

Cum declanșez manual o acțiune GitHub?

Pentru a declanșa un workflow manual, trebuie să adaugi evenimentul workflow_dispatch în fișierul tău YAML sub secțiunea on:. Odată adăugat, un buton "Run workflow" va apărea în tab-ul Actions al depozitului tău GitHub, permițându-ți să-l declanșezi cu input-uri personalizate opționale.

Concluzie

Pe măsură ce navigăm prin 2026, GitHub Actions continuă să redefinească ceea ce este posibil în livrarea automatizată de software. Tranziția către workflow-uri agentice și accentul pe securitatea bazată pe OIDC evidențiază o mișcare către pipeline-uri care nu sunt doar mai rapide, ci și mai inteligente și mai demne de încredere.

Prin stăpânirea modularității prin workflow-uri reutilizabile, consolidarea securității cu fixarea SHA-urilor de commit și permisiuni minime și optimizarea costurilor prin noua infrastructură de runner-e, te poziționezi în fruntea dezvoltării web moderne. Scopul unui dezvoltator senior nu mai este doar să "facă build-ul să treacă", ci să construiască un motor de livrare rezilient, auto-reparabil și eficient din punct de vedere al costurilor, care să dea putere întregii organizații de inginerie.