Mistrzowskie opanowanie nowoczesnego CI/CD: Dogłębna analiza GitHub Actions w 2026 roku

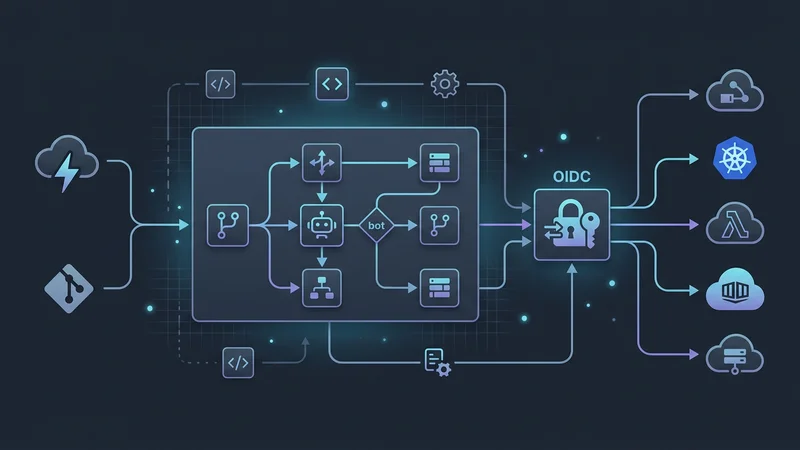

Krajobraz dostarczania oprogramowania zmienił się diametralnie w ciągu ostatnich kilku lat. W 2026 roku ciągła integracja i ciągłe wdrażanie (CI/CD) to już nie tylko uruchamianie testów i wypychanie kodu na serwer; ewoluowało ono w wyrafinowaną orkiestrację utwardzania zabezpieczeń, efektywnego kosztowo skalowania i autonomicznych „agentowych” przepływów pracy (agentic workflows). GitHub Actions stało się niekwestionowanym liderem w tej przestrzeni, wykraczając poza proste narzędzie do automatyzacji, by stać się centralnym układem nerwowym nowoczesnego cyklu życia programowania.

Dla doświadczonych programistów webowych i inżynierów DevOps bycie na bieżąco oznacza zrozumienie czegoś więcej niż tylko składni YAML. Wymaga to wiedzy, jak wykorzystać najnowsze aktualizacje z lat 2025–2026 — takie jak kotwice YAML, uwierzytelnianie oparte na OIDC oraz integrację agentów AI — do budowania potoków, które są nie tylko szybkie, ale także odporne i bezpieczne z założenia.

Krajobraz roku 2026: Co nowego w GitHub Actions?

Na początku 2026 roku GitHub wprowadził kilka przełomowych funkcji, które rozwiązują odwieczne problemy programistów, przygotowując się jednocześnie na przyszłość opartą na AI.

Kotwice YAML i dążenie do przepływów pracy DRY

Jedna z najbardziej wyczekiwanych funkcji w historii GitHub w końcu pojawiła się pod koniec 2025 roku: obsługa kotwic (anchors) i aliasów YAML. Historycznie programiści musieli polegać na Reusable Workflows lub Composite Actions, aby uniknąć duplikacji. Teraz można zdefiniować blok konfiguracji raz i używać go wielokrotnie w tym samym pliku.

Jednak pozostaje istotny niuans: na początku 2026 roku GitHub nie obsługuje jeszcze „kluczy scalania” (merge keys). Oznacza to, że można ponownie użyć bloku, ale nie można częściowo nadpisać jego właściwości. W zasadzie tworzy się bezpośredni wskaźnik do bloku konfiguracji. Jest to ogromne ułatwienie przy standaryzacji zmiennych środowiskowych lub złożonych konfiguracji kroków w wielu zadaniach w ramach jednego przepływu pracy.

Rozkwit agentowych przepływów pracy (Agentic Workflows)

„Technical Preview” GitHub Agentic Workflows z 2025 roku wszedł do powszechnego użytku. Pozwala to agentom GitHub Copilot nie tylko sugerować kod, ale także aktywnie uczestniczyć w procesie CI/CD. Wyobraź sobie potok, który po oblaniu testu lintingu uruchamia agenta Copilot w celu poprawienia formatowania, zatwierdza poprawkę i restartuje build — wszystko to bez ingerencji człowieka. Te agentowe kroki są definiowane w pliku YAML przepływu pracy, stanowiąc pomost między statyczną automatyzacją a autonomicznym programowaniem.

Zmiany w infrastrukturze i cenniku

Infrastruktura napędzająca nasze buildy również doczekała się znaczącego odświeżenia. Nowe obrazy runnerów dla Windows Server 2025 (w zestawie z Visual Studio 2026) i macOS 26 (obsługujące zarówno procesory Intel, jak i Apple Silicon) są już standardem.

Być może najważniejszą zmianą dla użytkowników korporacyjnych jest nowy model wyceny dla runnerów hostowanych samodzielnie (self-hosted). Od 1 marca 2026 roku GitHub wprowadził nominalną opłatę za orkiestrację (0,002 USD/min) dla runnerów self-hosted. Choć jest to znacznie tańsze niż runnery hostowane przez GitHub, oznacza to zmianę w sposobie, w jaki organizacje muszą budżetować swoją prywatną infrastrukturę. Aby pomóc w zarządzaniu tym procesem, nowy Runner Scale Set Client (samodzielny SDK oparty na Go) zastąpił u wielu użytkowników starszy Actions Runner Controller (ARC), pozwalając na bardziej ziarniste skalowanie bez konieczności używania Kubernetes.

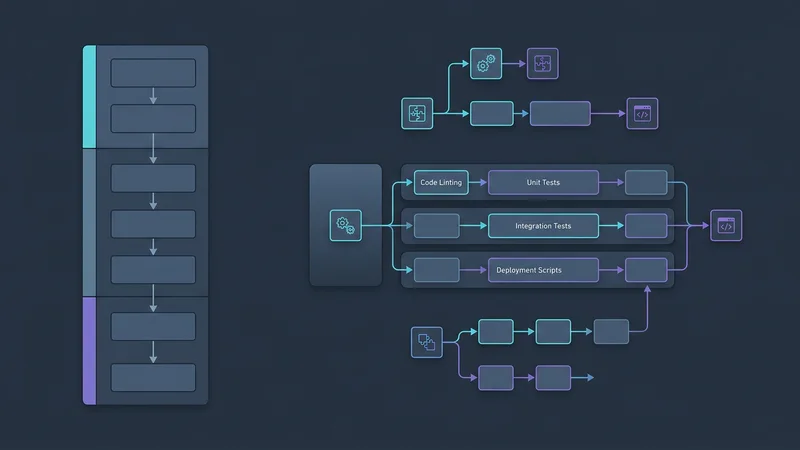

Architektura modułowych i skalowalnych przepływów pracy

Budowanie potoku dla dużej aplikacji TypeScript wymaga podejścia modułowego. W 2026 roku rozróżnienie między Reusable Workflows a Composite Actions jest kamieniem węgielnym strategii „DRY” (Don't Repeat Yourself).

Reusable Workflows kontra Composite Actions

Wybór odpowiedniego narzędzia do modularyzacji jest kluczowy dla długoterminowej konserwacji.

- Reusable Workflows: Pozwalają na ponowne wykorzystanie całych zadań (jobs), a nawet całych potoków. Są najlepsze do wymuszania standardów organizacyjnych, takich jak „standardowe CI”, które obejmuje skanowanie bezpieczeństwa, linting i testowanie. Wywołuje się je za pomocą słowa kluczowego

usesna poziomie zadania. - Composite Actions: Pakują sekwencję kroków w ramach jednego zadania. Są idealne do upraszczania powtarzalnej logiki konfiguracji, takiej jak instalowanie konkretnej wersji środowiska wykonawczego, konfigurowanie prywatnego rejestru i rozgrzewanie pamięci podręcznej (cache).

Zaawansowane strategie macierzowe i partycjonowanie

Buildy macierzowe (matrix builds) ewoluowały poza zwykłe testowanie wielu wersji Node.js. W 2026 roku używamy Partycjonowania Macierzy (Matrix Partitioning), aby rozwiązać problem „długiego ogona” testów. Jeśli masz zestaw testów, który zajmuje 40 minut, możesz dynamicznie podzielić te testy na równoległe fragmenty.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Podział 1000 testów na 4 równoległe partie

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Ta strategia znacznie skraca czas rzeczywisty (wall-clock time) Twojego CI, zapewniając programistom informację zwrotną w kilka minut, a nie godzin.

Utwardzanie zabezpieczeń: Ochrona łańcucha dostaw

Bezpieczeństwo jest najbardziej krytycznym aspektem CI/CD w 2026 roku. W dobie wzrostu liczby ataków na łańcuch dostaw, „bezpieczeństwo z założenia” nie jest już opcją — jest wymogiem.

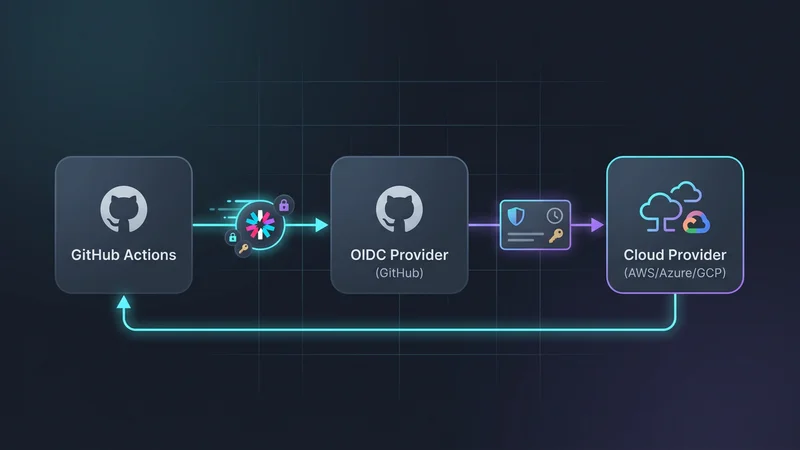

Eliminacja sekretów dzięki OIDC

Dni przechowywania długożyjących kluczy AWS Access Keys lub sekretów Azure Service Principal w GitHub Secrets dobiegły końca. OpenID Connect (OIDC) jest teraz standardem branżowym. OIDC pozwala GitHub Actions żądać krótkożyjącego, ograniczonego zakresowo tokena JWT (JSON Web Token) od dostawcy chmury.

Aby to włączyć, Twój przepływ pracy musi jawnie żądać uprawnienia id-token: write. Jest to zgodne z zasadą najmniejszych uprawnień (least privilege), zapewniając, że token jest dostępny tylko dla zadań, które naprawdę go potrzebują.

// Przykład: Koncepcyjne spojrzenie na to, jak OIDC zastępuje sekrety

// Zamiast: process.env.AWS_SECRET_ACCESS_KEY

// Używamy: Akcji 'aws-actions/configure-aws-credentials', która obsługuje wymianę OIDCPrzypinanie akcji do skrótów SHA

Choć kuszące jest używanie uses: actions/checkout@v6, naraża to na ryzyko „przesunięcia tagu” (tag shifting). Jeśli tag zostanie przejęty lub przypadkowo przeniesiony, Twój potok może uruchomić złośliwy kod. Najlepszą praktyką w 2026 roku jest przypinanie akcji do konkretnego skrótu commit SHA i używanie komentarza do śledzenia wersji.

steps:

- name: Checkout Code

# Przypięcie do konkretnego SHA dla bezpieczeństwa

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Minimalne uprawnienia GITHUB_TOKEN

Domyślnie GITHUB_TOKEN może mieć szerokie uprawnienia. Nowoczesne potoki powinny zawsze definiować blok permissions na górze pliku YAML, aby ograniczyć dostęp tylko do tego, co niezbędne.

permissions:

contents: read # Pozwól na odczyt repozytorium

packages: write # Pozwól na wypychanie do GitHub Packages

id-token: write # Wymagane dla OIDC

security-events: write # Wymagane dla CodeQL

Optymalizacja wydajności i zarządzanie kosztami

Efektywność w CI/CD mierzy się zarówno czasem, jak i pieniędzmi. Przy zmianach cen w 2026 roku optymalizacja przebiegów ma bezpośredni wpływ na budżet.

Inteligentne buforowanie (Caching)

Nieefektywne buforowanie jest główną przyczyną powolnych buildów. Używanie actions/cache@v4 jest standardem, ale wiele akcji specyficznych dla języków ma teraz wbudowaną logikę buforowania, która jest bardziej solidna. W przypadku projektu TypeScript korzystającego z Node.js 24, akcja actions/setup-node@v6 wykonuje najcięższą pracę.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Automatycznie buforuje ~/.npmCo więcej, prawidłowe wykorzystanie artefaktów budowania (build artifacts) pozwala na przekazywanie danych między zadaniami bez ponownego uruchamiania kosztownych kroków budowania. Na przykład powinieneś raz zbudować aplikację TypeScript i przesłać folder dist, a następnie pobrać go w kolejnych zadaniach wdrażania lub testowania.

Współbieżność i limity czasu (Timeouts)

Aby uniknąć marnowania minut CI na „nieaktualne” buildy, użyj klucza concurrency. Jest to szczególnie przydatne w przypadku Pull Requests. Jeśli programista wypchnie trzy commity w krótkim odstępie czasu, GitHub anuluje dwa pierwsze przebiegi i ukończy tylko ostatni.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueDodatkowo zawsze ustawiaj wartość timeout-minutes. Domyślny limit czasu GitHub to 6 godzin. Jeśli zestaw testów zawiesi się z powodu zakleszczenia (deadlock), może zużyć 360 minut Twojego limitu. Ustawienie 15-minutowego limitu czasu zapobiega drenowaniu budżetu przez takie przebiegi „zombie”.

Scenariusz z życia wzięty: Wdrażanie mikroserwisu TypeScript

Przyjrzyjmy się kompleksowemu przykładowi potoku klasy produkcyjnej dla mikroserwisu TypeScript. Ten przepływ pracy zawiera OIDC, filtrowanie ścieżek monorepo i najlepsze praktyki bezpieczeństwa.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Deploying microservice to production cluster..."

# Logika wdrażania tutajW tym przykładzie używamy filtrowania paths, aby upewnić się, że potok uruchamia się tylko wtedy, gdy zmieni się odpowiedni kod. Używamy również słowa kluczowego needs do utworzenia grafu zależności, gwarantując, że spróbujemy wdrożenia tylko wtedy, gdy testy zakończą się sukcesem.

Niezbędne narzędzia i biblioteki (Edycja 2026)

Aby zachować produktywność, powinieneś znać najnowsze wersje tych podstawowych akcji i narzędzi:

| Narzędzie | Wersja | Cel |

|---|---|---|

actions/checkout |

v6 | Wysokowydajne pobieranie repozytorium z ulepszonym bezpieczeństwem poświadczeń. |

actions/setup-node |

v6 | Natywna obsługa Node 24 i automatyczne buforowanie pnpm/npm. |

docker/build-push-action |

v6 | Buildy wieloplatformowe z ulepszonym buforowaniem warstw dla standardów OCI 2026. |

github/codeql-action |

v3 | Głęboka analiza semantyczna w celu wykrycia SQL injection i XSS przed trafieniem na produkcję. |

slsa-framework/slsa-github-generator |

v2 | Generuje pochodzenie SLSA Level 3, udowadniając, że build nie został naruszony. |

dorny/paths-filter |

v3 | Podstawowe narzędzie do złożonej logiki monorepo, której on: push: paths nie może obsłużyć. |

Najczęściej zadawane pytania

Czy GitHub Actions to narzędzie CI/CD?

Tak, GitHub Actions to w pełni funkcjonalna platforma CI/CD i automatyzacji. Choć zaczynała jako sposób na automatyzację zadań w repozytorium, ewoluowała w potężne narzędzie do budowania, testowania i wdrażania oprogramowania w dowolnej chmurze lub infrastrukturze lokalnej.

Jaka jest różnica między GitHub Actions a Jenkins?

GitHub Actions to usługa zarządzana, natywna dla chmury, zintegrowana bezpośrednio z ekosystemem GitHub, podczas gdy Jenkins to hostowany samodzielnie serwer automatyzacji typu open source. Actions używa YAML do konfiguracji i jest zazwyczaj łatwiejszy w konfiguracji, podczas gdy Jenkins oferuje ekstremalną rozszerzalność poprzez swój ekosystem wtyczek, ale wymaga znacznej konserwacji.

Jak krok po kroku stworzyć potok CI/CD w GitHub?

Najpierw utwórz katalog .github/workflows w swoim repozytorium i dodaj plik .yml. Zdefiniuj swój wyzwalacz („trigger”, np. push do gałęzi main), określ środowisko (np. ubuntu-latest) i wypisz kroki („steps”), takie jak pobranie kodu, instalacja zależności i uruchomienie testów.

Czy GitHub Actions jest darmowe dla prywatnych repozytoriów?

GitHub Actions jest darmowe dla publicznych repozytoriów, ale prywatne repozytoria mają ograniczoną liczbę darmowych minut i miejsca na dane, w zależności od planu konta. Po przekroczeniu darmowego limitu opłaty są naliczane za minutę w zależności od systemu operacyjnego używanego runnera.

Jak ręcznie wyzwolić GitHub Action?

Aby ręcznie wyzwolić przepływ pracy, musisz dodać zdarzenie workflow_dispatch do pliku YAML w sekcji on:. Po dodaniu, na karcie Actions w Twoim repozytorium GitHub pojawi się przycisk „Run workflow”, umożliwiający wyzwolenie go z opcjonalnymi niestandardowymi parametrami wejściowymi.

Podsumowanie

Wkraczając w rok 2026, GitHub Actions nadal redefiniuje to, co jest możliwe w zautomatyzowanym dostarczaniu oprogramowania. Przejście w kierunku agentowych przepływów pracy i skupienie się na bezpieczeństwie opartym na OIDC podkreśla ruch w stronę potoków, które są nie tylko szybsze, ale inteligentniejsze i bardziej godne zaufania.

Opanowując modułowość dzięki Reusable Workflows, utwardzając bezpieczeństwo za pomocą przypinania commit SHA i minimalnych uprawnień oraz optymalizując koszty poprzez nową infrastrukturę runnerów, pozycjonujesz się w czołówce nowoczesnego programowania webowego. Celem doświadczonego programisty nie jest już tylko sprawienie, by „build przeszedł”, ale zbudowanie odpornego, samonaprawiającego się i efektywnego kosztowo silnika dostarczania, który wzmacnia całą organizację inżynieryjną.