Padroneggiare la CI/CD Moderna: Un Approfondimento su GitHub Actions nel 2026

Il panorama della distribuzione software è cambiato drasticamente negli ultimi anni. Nel 2026, la Continuous Integration e il Continuous Deployment (CI/CD) non riguardano più solo l'esecuzione di test e l'invio di codice a un server; si sono evoluti in una sofisticata orchestrazione di security hardening, scalabilità efficiente in termini di costi e workflow "agentici" autonomi. GitHub Actions è emerso come il leader indiscusso in questo spazio, passando da semplice strumento di automazione a sistema nervoso centrale del moderno ciclo di vita dello sviluppo.

Per i senior web developer e gli ingegneri DevOps, restare all'avanguardia significa comprendere qualcosa di più della semplice sintassi YAML. Richiede la capacità di sfruttare gli ultimi aggiornamenti del 2025–2026, come le YAML anchors, l'autenticazione basata su OIDC e l'integrazione di agenti AI, per costruire pipeline che non siano solo veloci, ma resilienti e sicure per progettazione.

Il Panorama del 2026: Cosa c'è di Nuovo in GitHub Actions?

Dall'inizio del 2026, GitHub ha introdotto diverse funzionalità trasformative che affrontano i problemi storici degli sviluppatori preparandosi al contempo per un futuro AI-native.

YAML Anchors e la Ricerca di Workflow DRY

Una delle funzionalità più richieste nella storia di GitHub è finalmente arrivata alla fine del 2025: il supporto per le YAML anchors e gli alias. Storicamente, gli sviluppatori dovevano fare affidamento su Reusable Workflows o Composite Actions per evitare duplicazioni. Ora, è possibile definire un blocco di configurazione una sola volta e riutilizzarlo più volte all'interno dello stesso file.

Tuttavia, rimane una sfumatura critica: all'inizio del 2026, GitHub non supporta ancora le "merge keys". Ciò significa che puoi riutilizzare un blocco, ma non puoi sovrascrivere parzialmente le sue proprietà. Stai essenzialmente creando un puntatore diretto a un blocco di configurazione. Questa è una vittoria enorme per standardizzare le variabili d'ambiente o le configurazioni complesse dei passaggi tra più job in un singolo workflow.

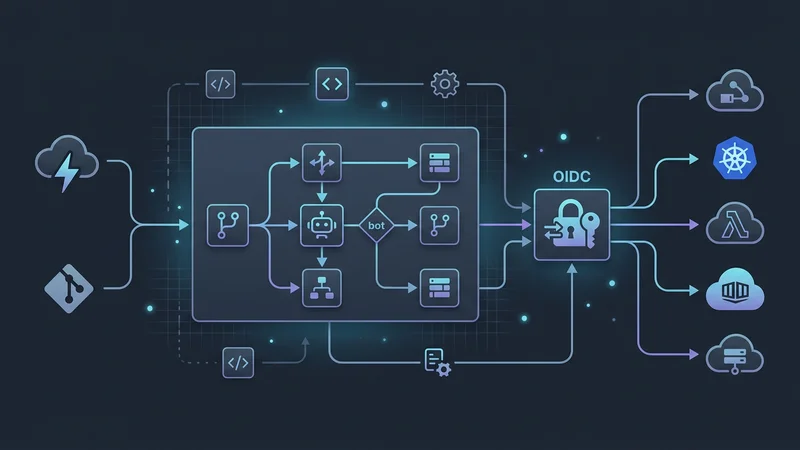

L'Ascesa dei Workflow Agentici

La "Technical Preview" dei GitHub Agentic Workflows del 2025 è passata a un'adozione più ampia. Ciò consente agli agenti GitHub Copilot non solo di suggerire codice, ma di partecipare attivamente al processo CI/CD. Immagina una pipeline che fallisce un controllo di linting, attiva un agente Copilot per correggere la formattazione, esegue il commit della correzione e riavvia la build, il tutto senza intervento umano. Questi passaggi agentici sono definiti nel YAML del workflow, fornendo un ponte tra l'automazione statica e lo sviluppo autonomo.

Cambiamenti nell'Infrastruttura e nel Pricing

Anche l'infrastruttura che alimenta le nostre build ha visto un aggiornamento significativo. Le nuove immagini runner per Windows Server 2025 (fornite con Visual Studio 2026) e macOS 26 (che supportano sia Intel che Apple Silicon) sono ora lo standard.

Forse il cambiamento più significativo per gli utenti enterprise è il nuovo modello di pricing per i runner self-hosted. A partire dal 1° marzo 2026, GitHub ha introdotto una commissione nominale di orchestrazione ($0.002/min) per i runner self-hosted. Sebbene sia significativamente più economico dei runner ospitati da GitHub, segna un cambiamento nel modo in cui le organizzazioni devono pianificare il budget per la loro infrastruttura privata. Per aiutare a gestire questo, il nuovo Runner Scale Set Client (un SDK standalone basato su Go) ha sostituito il legacy Actions Runner Controller (ARC) per molti, consentendo un autoscaling più granulare e senza Kubernetes.

Architettare Workflow Modulari e Scalabili

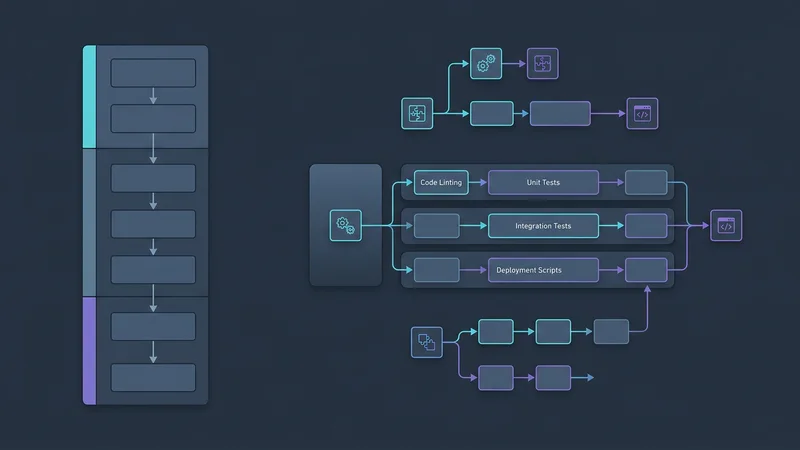

Costruire una pipeline per un'applicazione TypeScript su larga scala richiede un approccio modulare. Nel 2026, la distinzione tra Reusable Workflows e Composite Actions è la pietra angolare di una strategia "DRY" (Don't Repeat Yourself).

Reusable Workflows vs. Composite Actions

Scegliere lo strumento giusto per la modularità è essenziale per la manutenibilità a lungo termine.

- Reusable Workflows: Consentono di riutilizzare interi job o persino intere pipeline. Sono ideali per imporre standard organizzativi, come una "CI standard" che include scansione di sicurezza, linting e test. Vengono richiamati utilizzando la parola chiave

usesa livello di job. - Composite Actions: Impacchettano una sequenza di passaggi all'interno di un singolo job. Sono ideali per rendere DRY la logica di setup ripetitiva, come l'installazione di una versione specifica di un runtime, la configurazione di un registry privato e il riscaldamento di una cache.

Strategie Matrix Avanzate e Partizionamento

Le build matrix si sono evolute oltre il semplice test di più versioni di Node.js. Nel 2026, utilizziamo il Matrix Partitioning per risolvere il problema dei test a "coda lunga". Se hai una suite di test che richiede 40 minuti, puoi dividere dinamicamente quei test in blocchi paralleli.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Suddivisione di 1000 test in 4 batch paralleli

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Questa strategia riduce significativamente il tempo reale di esecuzione della tua CI, garantendo che gli sviluppatori ricevano feedback in pochi minuti anziché in ore.

Security Hardening: Proteggere la Supply Chain

La sicurezza è l'aspetto più critico della CI/CD nel 2026. Con l'aumento degli attacchi alla supply chain, la "sicurezza per impostazione predefinita" non è più un'opzione, è un requisito.

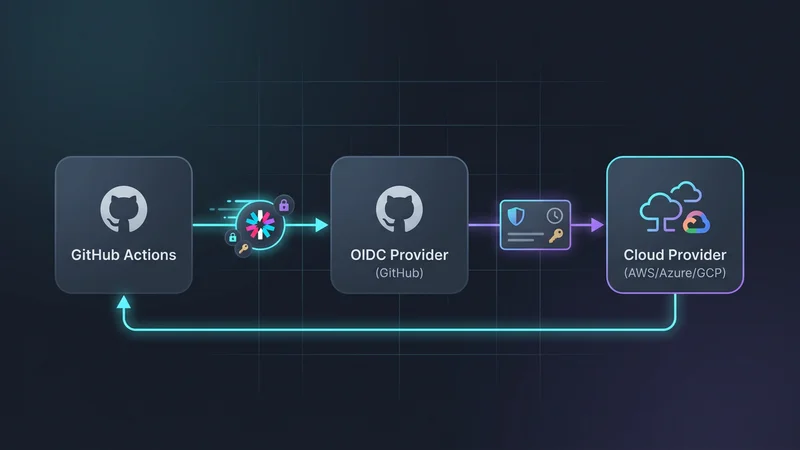

Eliminare i Secret con OIDC

I giorni in cui si memorizzavano AWS Access Key o secret di Azure Service Principal a lunga durata nei GitHub Secrets sono finiti. OpenID Connect (OIDC) è ora lo standard del settore. OIDC consente a GitHub Actions di richiedere un JWT (JSON Web Token) con ambito limitato e a breve durata dal cloud provider.

Per abilitare ciò, il tuo workflow deve richiedere esplicitamente il permesso id-token: write. Questo segue il principio del minimo privilegio, assicurando che il token sia disponibile solo per i job che ne hanno realmente bisogno.

// Esempio: Uno sguardo concettuale a come OIDC sostituisce i secret

// Invece di: process.env.AWS_SECRET_ACCESS_KEY

// Usiamo: L'action 'aws-actions/configure-aws-credentials' che gestisce lo scambio OIDCBloccare (Pinning) le Action ai SHA

Sebbene sia allettante usare uses: actions/checkout@v6, questo espone a rischi di "tag shifting". Se un tag viene compromesso o spostato accidentalmente, la tua pipeline potrebbe eseguire codice malevolo. La best practice nel 2026 è bloccare le action a uno specifico commit SHA e usare un commento per tracciare la versione.

steps:

- name: Checkout Code

# Pinning a uno SHA specifico per sicurezza

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Permessi Minimi per GITHUB_TOKEN

Per impostazione predefinita, il GITHUB_TOKEN può avere permessi ampi. Le pipeline moderne dovrebbero sempre definire un blocco permissions all'inizio del file YAML per limitare l'accesso solo a ciò che è necessario.

permissions:

contents: read # Permette la lettura della repo

packages: write # Permette il push su GitHub Packages

id-token: write # Richiesto per OIDC

security-events: write # Richiesto per CodeQL

Ottimizzazione delle Performance e Gestione dei Costi

L'efficienza nella CI/CD si misura sia in tempo che in denaro. Con i cambiamenti di prezzo del 2026, l'ottimizzazione delle tue esecuzioni ha un impatto diretto sul bilancio finale.

Caching Intelligente

Il caching inefficiente è la causa principale delle build lente. L'uso di actions/cache@v4 è lo standard, ma molte action specifiche per linguaggio ora hanno una logica di caching integrata più robusta. Per un progetto TypeScript che utilizza Node.js 24, l'action actions/setup-node@v6 gestisce il lavoro pesante.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Memorizza automaticamente ~/.npm nella cacheInoltre, l'utilizzo corretto dei build artifacts consente di passare dati tra i job senza rieseguire passaggi di build costosi. Ad esempio, dovresti compilare la tua applicazione TypeScript una sola volta e caricare la cartella dist, per poi scaricarla nei successivi job di deployment o test.

Concurrency e Timeout

Per evitare di sprecare minuti di CI su build "obsolete", usa la chiave concurrency. Questo è particolarmente utile per le Pull Request. Se uno sviluppatore invia tre commit in rapida successione, GitHub annullerà le prime due esecuzioni e completerà solo l'ultima.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueInoltre, imposta sempre un valore timeout-minutes. Il timeout predefinito di GitHub è di 6 ore. Se una suite di test si blocca a causa di un deadlock, potrebbe consumare 360 minuti della tua quota. Impostare un timeout di 15 minuti impedisce a queste esecuzioni "zombie" di prosciugare il tuo budget.

Scenario Reale: Distribuire un Microservizio TypeScript

Vediamo un esempio completo di un workflow di livello production per un microservizio TypeScript. Questo workflow incorpora OIDC, filtraggio dei percorsi monorepo e best practice di sicurezza.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Deploying microservice to production cluster..."

# Logica di deployment quiIn questo esempio, usiamo il filtraggio paths per assicurarci che la pipeline venga eseguita solo quando cambiano i codici rilevanti. Usiamo anche la parola chiave needs per creare un grafico di dipendenze, assicurandoci di tentare il deployment solo se i test passano.

Strumenti e Librerie Essenziali (Edizione 2026)

Per rimanere produttivi, dovresti avere familiarità con le ultime versioni di queste action e strumenti principali:

| Strumento | Versione | Scopo |

|---|---|---|

actions/checkout |

v6 | Recupero del repository ad alte prestazioni con sicurezza delle credenziali migliorata. |

actions/setup-node |

v6 | Supporto nativo per Node 24 e caching automatico di pnpm/npm. |

docker/build-push-action |

v6 | Build multi-piattaforma con caching dei layer migliorato per gli standard OCI 2026. |

github/codeql-action |

v3 | Analisi semantica profonda per rilevare SQL injection e XSS prima che arrivino in produzione. |

slsa-framework/slsa-github-generator |

v2 | Genera la provenienza SLSA Livello 3, dimostrando che la tua build non è stata manomessa. |

dorny/paths-filter |

v3 | Lo strumento di riferimento per logiche monorepo complesse che on: push: paths non può gestire. |

Domande Frequenti (FAQ)

GitHub Actions è uno strumento CI/CD?

Sì, GitHub Actions è una piattaforma CI/CD e di automazione completa. Sebbene sia nata come un modo per automatizzare le attività del repository, si è evoluta in uno strumento robusto per compilare, testare e distribuire software su qualsiasi infrastruttura cloud o on-premise.

Qual è la differenza tra GitHub Actions e Jenkins?

GitHub Actions è un servizio gestito, cloud-native, integrato direttamente nell'ecosistema GitHub, mentre Jenkins è un server di automazione open-source e self-hosted. Actions utilizza YAML per la configurazione ed è generalmente più facile da configurare, mentre Jenkins offre un'estrema estensibilità attraverso il suo ecosistema di plugin ma richiede una manutenzione significativa.

Come si crea una pipeline CI/CD in GitHub passo dopo passo?

Innanzitutto, crea una directory .github/workflows nel tuo repository e aggiungi un file .yml. Definisci il tuo "trigger" (come un push al branch main), specifica l'ambiente (come ubuntu-latest) ed elenca i "passaggi" (steps) come il checkout del codice, l'installazione delle dipendenze e l'esecuzione dei test.

GitHub Actions è gratuito per i repository privati?

GitHub Actions è gratuito per i repository pubblici, ma i repository privati hanno un numero limitato di minuti e storage gratuiti a seconda del piano del tuo account. Una volta superata la quota gratuita, la fatturazione avviene al minuto in base al sistema operativo del runner utilizzato.

Come posso attivare un'azione GitHub manualmente?

Per attivare un workflow manualmente, devi aggiungere l'evento workflow_dispatch al tuo file YAML nella sezione on:. Una volta aggiunto, apparirà un pulsante "Run workflow" nella scheda Actions del tuo repository GitHub, permettendoti di attivarlo con input personalizzati opzionali.

Conclusione

Mentre navighiamo nel 2026, GitHub Actions continua a ridefinire ciò che è possibile nell'automazione della distribuzione software. La transizione verso i workflow agentici e il focus sulla sicurezza basata su OIDC evidenziano un passaggio verso pipeline che non sono solo più veloci, ma più intelligenti e affidabili.

Padroneggiando la modularità attraverso i reusable workflows, rafforzando la tua postura di sicurezza con il pinning dei commit SHA e i permessi minimi, e ottimizzando i costi tramite la nuova infrastruttura runner, ti posizioni all'avanguardia del moderno sviluppo web. L'obiettivo di un senior developer non è più solo "far passare la build", ma costruire un motore di distribuzione resiliente, auto-riparante ed efficiente in termini di costi che potenzi l'intera organizzazione ingegneristica.