Maîtriser le CI/CD moderne : Plongée au cœur de GitHub Actions en 2026

Le paysage de la livraison de logiciels a radicalement changé ces dernières années. En 2026, l'Intégration Continue et le Déploiement Continu (CI/CD) ne consistent plus seulement à exécuter des tests et à pousser du code vers un serveur ; ils ont évolué vers une orchestration sophistiquée du renforcement de la sécurité, d'une mise à l'échelle rentable et de workflows autonomes dits "agentiques". GitHub Actions s'est imposé comme le leader incontesté dans ce domaine, passant d'un simple outil d'automatisation au système nerveux central du cycle de développement moderne.

Pour les développeurs web seniors et les ingénieurs DevOps, rester à la pointe signifie comprendre bien plus que la syntaxe YAML. Cela nécessite de savoir comment exploiter les dernières mises à jour de 2025-2026 — telles que les ancres YAML, l'authentification basée sur OIDC et l'intégration d'agents IA — pour construire des pipelines qui sont non seulement rapides, mais aussi résilients et sécurisés par conception.

Le paysage de 2026 : Quoi de neuf dans GitHub Actions ?

Depuis début 2026, GitHub a introduit plusieurs fonctionnalités transformatrices qui répondent aux points de douleur historiques des développeurs tout en préparant un avenir orienté IA.

Les ancres YAML et la quête de workflows DRY

L'une des fonctionnalités les plus demandées de l'histoire de GitHub est enfin arrivée fin 2025 : le support des ancres (anchors) et des alias YAML. Historiquement, les développeurs devaient s'appuyer sur les Reusable Workflows ou les Composite Actions pour éviter la duplication. Désormais, vous pouvez définir un bloc de configuration une seule fois et le réutiliser plusieurs fois dans le même fichier.

Cependant, une nuance critique demeure : début 2026, GitHub ne supporte pas encore les "merge keys" (clés de fusion). Cela signifie que vous pouvez réutiliser un bloc, mais vous ne pouvez pas surcharger partiellement ses propriétés. Vous créez essentiellement un pointeur direct vers un bloc de configuration. C'est une victoire massive pour la standardisation des variables d'environnement ou des configurations d'étapes complexes sur plusieurs jobs dans un seul workflow.

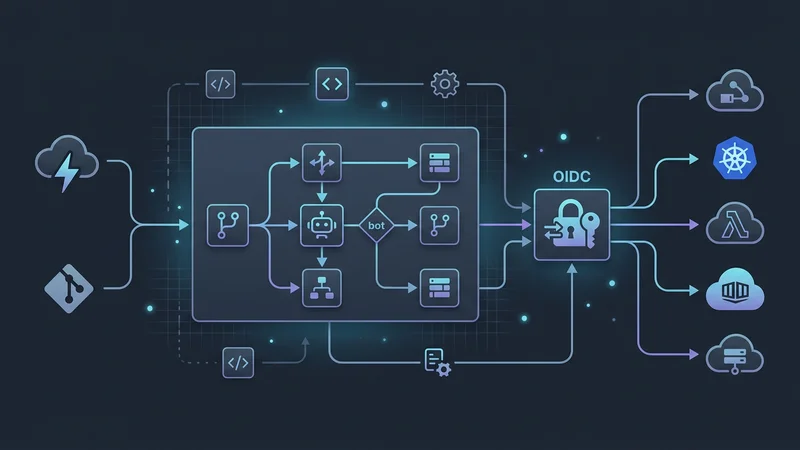

L'essor des workflows agentiques

La "Technical Preview" des GitHub Agentic Workflows de 2025 a été largement adoptée. Cela permet aux agents GitHub Copilot non seulement de suggérer du code, mais aussi de participer activement au processus CI/CD. Imaginez un pipeline qui échoue à un test de linting, déclenche un agent Copilot pour corriger le formatage, commite la correction et redémarre le build — tout cela sans intervention humaine. Ces étapes agentiques sont définies dans le YAML du workflow, offrant un pont entre l'automatisation statique et le développement autonome.

Évolutions de l'infrastructure et de la tarification

L'infrastructure alimentant nos builds a également bénéficié d'une mise à jour significative. Les nouvelles images de runner pour Windows Server 2025 (fournies avec Visual Studio 2026) et macOS 26 (supportant à la fois Intel et Apple Silicon) sont désormais la norme.

Le changement le plus significatif pour les entreprises est peut-être le nouveau modèle de tarification pour les runners auto-hébergés (self-hosted). Depuis le 1er mars 2026, GitHub a introduit des frais d'orchestration nominaux (0,002 $/min) pour les runners auto-hébergés. Bien que cela reste nettement moins cher que les runners hébergés par GitHub, cela marque un tournant dans la manière dont les organisations doivent budgétiser leur infrastructure privée. Pour aider à gérer cela, le nouveau Runner Scale Set Client (un SDK autonome basé sur Go) a remplacé l'ancien Actions Runner Controller (ARC) pour beaucoup, permettant une mise à l'échelle automatique plus granulaire et sans Kubernetes.

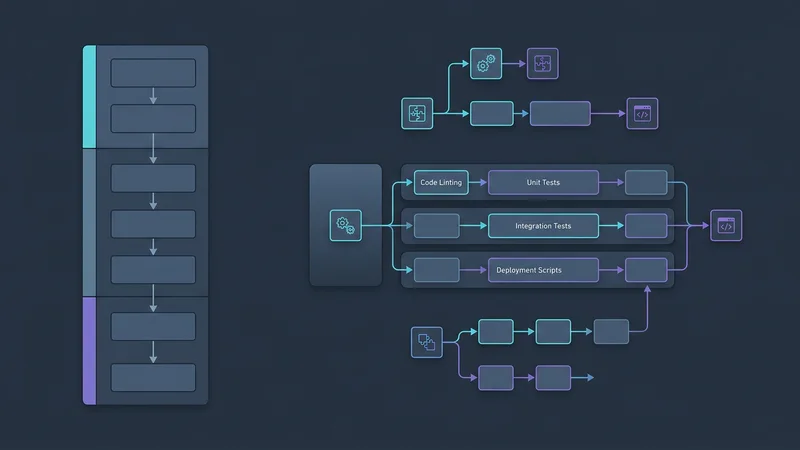

Architecturer des workflows modulaires et évolutifs

Construire un pipeline pour une application TypeScript à grande échelle nécessite une approche modulaire. En 2026, la distinction entre Reusable Workflows et Composite Actions est la pierre angulaire d'une stratégie "DRY" (Don't Repeat Yourself).

Reusable Workflows vs Composite Actions

Choisir le bon outil pour la modularité est essentiel pour la maintenabilité à long terme.

- Reusable Workflows : Ils permettent de réutiliser des jobs entiers ou même des pipelines complets. Ils sont parfaits pour imposer des standards organisationnels, comme un "CI standard" incluant le scan de sécurité, le linting et les tests. Ils sont appelés via le mot-clé

usesau niveau du job. - Composite Actions : Elles regroupent une séquence d'étapes au sein d'un seul job. Elles sont idéales pour factoriser la logique de configuration répétitive, comme l'installation d'une version spécifique d'un runtime, la configuration d'un registre privé et le préchauffage d'un cache.

Stratégies de matrice avancées et partitionnement

Les builds matriciels (matrix builds) ont évolué au-delà du simple test de plusieurs versions de Node.js. En 2026, nous utilisons le Matrix Partitioning pour résoudre le problème des tests trop longs. Si vous avez une suite de tests qui prend 40 minutes, vous pouvez diviser dynamiquement ces tests en morceaux parallèles.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Division de 1000 tests en 4 lots parallèles

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Cette stratégie réduit considérablement le temps réel d'exécution de votre CI, garantissant aux développeurs un retour en quelques minutes plutôt qu'en heures.

Renforcement de la sécurité : Protéger la Supply Chain

La sécurité est l'aspect le plus critique du CI/CD en 2026. Avec la montée des attaques sur la supply chain, la "sécurité par défaut" n'est plus une option, c'est une exigence.

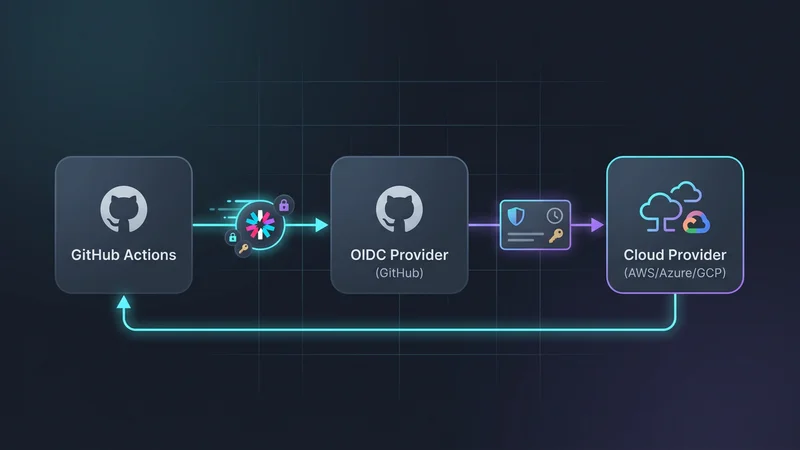

Éliminer les secrets avec OIDC

L'époque où l'on stockait des clés d'accès AWS ou des secrets Azure Service Principal à longue durée de vie dans GitHub Secrets est révolue. OpenID Connect (OIDC) est désormais le standard de l'industrie. L'OIDC permet à GitHub Actions de demander un jeton JWT (JSON Web Token) à courte durée de vie et à portée limitée auprès du fournisseur de cloud.

Pour activer cela, votre workflow doit explicitement demander la permission id-token: write. Cela suit le principe du moindre privilège, garantissant que le jeton n'est disponible que pour les jobs qui en ont réellement besoin.

// Exemple : Aperçu conceptuel de la façon dont l'OIDC remplace les secrets

// Au lieu de : process.env.AWS_SECRET_ACCESS_KEY

// Nous utilisons : L'action 'aws-actions/configure-aws-credentials' qui gère l'échange OIDCÉpingler les actions aux Shas

Bien qu'il soit tentant d'utiliser uses: actions/checkout@v6, cela vous expose aux risques de "tag shifting" (déplacement de tag). Si un tag est détourné ou déplacé accidentellement, votre pipeline pourrait exécuter du code malveillant. La meilleure pratique en 2026 est d'épingler les actions à un SHA de commit spécifique et d'utiliser un commentaire pour suivre la version.

steps:

- name: Checkout Code

# Épinglage à un SHA spécifique pour la sécurité

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Permissions GITHUB_TOKEN minimales

Par défaut, le GITHUB_TOKEN peut avoir des permissions étendues. Les pipelines modernes devraient toujours définir un bloc permissions en haut du fichier YAML pour restreindre l'accès au strict nécessaire.

permissions:

contents: read # Autoriser la lecture du repo

packages: write # Autoriser le push vers GitHub Packages

id-token: write # Requis pour OIDC

security-events: write # Requis pour CodeQL

Optimisation des performances et gestion des coûts

L'efficacité en CI/CD se mesure à la fois en temps et en argent. Avec les changements de tarification de 2026, l'optimisation de vos exécutions a un impact direct sur le budget.

Mise en cache intelligente

Une mise en cache inefficace est la cause principale de la lenteur des builds. L'utilisation de actions/cache@v4 est standard, mais de nombreuses actions spécifiques aux langages disposent désormais d'une logique de mise en cache intégrée plus robuste. Pour un projet TypeScript utilisant Node.js 24, l'action actions/setup-node@v6 s'occupe du plus gros du travail.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Cache automatiquement ~/.npmDe plus, l'utilisation correcte des build artifacts vous permet de transmettre des données entre les jobs sans réexécuter des étapes de build coûteuses. Par exemple, vous devriez builder votre application TypeScript une seule fois et uploader le dossier dist, puis le downloader dans les jobs de déploiement ou de test suivants.

Concurrence et Timeouts

Pour éviter de gaspiller des minutes de CI sur des builds obsolètes, utilisez la clé concurrency. C'est particulièrement utile pour les Pull Requests. Si un développeur pousse trois commits rapidement, GitHub annulera les deux premières exécutions et ne terminera que la plus récente.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueDe plus, définissez toujours une valeur timeout-minutes. Le délai d'expiration par défaut de GitHub est de 6 heures. Si une suite de tests se bloque à cause d'un deadlock, elle pourrait consommer 360 minutes de votre quota. Définir un timeout de 15 minutes empêche ces exécutions "zombies" de vider votre budget.

Scénario réel : Déployer un microservice TypeScript

Regardons un exemple complet d'un workflow de production pour un microservice TypeScript. Ce workflow intègre l'OIDC, le filtrage de chemin monorepo et les meilleures pratiques de sécurité.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Déploiement du microservice sur le cluster de production..."

# Logique de déploiement iciDans cet exemple, nous utilisons le filtrage paths pour garantir que le pipeline ne s'exécute que lorsque le code concerné change. Nous utilisons également le mot-clé needs pour créer un graphe de dépendance, garantissant que nous ne tentons un déploiement que si les tests réussissent.

Outils et bibliothèques essentiels (Édition 2026)

Pour rester productif, vous devriez connaître les dernières versions de ces actions et outils fondamentaux :

| Outil | Version | Objectif |

|---|---|---|

actions/checkout |

v6 | Récupération haute performance du dépôt avec sécurité accrue des identifiants. |

actions/setup-node |

v6 | Support natif de Node 24 et mise en cache automatique pnpm/npm. |

docker/build-push-action |

v6 | Builds multi-plateformes avec mise en cache des couches améliorée pour les standards OCI 2026. |

github/codeql-action |

v3 | Analyse sémantique profonde pour détecter les injections SQL et XSS avant la production. |

slsa-framework/slsa-github-generator |

v2 | Génère une provenance SLSA Niveau 3, prouvant que votre build n'a pas été altéré. |

dorny/paths-filter |

v3 | L'outil de référence pour la logique complexe de monorepo que on: push: paths ne peut pas gérer. |

Foire aux questions (FAQ)

GitHub Actions est-il un outil CI/CD ?

Oui, GitHub Actions est une plateforme CI/CD et d'automatisation complète. Bien qu'elle ait commencé comme un moyen d'automatiser les tâches de dépôt, elle est devenue un outil robuste pour builder, tester et déployer des logiciels sur n'importe quel cloud ou infrastructure sur site.

Quelle est la différence entre GitHub Actions et Jenkins ?

GitHub Actions est un service géré, cloud-native, directement intégré à l'écosystème GitHub, tandis que Jenkins est un serveur d'automatisation open-source auto-hébergé. Actions utilise YAML pour la configuration et est généralement plus facile à configurer, tandis que Jenkins offre une extensibilité extrême via son écosystème de plugins mais nécessite une maintenance importante.

Comment créer un pipeline CI/CD dans GitHub étape par étape ?

Tout d'abord, créez un répertoire .github/workflows dans votre dépôt et ajoutez un fichier .yml. Définissez votre déclencheur (comme un push sur la branche main), spécifiez l'environnement (comme ubuntu-latest), et listez les étapes (steps) telles que la récupération du code, l'installation des dépendances et l'exécution des tests.

GitHub Actions est-il gratuit pour les dépôts privés ?

GitHub Actions est gratuit pour les dépôts publics, mais les dépôts privés ont un nombre limité de minutes gratuites et de stockage selon votre forfait. Une fois le quota gratuit dépassé, vous êtes facturé à la minute en fonction du système d'exploitation du runner utilisé.

Comment déclencher manuellement une GitHub Action ?

Pour déclencher un workflow manuellement, vous devez ajouter l'événement workflow_dispatch à votre fichier YAML sous la section on:. Une fois ajouté, un bouton "Run workflow" apparaîtra dans l'onglet Actions de votre dépôt GitHub, vous permettant de le déclencher avec des entrées personnalisées optionnelles.

Conclusion

Alors que nous naviguons en 2026, GitHub Actions continue de redéfinir ce qui est possible dans la livraison automatisée de logiciels. La transition vers les workflows agentiques et l'accent mis sur la sécurité basée sur l'OIDC soulignent une évolution vers des pipelines non seulement plus rapides, mais aussi plus intelligents et plus dignes de confiance.

En maîtrisant la modularité via les workflows réutilisables, en renforçant votre posture de sécurité avec l'épinglage des SHAs de commit et les permissions minimales, et en optimisant les coûts via la nouvelle infrastructure de runners, vous vous positionnez à l'avant-garde du développement web moderne. L'objectif d'un développeur senior n'est plus seulement de "faire passer le build", mais de construire un moteur de livraison résilient, auto-réparateur et rentable qui donne du pouvoir à toute l'organisation d'ingénierie.