Dominando el CI/CD Moderno: Una Inmersión Profunda en GitHub Actions en 2026

El panorama de la entrega de software ha cambiado drásticamente en los últimos años. En 2026, la Integración Continua y el Despliegue Continuo (CI/CD) ya no se trata solo de ejecutar pruebas y subir código a un servidor; ha evolucionado hacia una orquestación sofisticada de endurecimiento de seguridad, escalado eficiente en costos y flujos de trabajo "agénticos" autónomos. GitHub Actions ha surgido como el líder indiscutible en este espacio, pasando de ser una simple herramienta de automatización a convertirse en el sistema nervioso central del ciclo de vida de desarrollo moderno.

Para los desarrolladores web senior y los ingenieros de DevOps, mantenerse a la vanguardia significa entender algo más que la sintaxis YAML. Requiere comprender cómo aprovechar las últimas actualizaciones de 2025–2026, como los anclajes YAML, la autenticación basada en OIDC y la integración de agentes de IA, para construir pipelines que no solo sean rápidos, sino también resilientes y seguros por diseño.

El Panorama de 2026: ¿Qué hay de nuevo en GitHub Actions?

A principios de 2026, GitHub ha introducido varias características transformadoras que abordan puntos de dolor históricos de los desarrolladores mientras se preparan para un futuro nativo de la IA.

Anclajes YAML y la Búsqueda de Flujos de Trabajo DRY

Una de las características más solicitadas en la historia de GitHub finalmente llegó a finales de 2025: el soporte para anclajes (anchors) y alias de YAML. Históricamente, los desarrolladores tenían que depender de Reusable Workflows o Composite Actions para evitar la duplicación. Ahora, puedes definir un bloque de configuración una vez y reutilizarlo varias veces dentro del mismo archivo.

Sin embargo, queda un matiz crítico: a principios de 2026, GitHub aún no admite "merge keys". Esto significa que puedes reutilizar un bloque, pero no puedes sobrescribir parcialmente sus propiedades. Básicamente, estás creando un puntero directo a un bloque de configuración. Esto es una gran victoria para estandarizar variables de entorno o configuraciones de pasos complejos a través de múltiples trabajos en un solo workflow.

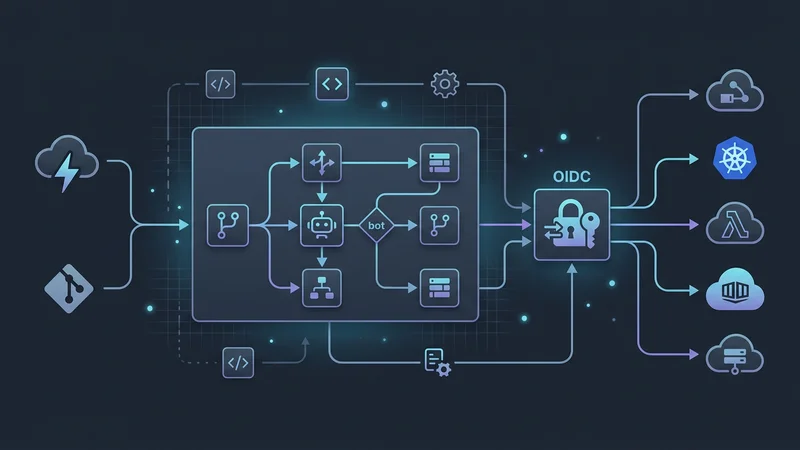

El Auge de los Flujos de Trabajo Agénticos

El "Technical Preview" de los GitHub Agentic Workflows de 2025 ha pasado a una adopción más amplia. Esto permite que los agentes de GitHub Copilot no solo sugieran código, sino que participen activamente en el proceso de CI/CD. Imagina un pipeline que falla en una revisión de linting, activa un agente de Copilot para corregir el formato, realiza el commit del arreglo y reinicia la compilación, todo sin intervención humana. Estos pasos agénticos se definen en el YAML del workflow, proporcionando un puente entre la automatización estática y el desarrollo autónomo.

Cambios en Infraestructura y Precios

La infraestructura que impulsa nuestras compilaciones también ha visto una actualización significativa. Las nuevas imágenes de runner para Windows Server 2025 (incluidas con Visual Studio 2026) y macOS 26 (compatibles tanto con Intel como con Apple Silicon) son ahora el estándar.

Quizás el cambio más significativo para los usuarios empresariales es el nuevo modelo de precios para los runners autohospedados (self-hosted). A partir del 1 de marzo de 2026, GitHub introdujo una tarifa nominal de orquestación ($0.002/min) para los runners autohospedados. Si bien esto es significativamente más barato que los runners alojados por GitHub, marca un cambio en cómo las organizaciones deben presupuestar su infraestructura privada. Para ayudar a gestionar esto, el nuevo Runner Scale Set Client (un SDK independiente basado en Go) ha reemplazado al antiguo Actions Runner Controller (ARC) para muchos, permitiendo un autoescalado más granular y libre de Kubernetes.

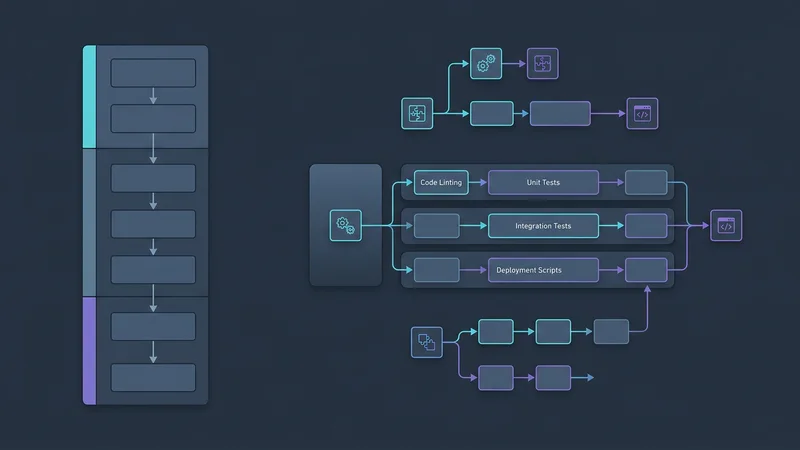

Arquitectura de Flujos de Trabajo Modulares y Escalables

Construir un pipeline para una aplicación TypeScript a gran escala requiere un enfoque modular. En 2026, la distinción entre Reusable Workflows y Composite Actions es la piedra angular de una estrategia "DRY" (Don't Repeat Yourself).

Reusable Workflows vs. Composite Actions

Elegir la herramienta adecuada para la modularidad es esencial para el mantenimiento a largo plazo.

- Reusable Workflows: Permiten reutilizar trabajos completos o incluso pipelines enteros. Son ideales para aplicar estándares organizacionales, como un "CI estándar" que incluya escaneo de seguridad, linting y pruebas. Se llaman utilizando la palabra clave

usesa nivel de trabajo (job). - Composite Actions: Empaquetan una secuencia de pasos dentro de un solo trabajo. Son ideales para aplicar el principio DRY a la lógica de configuración repetitiva, como instalar una versión específica de un runtime, configurar un registro privado y preparar una caché.

Estrategias de Matriz Avanzadas y Particionamiento

Las compilaciones de matriz han evolucionado más allá de simplemente probar múltiples versiones de Node.js. En 2026, utilizamos Matrix Partitioning para resolver el problema de las pruebas de larga duración. Si tienes una suite de pruebas que tarda 40 minutos, puedes dividir dinámicamente esas pruebas en fragmentos paralelos.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Dividiendo 1000 pruebas en 4 lotes paralelos

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Esta estrategia reduce significativamente el tiempo total de ejecución de tu CI, asegurando que los desarrolladores reciban feedback en minutos en lugar de horas.

Endurecimiento de Seguridad: Protegiendo la Cadena de Suministro

La seguridad es el aspecto más crítico de CI/CD en 2026. Con el aumento de los ataques a la cadena de suministro, la "seguridad por defecto" ya no es una opción, es un requisito.

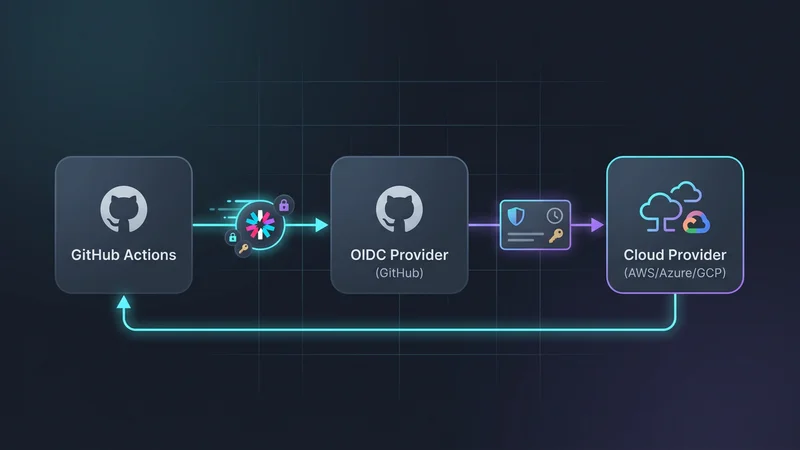

Eliminando Secretos con OIDC

Los días de almacenar AWS Access Keys o secretos de Azure Service Principal de larga duración en GitHub Secrets han terminado. OpenID Connect (OIDC) es ahora el estándar de la industria. OIDC permite que GitHub Actions solicite un JWT (JSON Web Token) de corta duración y con alcance limitado al proveedor de la nube.

Para habilitar esto, tu workflow debe solicitar explícitamente el permiso id-token: write. Esto sigue el principio de mínimo privilegio, asegurando que el token solo esté disponible para los trabajos que realmente lo necesitan.

// Ejemplo: Una mirada conceptual a cómo OIDC reemplaza los secretos

// En lugar de: process.env.AWS_SECRET_ACCESS_KEY

// Usamos: La acción 'aws-actions/configure-aws-credentials' que maneja el intercambio OIDCAnclando Actions a Shas

Aunque es tentador usar uses: actions/checkout@v6, esto te expone a riesgos de "desplazamiento de etiquetas" (tag shifting). Si una etiqueta es secuestrada o movida accidentalmente, tu pipeline podría ejecutar código malicioso. La mejor práctica en 2026 es anclar las actions a un SHA de commit específico y usar un comentario para rastrear la versión.

steps:

- name: Checkout Code

# Anclando a un SHA específico por seguridad

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Permisos Mínimos del GITHUB_TOKEN

Por defecto, el GITHUB_TOKEN puede tener permisos amplios. Los pipelines modernos siempre deben definir un bloque de permissions en la parte superior del archivo YAML para restringir el acceso solo a lo necesario.

permissions:

contents: read # Permitir lectura del repositorio

packages: write # Permitir subir a GitHub Packages

id-token: write # Requerido para OIDC

security-events: write # Requerido para CodeQL

Optimización del Rendimiento y Gestión de Costos

La eficiencia en CI/CD se mide tanto en tiempo como en dinero. Con los cambios de precios de 2026, optimizar tus ejecuciones tiene un impacto directo en el presupuesto.

Caché Inteligente

Una caché ineficiente es la causa principal de las compilaciones lentas. Usar actions/cache@v4 es el estándar, pero muchas actions específicas de lenguaje ahora tienen lógica de caché integrada que es más robusta. Para un proyecto TypeScript que utiliza Node.js 24, la acción actions/setup-node@v6 se encarga del trabajo pesado.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Almacena automáticamente en caché ~/.npmAdemás, utilizar correctamente los build artifacts te permite pasar datos entre trabajos sin volver a ejecutar pasos de construcción costosos. Por ejemplo, deberías compilar tu aplicación TypeScript una vez y subir la carpeta dist, para luego descargarla en los trabajos de despliegue o prueba posteriores.

Concurrencia y Tiempos de Espera (Timeouts)

Para evitar desperdiciar minutos de CI en compilaciones "obsoletas", utiliza la clave concurrency. Esto es particularmente útil para los Pull Requests. Si un desarrollador sube tres commits en rápida sucesión, GitHub cancelará las dos primeras ejecuciones y solo terminará la última.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueAdicionalmente, establece siempre un valor de timeout-minutes. El tiempo de espera predeterminado de GitHub es de 6 horas. Si una suite de pruebas se bloquea debido a un deadlock, podría consumir 360 minutos de tu cuota. Establecer un tiempo de espera de 15 minutos evita que estas ejecuciones "zombie" agoten tu presupuesto.

Escenario del Mundo Real: Desplegando un Microservicio de TypeScript

Veamos un ejemplo exhaustivo de un workflow de grado de producción para un microservicio de TypeScript. Este workflow incorpora OIDC, filtrado de rutas en monorepo y mejores prácticas de seguridad.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Desplegando microservicio en el cluster de producción..."

# Lógica de despliegue aquíIn este ejemplo, usamos el filtrado por paths para asegurar que el pipeline solo se ejecute cuando cambie el código relevante. También usamos la palabra clave needs para crear un gráfico de dependencias, asegurando que solo intentemos un despliegue si las pruebas pasan.

Herramientas y Librerías Esenciales (Edición 2026)

Para mantenerte productivo, debes estar familiarizado con las últimas versiones de estas actions y herramientas principales:

| Herramienta | Versión | Propósito |

|---|---|---|

actions/checkout |

v6 | Obtención de repositorios de alto rendimiento con seguridad de credenciales mejorada. |

actions/setup-node |

v6 | Soporte nativo para Node 24 y caché automático de pnpm/npm. |

docker/build-push-action |

v6 | Compilaciones multiplataforma con caché de capas mejorado para los estándares OCI de 2026. |

github/codeql-action |

v3 | Análisis semántico profundo para detectar inyección SQL y XSS antes de llegar a producción. |

slsa-framework/slsa-github-generator |

v2 | Genera procedencia SLSA Nivel 3, demostrando que tu compilación no fue manipulada. |

dorny/paths-filter |

v3 | La herramienta de referencia para lógica compleja de monorepo que on: push: paths no puede manejar. |

Preguntas Frecuentes

¿Es GitHub Actions una herramienta de CI/CD?

Sí, GitHub Actions es una plataforma de automatización y CI/CD completa. Aunque comenzó como una forma de automatizar tareas del repositorio, ha evolucionado hasta convertirse en una herramienta robusta para compilar, probar y desplegar software en cualquier infraestructura de nube o local (on-premise).

¿Cuál es la diferencia entre GitHub Actions y Jenkins?

GitHub Actions es un servicio gestionado y nativo de la nube integrado directamente en el ecosistema de GitHub, mientras que Jenkins es un servidor de automatización de código abierto autohospedado. Actions utiliza YAML para la configuración y generalmente es más fácil de configurar, mientras que Jenkins ofrece una extensibilidad extrema a través de su ecosistema de plugins pero requiere un mantenimiento significativo.

¿Cómo creo un pipeline de CI/CD en GitHub paso a paso?

Primero, crea un directorio .github/workflows en tu repositorio y añade un archivo .yml. Define tu "disparador" (como un push a la rama main), especifica el entorno (como ubuntu-latest) y enumera los "pasos" como descargar el código, instalar dependencias y ejecutar pruebas.

¿Es GitHub Actions gratuito para repositorios privados?

GitHub Actions es gratuito para repositorios públicos, pero los repositorios privados tienen un número limitado de minutos y almacenamiento gratuitos dependiendo de tu plan de cuenta. Una vez que se excede la cuota gratuita, se factura por minuto según el sistema operativo del runner utilizado.

¿Cómo activo una GitHub Action manualmente?

Para activar un workflow manualmente, debes añadir el evento workflow_dispatch a tu archivo YAML bajo la sección on:. Una vez añadido, aparecerá un botón "Run workflow" en la pestaña Actions de tu repositorio de GitHub, permitiéndote activarlo con entradas personalizadas opcionales.

Conclusión

A medida que navegamos por 2026, GitHub Actions continúa redefiniendo lo que es posible en la entrega automatizada de software. La transición hacia flujos de trabajo agénticos y el enfoque en la seguridad basada en OIDC destaca un movimiento hacia pipelines que no solo son más rápidos, sino más inteligentes y confiables.

Al dominar la modularidad a través de workflows reutilizables, endurecer tu postura de seguridad con el anclaje de SHA de commits y permisos mínimos, y optimizar los costos mediante la nueva infraestructura de runners, te posicionas a la vanguardia del desarrollo web moderno. El objetivo de un desarrollador senior ya no es solo "hacer que la compilación pase", sino construir un motor de entrega resiliente, capaz de autorepararse y rentable que empodere a toda la organización de ingeniería.