Modernes CI/CD meistern: Ein tiefer Einblick in GitHub Actions im Jahr 2026

Die Landschaft der Software-Auslieferung hat sich in den letzten Jahren dramatisch verändert. Im Jahr 2026 geht es bei Continuous Integration und Continuous Deployment (CI/CD) nicht mehr nur darum, Tests auszuführen und Code auf einen Server zu schieben; es hat sich zu einer anspruchsvollen Orchestrierung von Security Hardening, kosteneffizienter Skalierung und autonomen „agentischen“ Workflows entwickelt. GitHub Actions hat sich als unangefochtener Marktführer in diesem Bereich etabliert und sich von einem einfachen Automatisierungstool zum zentralen Nervensystem des modernen Entwicklungslebenszyklus entwickelt.

Für Senior-Webentwickler und DevOps-Ingenieure bedeutet am Ball zu bleiben, mehr als nur die YAML-Syntax zu verstehen. Es erfordert ein Verständnis dafür, wie man die neuesten Updates von 2025–2026 nutzt – wie YAML Anchors, OIDC-basierte Authentifizierung und die Integration von KI-Agenten –, um Pipelines zu bauen, die nicht nur schnell, sondern von Grund auf resilient und sicher sind.

Die Landschaft 2026: Was gibt es Neues bei GitHub Actions?

Seit Anfang 2026 hat GitHub mehrere transformative Funktionen eingeführt, die langjährige Probleme der Entwickler lösen und gleichzeitig auf eine KI-native Zukunft vorbereiten.

YAML Anchors und das Streben nach DRY-Workflows

Eine der am häufigsten geforderten Funktionen in der Geschichte von GitHub ist Ende 2025 endlich erschienen: die Unterstützung für YAML Anchors und Aliases. Früher mussten sich Entwickler auf Reusable Workflows oder Composite Actions verlassen, um Duplikate zu vermeiden. Jetzt können Sie einen Konfigurationsblock einmal definieren und ihn innerhalb derselben Datei mehrfach wiederverwenden.

Eine kritische Nuance bleibt jedoch: Stand Anfang 2026 unterstützt GitHub noch keine „Merge Keys“. Das bedeutet, dass Sie einen Block zwar wiederverwenden, aber seine Eigenschaften nicht teilweise überschreiben können. Sie erstellen im Wesentlichen einen direkten Zeiger auf einen Konfigurationsblock. Dies ist ein massiver Gewinn für die Standardisierung von Umgebungsvariablen oder komplexen Schrittkonfigurationen über mehrere Jobs in einem einzigen Workflow hinweg.

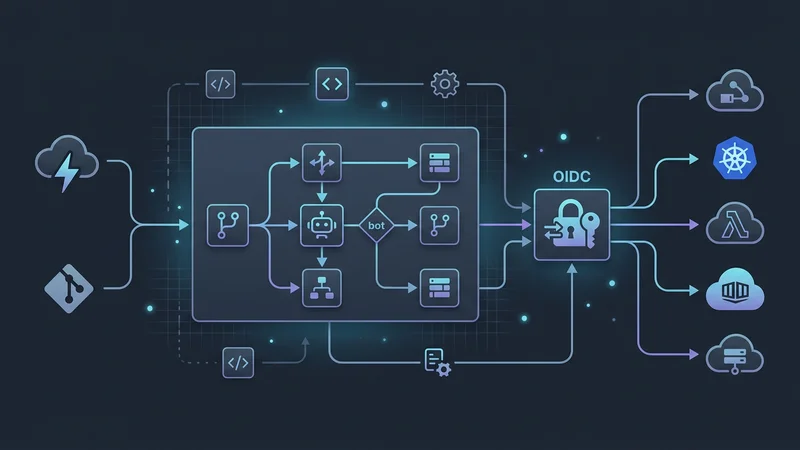

Der Aufstieg agentischer Workflows

Die „Technical Preview“ der GitHub Agentic Workflows aus dem Jahr 2025 ist in die breitere Anwendung übergegangen. Dies ermöglicht es GitHub Copilot-Agenten, nicht nur Code vorzuschlagen, sondern aktiv am CI/CD-Prozess teilzunehmen. Stellen Sie sich eine Pipeline vor, die bei einem Linting-Check fehlschlägt, einen Copilot-Agenten triggert, um die Formatierung zu korrigieren, den Fix committet und den Build neu startet – alles ohne menschliches Eingreifen. Diese agentischen Schritte werden im Workflow-YAML definiert und bilden eine Brücke zwischen statischer Automatisierung und autonomer Entwicklung.

Infrastruktur- und Preisänderungen

Auch die Infrastruktur, die unsere Builds antreibt, hat eine deutliche Auffrischung erfahren. Neue Runner-Images für Windows Server 2025 (gebündelt mit Visual Studio 2026) und macOS 26 (mit Unterstützung für Intel und Apple Silicon) sind nun der Standard.

Die vielleicht bedeutendste Änderung für Enterprise-Nutzer ist das neue Preismodell für self-hosted Runner. Seit dem 1. März 2026 erhebt GitHub eine nominale Orchestrierungsgebühr (0,002 $/Min.) für self-hosted Runner. Obwohl dies deutlich günstiger ist als GitHub-hosted Runner, markiert es einen Wandel darin, wie Organisationen ihr Budget für private Infrastruktur planen müssen. Um dies zu verwalten, hat der neue Runner Scale Set Client (ein eigenständiges Go-basiertes SDK) den alten Actions Runner Controller (ARC) für viele ersetzt, was ein feingranulares, Kubernetes-freies Autoscaling ermöglicht.

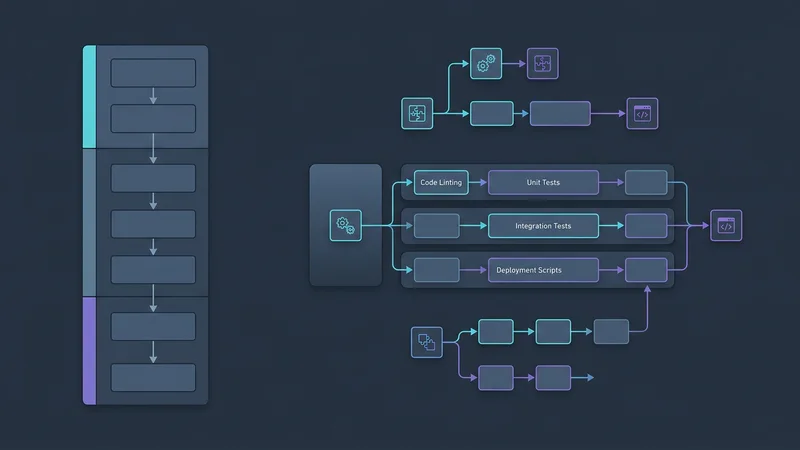

Architektur modularer und skalierbarer Workflows

Der Aufbau einer Pipeline für eine groß angelegte TypeScript-Anwendung erfordert einen modularen Ansatz. Im Jahr 2026 ist die Unterscheidung zwischen Reusable Workflows und Composite Actions der Grundstein einer „DRY“-Strategie (Don't Repeat Yourself).

Reusable Workflows vs. Composite Actions

Die Wahl des richtigen Werkzeugs für die Modularität ist entscheidend für die langfristige Wartbarkeit.

- Reusable Workflows: Diese ermöglichen es Ihnen, ganze Jobs oder sogar komplette Pipelines wiederzuverwenden. Sie eignen sich am besten zur Durchsetzung von Organisationsstandards, wie z. B. einem „Standard-CI“, das Security Scanning, Linting und Testing umfasst. Sie werden mit dem Schlüsselwort

usesauf Job-Ebene aufgerufen. - Composite Actions: Diese fassen eine Sequenz von Schritten innerhalb eines einzelnen Jobs zusammen. Sie sind ideal, um repetitive Setup-Logik zu „verknappen“, wie z. B. die Installation einer bestimmten Runtime-Version, die Konfiguration einer privaten Registry und das Aufwärmen eines Caches.

Fortgeschrittene Matrix-Strategien und Partitionierung

Matrix-Builds haben sich über das einfache Testen mehrerer Node.js-Versionen hinausentwickelt. Im Jahr 2026 nutzen wir Matrix Partitioning, um das Problem extrem langer Testläufe zu lösen. Wenn Sie eine Testsuite haben, die 40 Minuten dauert, können Sie diese Tests dynamisch in parallele Chunks aufteilen.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Aufteilung von 1000 Tests in 4 parallele Batches

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Diese Strategie reduziert die Gesamtlaufzeit Ihres CI erheblich und stellt sicher, dass Entwickler Feedback in Minuten statt in Stunden erhalten.

Security Hardening: Schutz der Supply Chain

Sicherheit ist der kritischste Aspekt von CI/CD im Jahr 2026. Mit dem Anstieg von Supply-Chain-Angriffen ist „Security by Default“ keine Option mehr – es ist eine Anforderung.

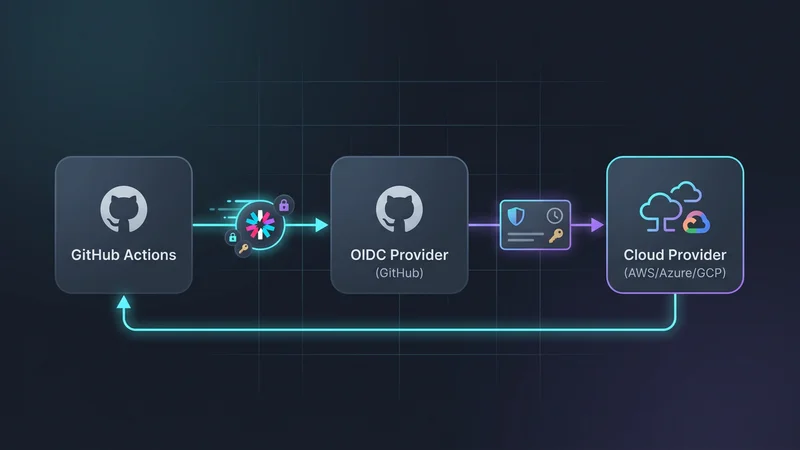

Eliminierung von Secrets mit OIDC

Die Zeiten, in denen langlebige AWS Access Keys oder Azure Service Principal Secrets in GitHub Secrets gespeichert wurden, sind vorbei. OpenID Connect (OIDC) ist mittlerweile der Industriestandard. OIDC ermöglicht es GitHub Actions, ein kurzlebiges, scoped JWT (JSON Web Token) vom Cloud-Provider anzufordern.

Um dies zu aktivieren, muss Ihr Workflow explizit die Berechtigung id-token: write anfordern. Dies folgt dem Prinzip der geringsten Rechte (Least Privilege) und stellt sicher, dass das Token nur den Jobs zur Verfügung steht, die es wirklich benötigen.

// Beispiel: Ein konzeptioneller Blick darauf, wie OIDC Secrets ersetzt

// Statt: process.env.AWS_SECRET_ACCESS_KEY

// Nutzen wir: Die 'aws-actions/configure-aws-credentials' Action, die den OIDC-Austausch handhabtPinning von Actions auf SHAs

Obwohl es verlockend ist, uses: actions/checkout@v6 zu verwenden, setzt Sie dies dem Risiko von „Tag Shifting“ aus. Wenn ein Tag kompromittiert oder versehentlich verschoben wird, könnte Ihre Pipeline bösartigen Code ausführen. Die Best Practice im Jahr 2026 ist es, Actions auf einen spezifischen Commit-SHA zu pinnen und einen Kommentar zu verwenden, um die Version zu tracken.

steps:

- name: Checkout Code

# Pinning auf einen spezifischen SHA für maximale Sicherheit

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Minimale GITHUB_TOKEN-Berechtigungen

Standardmäßig kann das GITHUB_TOKEN weitgehende Berechtigungen haben. Moderne Pipelines sollten immer einen permissions-Block am Anfang der YAML-Datei definieren, um den Zugriff auf das Nötigste zu beschränken.

permissions:

contents: read # Erlaubt das Lesen des Repos

packages: write # Erlaubt das Pushen zu GitHub Packages

id-token: write # Erforderlich für OIDC

security-events: write # Erforderlich für CodeQL

Performance-Optimierung und Kostenmanagement

Effizienz in CI/CD wird sowohl in Zeit als auch in Geld gemessen. Mit den Preisänderungen von 2026 hat die Optimierung Ihrer Runs direkte Auswirkungen auf das Budget.

Intelligentes Caching

Ineffizientes Caching ist die Hauptursache für langsame Builds. Die Verwendung von actions/cache@v4 ist Standard, aber viele sprachspezifische Actions haben mittlerweile eine integrierte Caching-Logik, die robuster ist. Für ein TypeScript-Projekt mit Node.js 24 übernimmt die actions/setup-node@v6 Action die schwere Arbeit.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Cacht automatisch ~/.npmDarüber hinaus ermöglicht die korrekte Nutzung von Build Artifacts, Daten zwischen Jobs zu übergeben, ohne teure Build-Schritte erneut auszuführen. Beispielsweise sollten Sie Ihre TypeScript-Anwendung einmal bauen, den dist-Ordner hochladen und ihn dann in nachfolgenden Deployment- oder Testing-Jobs herunterladen.

Concurrency und Timeouts

Um zu vermeiden, dass CI-Minuten für „veraltete“ Builds verschwendet werden, nutzen Sie den Schlüssel concurrency. Dies ist besonders nützlich für Pull Requests. Wenn ein Entwickler drei Commits in kurzer Folge pusht, bricht GitHub die ersten beiden Runs ab und beendet nur den neuesten.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueSetzen Sie außerdem immer einen timeout-minutes-Wert. Der Standard-Timeout bei GitHub beträgt 6 Stunden. Wenn eine Testsuite aufgrund eines Deadlocks hängen bleibt, könnte sie 360 Minuten Ihres Kontingents verbrauchen. Ein Timeout von 15 Minuten verhindert, dass diese „Zombie-Runs“ Ihr Budget leeren.

Praxisbeispiel: Deployment eines TypeScript Microservices

Schauen wir uns ein umfassendes Beispiel für einen produktionsreifen Workflow eines TypeScript Microservices an. Dieser Workflow beinhaltet OIDC, Monorepo-Pfadfilterung und Security Best Practices.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Deploying microservice to production cluster..."

# Deployment-Logik hierIn diesem Beispiel nutzen wir paths-Filterung, um sicherzustellen, dass die Pipeline nur bei relevanten Codeänderungen läuft. Wir verwenden auch das Schlüsselwort needs, um einen Abhängigkeitsgraphen zu erstellen, damit ein Deployment nur dann versucht wird, wenn die Tests erfolgreich waren.

Wichtige Tools und Bibliotheken (Edition 2026)

Um produktiv zu bleiben, sollten Sie mit den neuesten Versionen dieser Kern-Actions und Tools vertraut sein:

| Tool | Version | Zweck |

|---|---|---|

actions/checkout |

v6 | Hochperformantes Abrufen von Repositories mit verbesserter Sicherheit für Credentials. |

actions/setup-node |

v6 | Native Unterstützung für Node 24 und automatisches pnpm/npm-Caching. |

docker/build-push-action |

v6 | Multi-Plattform-Builds mit verbessertem Layer-Caching für OCI-Standards von 2026. |

github/codeql-action |

v3 | Tiefe semantische Analyse, um SQL-Injection und XSS abzufangen, bevor sie in die Produktion gelangen. |

slsa-framework/slsa-github-generator |

v2 | Generiert SLSA Level 3 Provenance und beweist, dass Ihr Build nicht manipuliert wurde. |

dorny/paths-filter |

v3 | Das Standard-Tool für komplexe Monorepo-Logik, die on: push: paths nicht bewältigen kann. |

Häufig gestellte Fragen (FAQ)

Ist GitHub Actions ein CI/CD-Tool?

Ja, GitHub Actions ist eine vollwertige CI/CD- und Automatisierungsplattform. Während es als Möglichkeit zur Automatisierung von Repository-Aufgaben begann, hat es sich zu einem robusten Tool zum Erstellen, Testen und Bereitstellen von Software in jeder Cloud- oder On-Premise-Infrastruktur entwickelt.

Was ist der Unterschied zwischen GitHub Actions und Jenkins?

GitHub Actions ist ein Cloud-nativer, verwalteter Service, der direkt in das GitHub-Ökosystem integriert ist, während Jenkins ein selbstgehosteter Open-Source-Automatisierungsserver ist. Actions verwendet YAML zur Konfiguration und ist im Allgemeinen einfacher einzurichten, während Jenkins durch sein Plugin-Ökosystem extreme Erweiterbarkeit bietet, aber erheblichen Wartungsaufwand erfordert.

Wie erstelle ich Schritt für Schritt eine CI/CD-Pipeline in GitHub?

Erstellen Sie zunächst ein .github/workflows-Verzeichnis in Ihrem Repository und fügen Sie eine .yml-Datei hinzu. Definieren Sie Ihren „Trigger“ (wie einen Push auf den Main-Branch), geben Sie die Umgebung an (z. B. ubuntu-latest) und listen Sie die „Steps“ auf, wie z. B. das Auschecken des Codes, das Installieren von Abhängigkeiten und das Ausführen von Tests.

Ist GitHub Actions für private Repositories kostenlos?

GitHub Actions ist für öffentliche Repositories kostenlos, aber private Repositories haben je nach Kontoplan eine begrenzte Anzahl an kostenlosen Minuten und Speicherplatz. Sobald das kostenlose Kontingent überschritten ist, wird pro Minute abgerechnet, basierend auf dem Betriebssystem des verwendeten Runners.

Wie löse ich eine GitHub Action manuell aus?

Um einen Workflow manuell auszulösen, müssen Sie das Ereignis workflow_dispatch in Ihrer YAML-Datei unter dem Abschnitt on: hinzufügen. Sobald dies hinzugefügt wurde, erscheint im Tab „Actions“ Ihres GitHub-Repositories die Schaltfläche „Run workflow“, mit der Sie ihn mit optionalen benutzerdefinierten Eingaben starten können.

Fazit

Während wir uns durch das Jahr 2026 bewegen, definiert GitHub Actions weiterhin neu, was in der automatisierten Software-Auslieferung möglich ist. Der Übergang zu agentischen Workflows und der Fokus auf OIDC-basierte Sicherheit unterstreichen den Trend hin zu Pipelines, die nicht nur schneller, sondern auch intelligenter und vertrauenswürdiger sind.

Indem Sie Modularität durch Reusable Workflows meistern, Ihre Sicherheitslage mit Commit-SHA-Pinning und minimalen Berechtigungen härten und die Kosten über die neue Runner-Infrastruktur optimieren, positionieren Sie sich an der Spitze der modernen Webentwicklung. Das Ziel eines Senior-Entwicklers ist es nicht mehr nur, den „Build grün zu machen“, sondern eine resiliente, selbstheilende und kosteneffiziente Delivery-Engine zu bauen, die die gesamte Engineering-Organisation stärkt.