Dominando o CI/CD Moderno: Um Mergulho Profundo no GitHub Actions em 2026

O cenário da entrega de software mudou drasticamente nos últimos anos. Em 2026, a Integração Contínua e a Implantação Contínua (CI/CD) não se trata mais apenas de executar testes e enviar código para um servidor; evoluiu para uma orquestração sofisticada de security hardening, escalonamento econômico e fluxos de trabalho "agênticos" autônomos. O GitHub Actions emergiu como o líder indiscutível neste espaço, indo além de uma simples ferramenta de automação para se tornar o sistema nervoso central do ciclo de vida de desenvolvimento moderno.

Para desenvolvedores web sênior e engenheiros DevOps, manter-se à frente significa entender mais do que apenas a sintaxe YAML. Requer a compreensão de como aproveitar as atualizações mais recentes de 2025–2026 — como YAML anchors, autenticação baseada em OIDC e a integração de agentes de IA — para construir pipelines que não sejam apenas rápidos, mas resilientes e seguros por design.

O Cenário de 2026: O Que Há de Novo no GitHub Actions?

No início de 2026, o GitHub introduziu várias funcionalidades transformadoras que resolvem problemas antigos dos desenvolvedores, enquanto se preparam para um futuro nativo de IA.

YAML Anchors e a Busca por Workflows DRY

Uma das funcionalidades mais solicitadas na história do GitHub finalmente chegou no final de 2025: suporte para YAML anchors e aliases. Historicamente, os desenvolvedores tinham que confiar em Reusable Workflows ou Composite Actions para evitar duplicação. Agora, você pode definir um bloco de configuração uma vez e reutilizá-lo várias vezes dentro do mesmo arquivo.

No entanto, uma nuance crítica permanece: até o início de 2026, o GitHub ainda não suporta "merge keys". Isso significa que você pode reutilizar um bloco, mas não pode sobrescrever parcialmente suas propriedades. Você está essencialmente criando um ponteiro direto para um bloco de configuração. Esta é uma vitória massiva para padronizar variáveis de ambiente ou configurações de etapas complexas em múltiplos jobs em um único workflow.

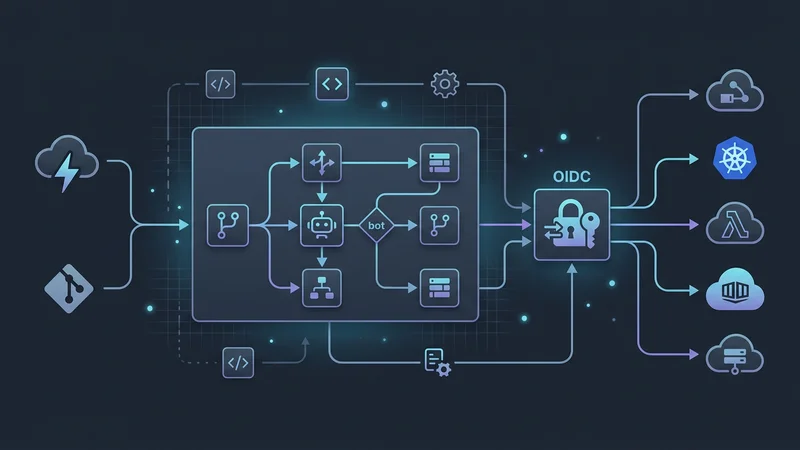

A Ascensão dos Agentic Workflows

A "Technical Preview" dos GitHub Agentic Workflows em 2025 passou a ter uma adoção mais ampla. Isso permite que agentes do GitHub Copilot não apenas sugiram código, mas participem ativamente do processo de CI/CD. Imagine um pipeline que falha em uma verificação de linting, aciona um agente do Copilot para corrigir a formatação, faz o commit da correção e reinicia o build — tudo sem intervenção humana. Essas etapas agênticas são definidas no YAML do workflow, fornecendo uma ponte entre a automação estática e o desenvolvimento autônomo.

Mudanças na Infraestrutura e Preços

A infraestrutura que alimenta nossos builds também passou por uma atualização significativa. Novas imagens de runner para Windows Server 2025 (incluído com Visual Studio 2026) e macOS 26 (suportando tanto Intel quanto Apple Silicon) são agora o padrão.

Talvez a mudança mais significativa para usuários corporativos seja o novo modelo de precificação para runners auto-hospedados (self-hosted). A partir de 1º de março de 2026, o GitHub introduziu uma taxa nominal de orquestração ($0.002/min) para runners self-hosted. Embora isso seja significativamente mais barato do que os runners hospedados pelo GitHub, marca uma mudança na forma como as organizações devem orçar sua infraestrutura privada. Para ajudar a gerenciar isso, o novo Runner Scale Set Client (um SDK independente baseado em Go) substituiu o antigo Actions Runner Controller (ARC) para muitos, permitindo um escalonamento automático mais granular e sem a necessidade de Kubernetes.

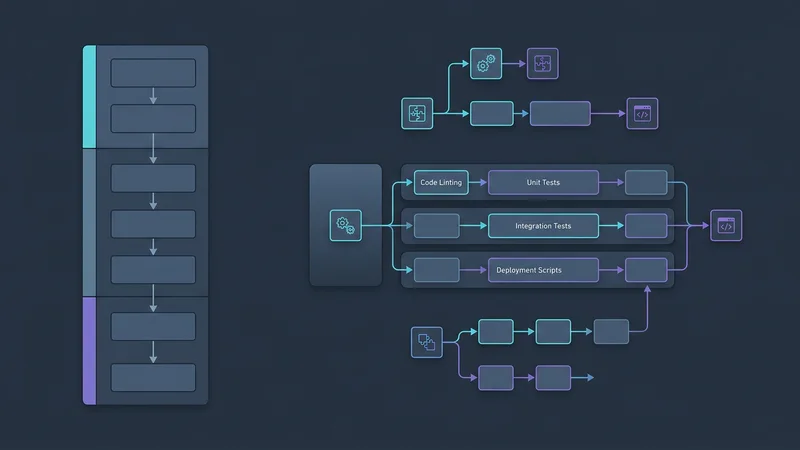

Arquitetando Workflows Modulares e Escaláveis

Construir um pipeline para uma aplicação TypeScript de grande escala exige uma abordagem modular. Em 2026, a distinção entre Reusable Workflows e Composite Actions é a pedra angular de uma estratégia "DRY" (Don't Repeat Yourself).

Reusable Workflows vs. Composite Actions

Escolher a ferramenta certa para modularidade é essencial para a manutenibilidade a longo prazo.

- Reusable Workflows: Permitem reutilizar jobs inteiros ou até pipelines completos. São ideais para impor padrões organizacionais, como um "CI padrão" que inclui varredura de segurança, linting e testes. Eles são chamados usando a palavra-chave

usesno nível do job. - Composite Actions: Agrupam uma sequência de etapas dentro de um único job. São ideais para simplificar a lógica de configuração repetitiva, como instalar uma versão específica de um runtime, configurar um registro privado e preparar um cache.

Estratégias Avançadas de Matriz e Particionamento

Builds de matriz evoluíram além de simplesmente testar múltiplas versões do Node.js. Em 2026, usamos Matrix Partitioning para resolver o problema de testes demorados. Se você tem uma suíte de testes que leva 40 minutos, pode dividir dinamicamente esses testes em partes paralelas.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# Dividindo 1000 testes em 4 lotes paralelos

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Esta estratégia reduz significativamente o tempo de relógio do seu CI, garantindo que os desenvolvedores recebam feedback em minutos, em vez de horas.

Security Hardening: Protegendo a Cadeia de Suprimentos

A segurança é o aspecto mais crítico do CI/CD em 2026. Com o aumento dos ataques à cadeia de suprimentos, a "segurança por padrão" não é mais uma opção — é um requisito.

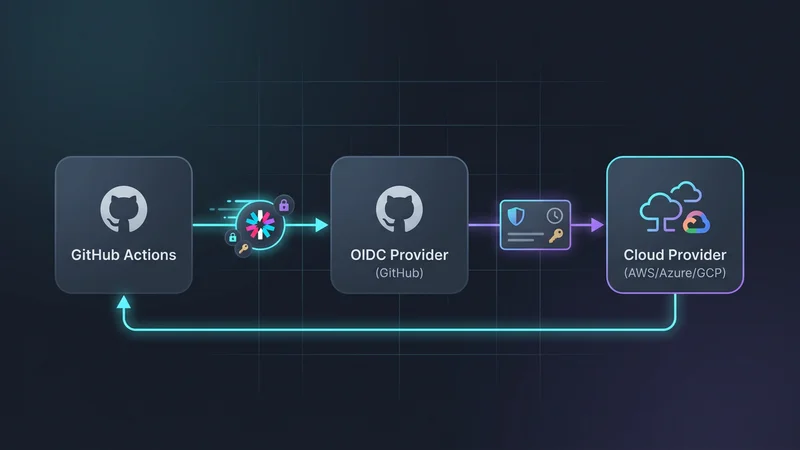

Eliminando Segredos com OIDC

Os dias de armazenar AWS Access Keys de longa duração ou segredos de Azure Service Principal no GitHub Secrets acabaram. OpenID Connect (OIDC) é agora o padrão da indústria. O OIDC permite que o GitHub Actions solicite um JWT (JSON Web Token) de curta duração e escopo limitado ao provedor de nuvem.

Para habilitar isso, seu workflow deve solicitar explicitamente a permissão id-token: write. Isso segue o princípio do privilégio mínimo, garantindo que o token esteja disponível apenas para os jobs que realmente precisam dele.

// Exemplo: Uma visão conceitual de como o OIDC substitui segredos

// Em vez de: process.env.AWS_SECRET_ACCESS_KEY

// Usamos: A action 'aws-actions/configure-aws-credentials' que lida com a troca OIDCFixando Actions por Shas

Embora seja tentador usar uses: actions/checkout@v6, isso expõe você a riscos de "tag shifting". Se uma tag for sequestrada ou movida acidentalmente, seu pipeline pode executar código malicioso. A melhor prática em 2026 é fixar as actions a um commit SHA específico e usar um comentário para rastrear a versão.

steps:

- name: Checkout Code

# Fixando em um SHA específico para segurança

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Permissões Mínimas do GITHUB_TOKEN

Por padrão, o GITHUB_TOKEN pode ter permissões amplas. Pipelines modernos devem sempre definir um bloco de permissions no topo do arquivo YAML para restringir o acesso apenas ao que é necessário.

permissions:

contents: read # Permitir leitura do repositório

packages: write # Permitir push para GitHub Packages

id-token: write # Necessário para OIDC

security-events: write # Necessário para CodeQL

Otimização de Performance e Gestão de Custos

A eficiência no CI/CD é medida tanto em tempo quanto em dinheiro. Com as mudanças de preços de 2026, otimizar suas execuções tem um impacto direto no resultado final.

Cache Inteligente

Cache ineficiente é a causa primária de builds lentos. Usar actions/cache@v4 é o padrão, mas muitas actions específicas de linguagem agora possuem lógica de cache integrada que é mais robusta. Para um projeto TypeScript usando Node.js 24, a action actions/setup-node@v6 cuida do trabalho pesado.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Faz o cache automático de ~/.npmAlém disso, utilizar build artifacts corretamente permite passar dados entre jobs sem reexecutar etapas de build caras. Por exemplo, você deve buildar sua aplicação TypeScript uma vez e fazer o upload da pasta dist, depois baixá-la em jobs subsequentes de implantação ou teste.

Concorrência e Timeouts

Para evitar desperdício de minutos de CI em builds "obsoletos", use a chave concurrency. Isso é particularmente útil para Pull Requests. Se um desenvolvedor fizer o push de três commits em sucessão rápida, o GitHub cancelará as duas primeiras execuções e apenas finalizará a última.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueAlém disso, sempre defina um valor de timeout-minutes. O timeout padrão do GitHub é de 6 horas. Se uma suíte de testes travar devido a um deadlock, ela pode consumir 360 minutos da sua cota. Definir um timeout de 15 minutos evita que essas execuções "zumbis" drenem seu orçamento.

Cenário Real: Implantando um Microserviço TypeScript

Vamos ver um exemplo abrangente de um workflow de nível de produção para um microserviço TypeScript. Este workflow incorpora OIDC, filtragem de caminhos em monorepo e melhores práticas de segurança.

name: Production Deployment

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Implantando microserviço no cluster de produção..."

# Lógica de implantação aquiNeste exemplo, usamos a filtragem de paths para garantir que o pipeline só seja executado quando houver mudanças relevantes no código. Também usamos a palavra-chave needs para criar um gráfico de dependência, garantindo que só tentaremos uma implantação se os testes passarem.

Ferramentas e Bibliotecas Essenciais (Edição 2026)

Para manter a produtividade, você deve estar familiarizado com as versões mais recentes destas actions e ferramentas principais:

| Ferramenta | Versão | Propósito |

|---|---|---|

actions/checkout |

v6 | Busca de repositório de alta performance com segurança de credenciais aprimorada. |

actions/setup-node |

v6 | Suporte nativo para Node 24 e cache automático de pnpm/npm. |

docker/build-push-action |

v6 | Builds multiplataforma com cache de camada aprimorado para padrões OCI de 2026. |

github/codeql-action |

v3 | Análise semântica profunda para detectar SQL injection e XSS antes de chegarem à produção. |

slsa-framework/slsa-github-generator |

v2 | Gera proveniência SLSA Nível 3, provando que seu build não foi adulterado. |

dorny/paths-filter |

v3 | A ferramenta ideal para lógica complexa de monorepo que o on: push: paths não consegue lidar. |

Perguntas Frequentes

O GitHub Actions é uma ferramenta de CI/CD?

Sim, o GitHub Actions é uma plataforma completa de CI/CD e automação. Embora tenha começado como uma forma de automatizar tarefas de repositório, evoluiu para uma ferramenta robusta para build, teste e implantação de software em qualquer infraestrutura de nuvem ou on-premise.

Qual é a diferença entre GitHub Actions e Jenkins?

O GitHub Actions é um serviço gerenciado, nativo da nuvem e integrado diretamente ao ecossistema do GitHub, enquanto o Jenkins é um servidor de automação de código aberto e auto-hospedado. O Actions usa YAML para configuração e é geralmente mais fácil de configurar, enquanto o Jenkins oferece extensibilidade extrema através do seu ecossistema de plugins, mas exige manutenção significativa.

Como criar um pipeline de CI/CD no GitHub passo a passo?

Primeiro, crie um diretório .github/workflows no seu repositório e adicione um arquivo .yml. Defina seu "gatilho" (como um push na branch main), especifique o ambiente (como ubuntu-latest) e liste os "passos", como checkout do código, instalação de dependências e execução de testes.

O GitHub Actions é gratuito para repositórios privados?

O GitHub Actions é gratuito para repositórios públicos, mas repositórios privados têm um número limitado de minutos gratuitos e armazenamento, dependendo do seu plano de conta. Assim que a cota gratuita é excedida, você é cobrado por minuto com base no sistema operacional do runner utilizado.

Como acionar um GitHub Action manualmente?

Para acionar um workflow manualmente, você deve adicionar o evento workflow_dispatch ao seu arquivo YAML sob a seção on:. Uma vez adicionado, um botão "Run workflow" aparecerá na aba Actions do seu repositório GitHub, permitindo que você o acione com entradas personalizadas opcionais.

Conclusão

À medida que navegamos por 2026, o GitHub Actions continua a redefinir o que é possível na entrega automatizada de software. A transição para fluxos de trabalho agênticos e o foco na segurança baseada em OIDC destacam um movimento em direção a pipelines que não são apenas mais rápidos, mas mais inteligentes e confiáveis.

Ao dominar a modularidade através de reusable workflows, fortalecer sua postura de segurança com a fixação de commit SHA e permissões mínimas, e otimizar custos através da nova infraestrutura de runners, você se posiciona na vanguarda do desenvolvimento web moderno. O objetivo de um desenvolvedor sênior não é mais apenas "fazer o build passar", mas construir um mecanismo de entrega resiliente, auto-regenerativo e econômico que capacite toda a organização de engenharia.