Еволюція контейнеризації: Чому веб-розробники не можуть ігнорувати Docker та Kubernetes у 2025 році

Ландшафт веб-розробки змінився. У попередні роки контейнеризація часто сприймалася як «проблема команди DevOps». Проте, з наближенням 2025 та 2026 років, межа між написанням коду та керуванням середовищем його виконання зникла. З розвитком робочих процесів, інтегрованих зі ШІ, архітектур мікрофронтендів та Platform Engineering, Docker та Kubernetes стали такими ж фундаментальними інструментами в арсеналі веб-розробника, як Git або TypeScript.

Сучасні веб-застосунки — це вже не просто набір статичних файлів або один монолітний сервер. Це складні екосистеми, що включають локальні LLM (Large Language Models), векторні бази даних та розподілені edge-функції. Docker забезпечує узгодженість, необхідну для пакування цих різноманітних компонентів, тоді як Kubernetes пропонує оркестрацію, щоб гарантувати їхню стійкість та масштабованість.

Цей посібник досліджує поточний стан контейнеризації, зосереджуючись на останніх функціях Docker 4.50+ та Kubernetes v1.33, а також на тому, як ви можете використовувати їх для створення швидших та безпечніших веб-застосунків.

Сучасний Docker: Оптимізація «внутрішнього циклу»

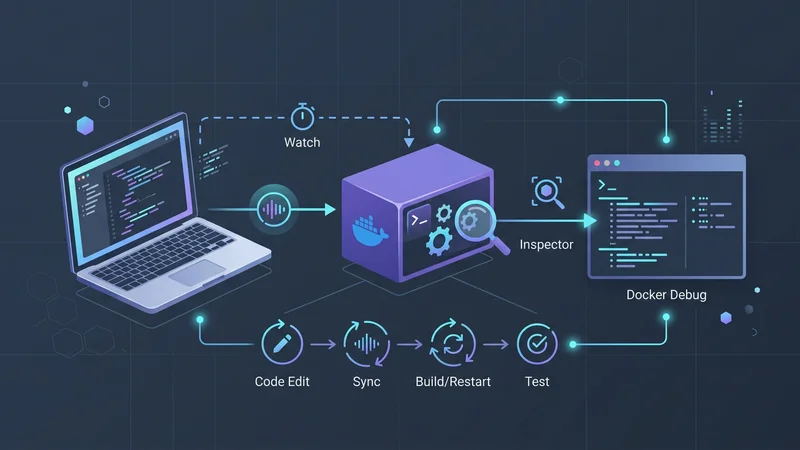

Для веб-розробників «внутрішній цикл» (inner loop) — це цикл написання коду, тестування та налагодження. Історично Docker додавав тертя в цей процес — очікування завершення збірок було поширеним вбивцею продуктивності. У 2025 році Docker перейшов до розробки з «нульовим тертям».

Docker Init та Docker Debug

Одним із найбільш значущих доповнень є docker init. Замість того, щоб вручну шукати на StackOverflow ідеальний Dockerfile для вашого бекенду на Next.js або Go, ви можете просто запустити:

docker initЦя утиліта сканує ваш проєкт і генерує оптимізовані файли Dockerfile, .dockerignore та compose.yaml, адаптовані під ваш конкретний фреймворк.

Крім того, Docker Debug (представлений у версії 4.50+) вирішує дилему «легких образів» (slim images). Розробники часто використовують «distroless» або мінімальні образи з міркувань безпеки, але їх горезвісно важко налагоджувати, оскільки в них відсутня оболонка (shell). Docker Debug надає вбудований, незалежний від мови інструментарій, який підключається до будь-якого контейнера — навіть до тих, що не мають оболонки — дозволяючи вам інспектувати файлову систему та стан процесів без роздування вашого продакшн-образу.

Розробка в реальному часі з Compose Watch

Часи ручного docker-compose up --build після кожної зміни CSS минули. Режим Docker Compose «Watch» дозволяє синхронізувати локальний вихідний код із контейнером за частки секунди.

# compose.yaml

services:

web:

build: .

ports:

- "3000:3000"

develop:

watch:

- action: sync

path: ./src

target: /app/src

ignore:

- node_modules/

- action: rebuild

path: package.jsonЗавдяки такій конфігурації зміни у вашій директорії src миттєво синхронізуються з працюючим контейнером, а зміни в package.json запускають автоматичну перезбірку образу.

Kubernetes для веб-розробників: Більше, ніж просто хайп

Якщо Docker — це про пакування, то Kubernetes (K8s) — це про виживання. Як веб-розробнику, вам не потрібно бути адміністратором кластера, але вам необхідно розуміти, як Kubernetes v1.32 («Penelope») та v1.33 керують життєвим циклом вашого застосунку.

Native Sidecar Containers

Великою проблемою в Kubernetes був життєвий цикл sidecar-контейнерів (наприклад, агентів логування або проксі-серверів автентифікації). Раніше sidecar-контейнери могли завершити роботу до того, як основний застосунок закінчував обробку останнього запиту, що призводило до втрати даних. У v1.33 Native Sidecar Containers стали загальнодоступними (General Availability). Тепер ви можете визначити контейнер як sidecar, гарантуючи, що він запуститься перед вашим застосунком і завершить роботу після нього, забезпечуючи безперебійну роботу таких сервісних мереж (service meshes), як Istio або Linkerd.

In-Place Pod Vertical Scaling

Традиційно зміна лімітів CPU або пам'яті пода (Pod) вимагала повного перезапуску. Для високонавантаженого застосунку на React/Node.js це означало короткий період недоступності або потребу в складних Rolling Updates. Сучасний Kubernetes тепер підтримує In-Place Pod Vertical Scaling. Ви можете оновлювати запити/ліміти ресурсів «на льоту», і Kubelet скоригує ресурси контейнера без завершення процесу — це ідеально для обробки раптових сплесків трафіку під час запуску продукту.

Gateway API: Наступник Ingress

Протягом багатьох років Ingress API був стандартом для маршрутизації зовнішнього трафіку до вебсервісів. Однак він мав обмеження і часто вимагав специфічних для постачальника анотацій. Kubernetes Gateway API тепер є стандартом. Він надає більш виразний, орієнтований на ролі спосіб керування трафіком, полегшуючи розробникам визначення синьо-зелених розгортань (blue-green deployments) або канаркових релізів (canary releases) безпосередньо в маніфестах.

Архітектура веб-застосунків: Багатоетапні збірки та інтеграція ШІ

Створення ефективних образів більше не є опціональним. В еру хмарних сховищ з оплатою за кожен байт та ефемерних середовищ розмір вашого образу безпосередньо впливає на швидкість розгортання та вартість.

Стандартизовані багатоетапні збірки

Для сучасного застосунку на TypeScript/Node.js багатоетапна збірка (multi-stage build) є золотим стандартом. Вона гарантує, що ваш фінальний продакшн-образ містить лише необхідні артефакти, виключаючи devDependencies та вихідний код.

# Stage 1: Build

FROM node:22-alpine AS builder

WORKDIR /app

COPY package*.json ./

# Використовуйте npm ci для детермінованих збірок у CI/CD

RUN npm ci

COPY . .

RUN npm run build

# Stage 2: Runtime

FROM node:22-alpine AS runner

# Встановлюємо оточення в production

ENV NODE_ENV=production

# Запуск від імені не-root користувача для безпеки

USER node

WORKDIR /app

# Копіюємо лише скомпірований результат та необхідні модулі

COPY --from=builder /app/dist ./dist

COPY --from=builder /app/node_modules ./node_modules

COPY --from=builder /app/package.json ./package.json

EXPOSE 3000

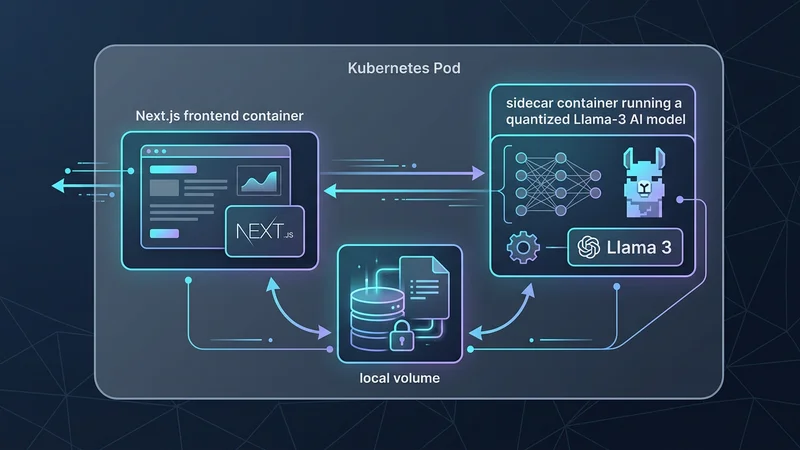

CMD ["node", "dist/main.js"]AI-Native Containers та DRA

Найбільшим трендом 2025 року є інтеграція функцій ШІ безпосередньо у веб-застосунки. Незалежно від того, чи запускаєте ви локальну LLM для конфіденційності даних, чи векторну базу даних для RAG (Retrieval-Augmented Generation), Kubernetes еволюціонував для підтримки таких навантажень.

Dynamic Resource Allocation (DRA) дозволяє Kubernetes керувати GPU як першокласними ресурсами. Веб-розробники тепер можуть запитувати частини GPU для завдань інференсу (inference) у своїх специфікаціях Pod, подібно до того, як вони запитують CPU або RAM.

Безпека та продуктивність: Як уникнути поширених помилок

Оскільки складність контейнеризованих середовищ зростає, збільшується і площа поверхні для помилок. Нижче наведено найпоширеніші помилки, з якими стикаються веб-розробники, та стратегії їх усунення.

| Помилка | Наслідок | Стратегія запобігання |

|---|---|---|

Широке COPY . . |

Секрети (як .env) або локальні логи потрапляють у шари образу. |

Використовуйте суворий .dockerignore та скануйте образи за допомогою Docker Scout. |

| Відсутність лімітів ресурсів | Синдром «галасливого сусіда»; один сервіс споживає всю оперативну пам'ять вузла (Node). | Завжди визначайте resources: limits та requests у маніфестах K8s. |

Використання тегів :latest |

Недетерміновані розгортання; неможливо надійно відкотитися назад. | Використовуйте семантичне версіонування (наприклад, :v1.2.4) або SHA-дайджести. |

| Запуск від імені Root | Підвищений ризик вразливостей виходу за межі контейнера. | Завжди додавайте USER node або конкретний UID у ваш Dockerfile. |

| Ігнорування проб (Probes) | Трафік надсилається до контейнерів, які ще завантажуються або вийшли з ладу. | Впроваджуйте livenessProbe та readinessProbe для кожного сервісу. |

Впровадження проб у Node.js

Поширеною помилкою є нехтування перевіркою стану контейнера. Kubernetes повинен знати, коли ваш застосунок готовий приймати трафік.

// Проста перевірка готовності для Express.js

app.get('/healthz/ready', (req, res) => {

// Перевірка з'єднання з БД, кешу тощо.

const isDbConnected = checkDbStatus();

if (isDbConnected) {

res.status(200).send('Ready');

} else {

res.status(503).send('Service Unavailable');

}

});У вашому маніфесті Kubernetes:

readinessProbe:

httpGet:

path: /healthz/ready

port: 3000

initialDelaySeconds: 5

periodSeconds: 10Ландшафт інструментів 2025 року

Екосистема навколо Docker та Kubernetes зріла, пропонуючи інструменти, які значно полегшують керування для розробників.

- OrbStack: Для користувачів macOS OrbStack значною мірою замінив Docker Desktop завдяки значно меншому навантаженню на CPU та пам'ять, а також блискавичному часу запуску.

- Lens / OpenLens: Відомий як «IDE для Kubernetes», Lens надає візуальний інтерфейс для дослідження кластерів, перегляду логів і навіть відкриття терміналів у подах без необхідності запам'ятовувати складні команди

kubectl. - KEDA (Kubernetes Event-driven Autoscaling): Хоча K8s масштабується на основі CPU/RAM, KEDA дозволяє масштабувати ваші веб-поди на основі подій рівня застосунку, таких як кількість повідомлень у черзі RabbitMQ або затримка метрики Prometheus.

- Trivy: Це галузевий стандарт безпеки. Інтегруйте Trivy у свій конвеєр CI/CD для сканування Docker-файлів та YAML-файлів Kubernetes на наявність помилок конфігурації та вразливостей перед тим, як вони потраплять у продакшн.

Поширені запитання

Чи справді веб-розробникам потрібно вивчати Docker?

Так, Docker став галузевим стандартом для забезпечення узгодженості середовища під час розробки, тестування та експлуатації. Вивчення Docker дозволяє пакувати залежності та середовища виконання, повністю усуваючи проблему «на моїй машині це працює».

Яка різниця між Docker та Kubernetes?

Docker — це інструмент, що використовується для створення, розповсюдження та запуску окремих контейнерів на одному