Меняющийся ландшафт безопасности фронтенда

Годами индустрия жила в опасном заблуждении: безопасность — это «проблема бэкенда». В этой устаревшей модели фронтенд-разработчики отвечали за «витрину» (UI/UX), в то время как основная работа по аутентификации, валидации данных и предотвращению угроз происходила за сетевым экраном.

К 2025–2026 годам эта граница практически исчезла. С развитием сложных Single Page Applications (SPAs), микрофронтендов и Edge-вычислений фронтенд стал основной поверхностью атаки. Современные браузеры внедрили мощные API для защиты от сложных угроз, но они требуют активного внедрения со стороны разработчиков. Одновременно с этим глобальные нормативные акты, такие как EU Cyber Resilience Act (CRA), предписывают подход «Security-by-Design», превращая управление уязвимостями из рекомендаций в законодательное требование.

В этом руководстве рассматриваются фундаментальные столпы безопасности фронтенда в текущую эпоху, обеспечивая техническую глубину, необходимую для создания устойчивых и соответствующих стандартам веб-приложений.

1. Современная аутентификация: OAuth 2.1 и Zero-Trust

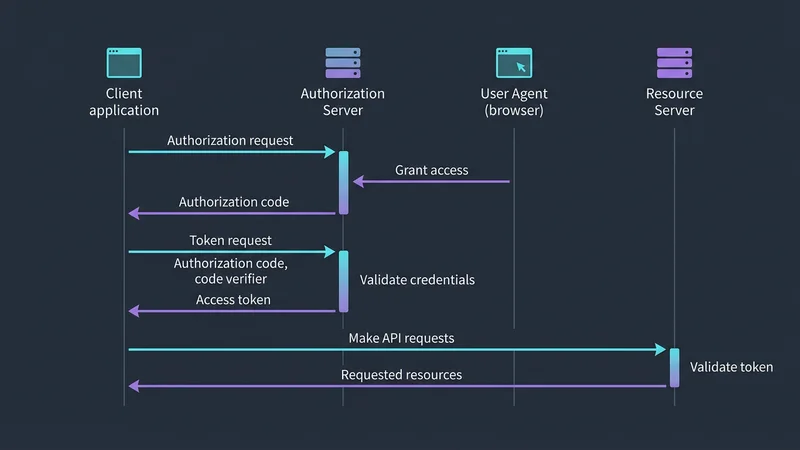

Ландшафт аутентификации прошел через значительную консолидацию. К 2025 году OAuth 2.1 заменил разрозненные RFC-документы OAuth 2.0, установив более безопасный базовый уровень для клиентских приложений.

Смерть Implicit Grant и расцвет PKCE

Самое значительное изменение в OAuth 2.1 — официальное удаление потока Implicit Grant. Ранее популярный в SPA, этот поток возвращал токены доступа напрямую во фрагменте URL, что делало их уязвимыми для утечки через историю браузера или заголовки Referer.

Новым стандартом для всех фронтенд-приложений стал Authorization Code Flow с PKCE (Proof Key for Code Exchange). PKCE гарантирует, что даже если злоумышленник перехватит код авторизации, он не сможет обменять его на токен без секретного «верификатора кода», который никогда не покидает память клиента.

// Концептуальный пример генерации PKCE challenge во фронтенд-сервисе

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Сохраняем verifier в памяти (не в LocalStorage!) для этапа обмена

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Переход к архитектуре Zero-Trust

В архитектуре фронтенда Zero-Trust мы больше не предполагаем, что пользователь «безопасен» только потому, что у него есть валидная сессионная кука. Каждый важный вызов API рассматривается как уникальный запрос, который должен быть авторизован. Это часто подразумевает использование краткосрочных токенов доступа с ограниченной областью действия (scoped tokens). Вместо одной роли «admin» разработчики теперь внедряют гранулярные разрешения, которые проверяются при каждом взаимодействии с UI и последующем запросе к API.

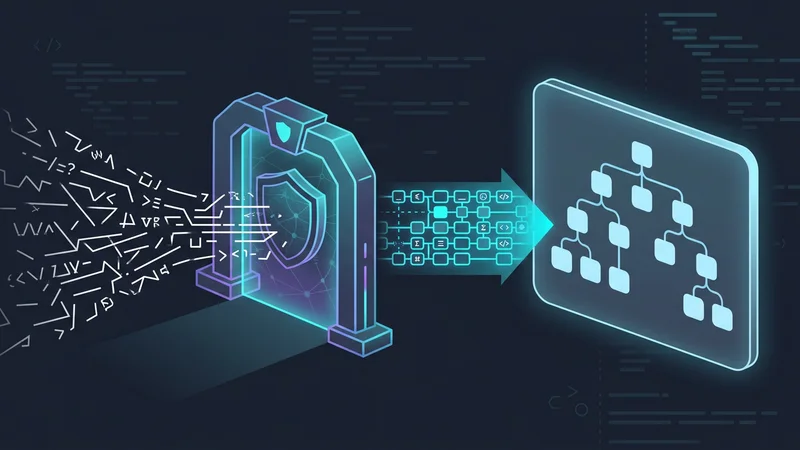

2. Нейтрализация инъекций с помощью Trusted Types и санитизации

Межсайтовый скриптинг (XSS) остается главной угрозой, но методология его предотвращения сместилась от реактивного «экранирования» к проактивной безопасности на основе политик.

Внедрение Trusted Types API

Trusted Types API кардинально меняет правила игры в предотвращении DOM-based XSS. Он позволяет разработчикам заблокировать «приемники инъекций» (injection sinks) — опасные функции типа .innerHTML, eval() или document.write(). После активации через Content Security Policy (CSP) браузер откажется принимать обычные строки для этих функций. Вместо этого вы должны передать объект «Trusted Type», созданный через предопределенную политику.

// 1. Определение политики (обычно в точке входа в приложение)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Используем библиотеку типа DOMPurify для очистки ввода

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Использование политики

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Это вызовет TypeError, если форсировано использование Trusted Types:

// secureElement.innerHTML = userInput;

// Безопасный и соответствующий стандартам способ:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Контекстное кодирование вывода

Хотя современные фреймворки, такие как React и Vue, по умолчанию выполняют базовое экранирование HTML, они не защищают во всех контекстах. Разработчики должны сохранять бдительность в отношении следующих случаев:

- Контекст атрибутов:

href="javascript:alert(1)"не перехватывается стандартным экранированием. - Контекст CSS: значения в тегах

style, контролируемые пользователем, могут привести к эксфильтрации данных. - Контекст JSON: передача данных с сервера напрямую в тег

<script>требует специфического экранирования JSON, чтобы предотвратить выход за пределы строки.

DOMPurify в 2026 году

DOMPurify (v3.3.1+) остается отраслевым стандартом. Современные версии оптимизированы с помощью WebAssembly (Wasm) для производительности, близкой к нативной, и предлагают глубокую интеграцию с Trusted Types API. При работе с пользовательским контентом (комментарии, профили и т.д.) санитизация должна происходить как можно ближе к «приемнику» (sink).

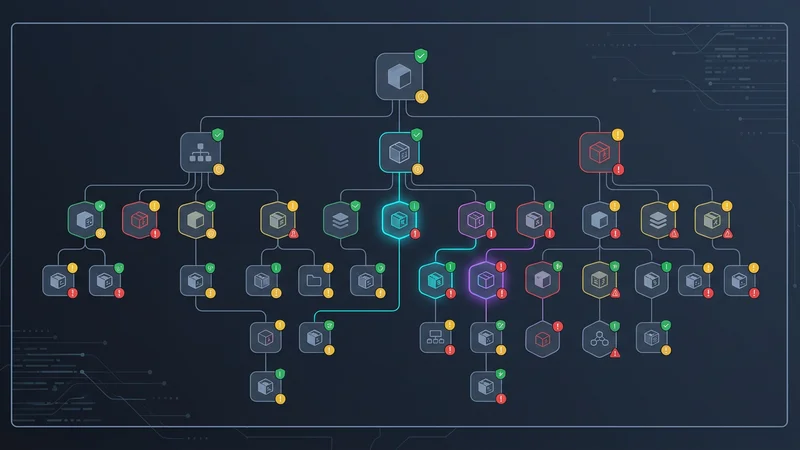

3. Укрепление защиты браузера с помощью CSP и защищенных куки

Браузер предоставляет несколько механизмов для изоляции вашего приложения от вредоносных скриптов. Их правильная настройка — отличительная черта опытного фронтенд-разработчика.

Content Security Policy (CSP) Level 3

Сильная CSP — это ваша последняя линия обороны. В 2025 году мы отошли от огромных «белых списков» (которые трудно поддерживать) в сторону Strict CSP, использующих нонсы (nonces) и strict-dynamic.

- Нонсы (Nonces): уникальная, криптографически стойкая случайная строка, генерируемая для каждого запроса. Будут выполняться только скрипты с соответствующим атрибутом

nonce. - Strict-Dynamic: эта директива сообщает браузеру, что если скрипту доверяют (через нонс), то любым скриптам, которые он динамически загружает, также следует доверять. Это упрощает управление сложными деревьями зависимостей.

Пример заголовка CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Безопасное управление куки и CHIPS

Хранение сессионных токенов — вечный предмет споров. Консенсус на 2025–2026 годы ясен: избегайте LocalStorage для хранения чувствительных токенов.

Вместо этого используйте куки со следующими обязательными атрибутами:

- HttpOnly: предотвращает доступ через JavaScript, смягчая последствия XSS.

- SameSite=Lax/Strict: предотвращает подделку межсайтовых запросов (CSRF), ограничивая условия отправки куки.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) позволяют разработчикам использовать «секционированное» хранилище. Это критически важно для сторонних встраиваемых модулей (например, виджетов оплаты), чтобы сохранять состояние без возможности межсайтового отслеживания, что соответствует современным требованиям приватности.

Целостность субресурсов (SRI)

Атаки на цепочку поставок учащаются. Если вы загружаете библиотеку из CDN (например, Google Fonts или конкретную JS-утилиту), вы должны использовать SRI. Это гарантирует, что если CDN будет взломан и файл изменен, браузер откажется его исполнять.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Безопасная связь и целостность входных данных

Фронтенд-приложения редко существуют в изоляции. Они взаимодействуют с API, другими окнами (iframe) и воркерами.

Безопасная реализация postMessage

При использовании window.postMessage для кросс-доменного взаимодействия две самые частые ошибки — отсутствие валидации источника (origin) отправителя и неуказание целевого источника получателя.

// Получатель: всегда проверяйте, кто с вами разговаривает

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Заблокировано сообщение из недоверенного источника:", event.origin);

return;

}

// Всегда безопасно парсите данные

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Неверный формат сообщения");

}

});Различие между валидацией и санитизацией

Распространенная ошибка — полагаться на клиентскую валидацию как на меру безопасности.

- Валидация: функция UX. Она сообщает пользователю: «это невалидный адрес электронной почты». Ее легко обойти с помощью прокси-инструментов типа OWASP ZAP.

- Санитизация: функция безопасности. Она удаляет опасные символы из ввода перед его сохранением или рендерингом.

- Принуждение (Enforcement): логика безопасности всегда должна применяться на сервере. Задача фронтенда — обеспечить корректность данных, отправляемых на сервер, и безопасный рендеринг данных, получаемых от сервера.

5. Комплаенс, зависимости и фактор ИИ

Роль фронтенд-разработчика теперь включает определенную степень юридической и нормативной осведомленности.

EU Cyber Resilience Act (CRA) и SBOM

К сентябрю 2026 года EU CRA потребует от программных продуктов предоставления Software Bill of Materials (SBOM). Для фронтенд-разработчиков это означает, что вы должны уметь отчитаться за каждый NPM-пакет, транзитивную зависимость и скрипт на CDN в вашем приложении.

Инструменты вроде Snyk, Dependabot или Socket больше не являются опциональными. Они должны быть интегрированы в ваш CI/CD пайплайн для автоматического выявления уязвимостей в package-lock.json.

Риски кода, сгенерированного ИИ

Расцвет ИИ-помощников (Cursor, GitHub Copilot) породил новый класс уязвимостей: галлюцинации зависимостей ИИ. Были задокументированы случаи, когда ИИ предлагал несуществующие пакеты, которые злоумышленники затем регистрировали в NPM для проведения атак на цепочку поставок.

Лучшая практика: никогда «вслепую» не принимайте сгенерированную ИИ логику безопасности или добавление зависимостей. Каждая строка кода, созданная ИИ, должна проходить ручной аудит безопасности человеком.

Часто задаваемые вопросы

Является ли безопасность фронтенда обязанностью фронтенд-разработчика?

Да, современная веб-архитектура перенесла значительную часть ответственности на сторону клиента. Пока бэкенд защищает базу данных и серверную логику, фронтенд-разработчик отвечает за защиту сессии пользователя, предотвращение XSS и внедрение политик безопасности на уровне браузера.

Каковы наиболее распространенные риски безопасности фронтенда?

Наиболее распространенные риски включают межсайтовый скриптинг (XSS), небезопасное хранение токенов в LocalStorage и уязвимости цепочки поставок через сторонние зависимости. Кроме того, серьезной проблемой остается неправильная настройка CSP и Cross-Origin Resource Sharing (CORS).

Как предотвратить XSS в современных фреймворках типа React или Vue?

Хотя фреймворки обеспечивают экранирование по умолчанию, вы должны избегать «лазеек» вроде dangerouslySetInnerHTML или v-html, если данные не очищены через DOMPurify. Кроме того, внедрение Trusted Types API обеспечивает защиту на уровне браузера, которая перехватывает попытки инъекций, даже если защиты фреймворка обойдены.

Безопасно ли хранить токены аутентификации в LocalStorage?

Как правило, нет. LocalStorage доступен любому JavaScript, запущенному в том же источнике, а значит, XSS-уязвимость может привести к мгновенной краже токена. Гораздо безопаснее использовать куки с флагами HttpOnly и Secure или хранить токены в памяти с использованием стратегии Refresh Token Rotation.

В чем разница между валидацией ввода и санитизацией?

Валидация проверяет соответствие данных определенному формату (например, валидный email) для целей UX, в то время как санитизация удаляет или кодирует опасные символы (например, <script>) для предотвращения исполнения. Валидация происходит перед обработкой, тогда как санитизация — перед рендерингом или сохранением данных.

Заключение

Веб-безопасность в 2025 и 2026 годах — это многослойная дисциплина. Как фронтенд-разработчики, мы являемся привратниками браузерной среды пользователя. Внедряя OAuth 2.1, форсируя использование Trusted Types и поддерживая строгий Software Bill of Materials, мы можем создавать приложения, которые не только функциональны, но и устойчивы к постоянно усложняющемуся ландшафту угроз.

Переход к «Security-by-Design» — это не просто регуляторный барьер, а возможность построить доверие с пользователями. Начните с аудита ваших текущих заголовков с помощью Mozilla Observatory, сканирования зависимостей в Snyk и переноса чувствительных токенов из LocalStorage. Безопасность — это не разовая задача, а непрерывное стремление к совершенству в инженерии.