Введение: Эволюция мультитенантности

В быстро меняющемся ландшафте Software-as-a-Service (SaaS) база данных перестала быть просто движком для хранения данных — это архитектурный фундамент, который определяет масштабируемость, безопасность и маржинальность вашего приложения. В 2025 и 2026 годах «универсальный подход» к проектированию БД уступил место сложным паттернам, которые балансируют изоляцию тенантов (арендаторов) и операционную эффективность.

Современные инженерные команды в SaaS отходят от монолитных баз данных в пользу более гранулярных, «tenant-aware» архитектур. С выходом PostgreSQL 18 и зрелостью технологий serverless баз данных, разработчики получили инструменты, которые раньше были доступны только корпорациям масштаба FAANG. Создаете ли вы нишевый B2B-инструмент или глобальную корпоративную платформу, выбор правильного паттерна проектирования БД — это самое критическое техническое решение, которое вам предстоит принять.

Архитектурные паттерны мультитенантных баз данных

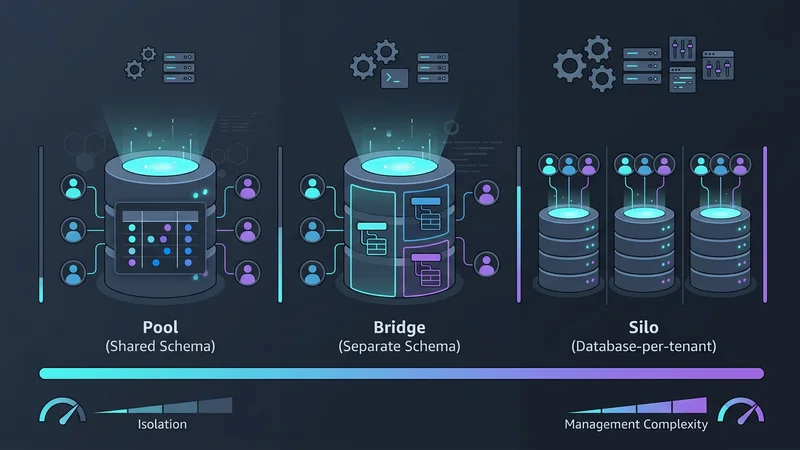

Выбор модели мультитенантности предполагает поиск компромисса между тремя факторами: Изоляция, Масштабируемость и Стоимость. В 2026 году мы выделяем три основных паттерна: Пул (Pool), Мост (Bridge) и Силос (Silo).

Паттерн 1: Общая база данных, общая схема (Модель «Пул»)

Модель «Пул» (Pool) — самая распространенная архитектура для высоконагруженных и недорогих SaaS-приложений. В этом паттерне все тенанты используют одну и ту же базу данных и одни и те же таблицы. Данные логически разделяются с помощью колонки tenant_id в каждой таблице.

Плюсы:

- Экономическая эффективность: Вы платите только за один экземпляр базы данных.

- Простая агрегация: Выполнение аналитики по всем клиентам не составляет труда.

- Обслуживание: Одна схема для миграции, один набор индексов для управления.

Минусы:

- Эффект «шумного соседа»: Один активный пользователь может снизить производительность для всех остальных.

- Риск безопасности: Ошибка в условии

WHEREвашего приложения может привести к утечке данных.

Паттерн 2: Общая база данных, раздельные схемы (Модель «Мост»)

Часто используемая в HealthTech или FinTech, модель «Мост» (Bridge) представляет собой золотую середину. Каждый тенант получает свою собственную схему (например, tenant_a.orders, tenant_b.orders) внутри одного физического экземпляра базы данных.

Эту модель предпочитают в 2025 году для сред с жесткими требованиями к комплаенсу, таких как приложения, соответствующие HIPAA. Она обеспечивает логическое разделение, затрудняя утечку данных между тенантами, при этом позволяя команде инфраструктуры управлять одним кластером БД.

Паттерн 3: Отдельная база данных для каждого тенанта (Модель «Силос»)

Исторически выделение каждому клиенту собственной базы данных считалось операционным кошмаром. Однако появление serverless-провайдеров, таких как Neon и AWS Aurora Serverless v2, произвело революцию. Эти платформы позволяют использовать возможности «scale-to-zero», что означает, что база данных тенанта ничего не стоит, пока она не используется.

Почему это решение побеждает в 2026 году:

- Нулевая утечка: Физическое разделение гарантирует, что один тенант не сможет получить доступ к данным другого.

- Кастомизация: Вы можете запускать разные миграции или версии для конкретных корпоративных клиентов.

- Ветвление (Branching): Используя ветвление «copy-on-write», вы можете мгновенно подключать новых тенантов, клонируя шаблонную базу данных.

Современные инновации и лучшие практики (2025–2026)

Релиз PostgreSQL 18 фундаментально изменил способы реализации этих паттернов. Выделяются две функции: нативный асинхронный ввод-вывод (AIO) и нативная поддержка UUIDv7.

Переход на UUIDv7

Годами разработчики спорили между последовательными целыми числами (быстро, но небезопасно) и случайными UUIDv4 (безопасно, но медленно для индексов). UUIDv7 стал стандартом 2026 года, потому что он упорядочен по времени. Это предотвращает фрагментацию B-tree индексов, характерную для случайных UUID, сохраняя высокую скорость вставок, даже когда ваш SaaS разрастается до миллиардов строк.

Векторная изоляция в AI-Native SaaS

С ростом популярности Retrieval-Augmented Generation (RAG), базы данных SaaS теперь хранят векторные эмбеддинги. «Паттерн векторной изоляции» предполагает использование Row-Level Security (RLS) для векторных колонок, чтобы AI-агент извлекал контекст, релевантный только конкретному тенанту, предотвращая «галлюцинации ИИ», связанные с данными других клиентов.

Стратегии изоляции данных и определения тенанта

Изоляция — это «святой грааль» SaaS. В 2026 году индустрия стандартизировала два основных метода обеспечения того, чтобы ни один клиент никогда не увидел данные другого.

Row-Level Security (RLS): Золотой стандарт

Если вы используете модель «Пул», использование Row-Level Security в PostgreSQL обязательно. Вместо того чтобы вручную добавлять tenant_id к каждому запросу, вы определяете политику на уровне базы данных.

-- Включение RLS для таблицы

ALTER TABLE orders ENABLE ROW LEVEL SECURITY;

-- Создание политики, ограничивающей доступ на основе переменной сессии

CREATE POLICY tenant_isolation_policy ON orders

USING (tenant_id = current_setting('app.current_tenant')::uuid);Определение тенанта через Middleware

Чтобы RLS работал, ваше приложение должно «сообщить» базе данных, какой тенант активен в данный момент. В современном TypeScript-стеке с использованием Drizzle ORM или Prisma это обрабатывается в middleware запроса.

// middleware/tenant-resolver.ts

import { NextFunction, Request, Response } from 'express';

import { db } from '../db';

export async function tenantMiddleware(req: Request, res: Response, next: NextFunction) {

const tenantId = req.auth.claims.tenant_id; // Извлекается из JWT

if (!tenantId) {

return res.status(401).send('Unauthorized');

}

// Используем транзакцию для установки локальной переменной для этого соединения

await db.transaction(async (tx) => {

await tx.execute(sql`SET LOCAL app.current_tenant = ${tenantId}`);

// Сохраняем объект транзакции в запросе для использования в контроллерах

req.tenantDb = tx;

next();

});

}Предупреждение: Всегда используйте SET LOCAL внутри транзакции. Если вы используете SET глобально в пуле соединений, tenant_id может «прилипнуть» к соединению и утечь к следующему пользователю — явление, известное как Pool Contamination (загрязнение пула).

Проблемы масштабирования и проблема «шумного соседа»

По мере масштабирования вашего SaaS вы неизбежно столкнетесь с «шумным соседом» — тенантом, чье использование ресурсов настолько велико, что оно лишает других тенантов ресурсов (CPU, память, ввод-вывод).

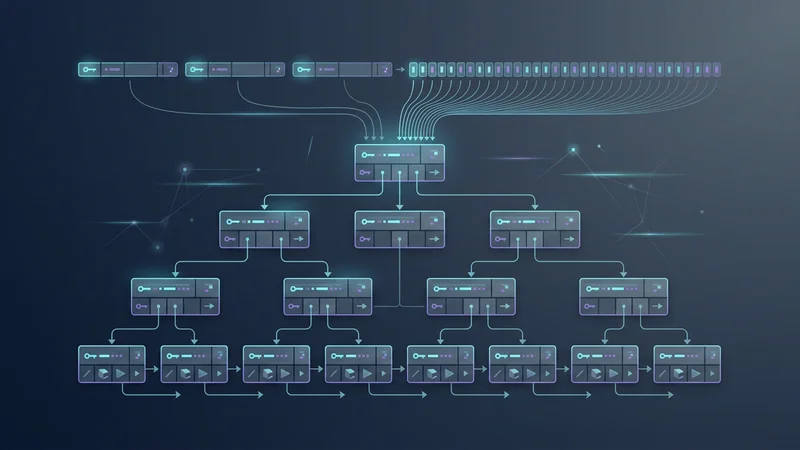

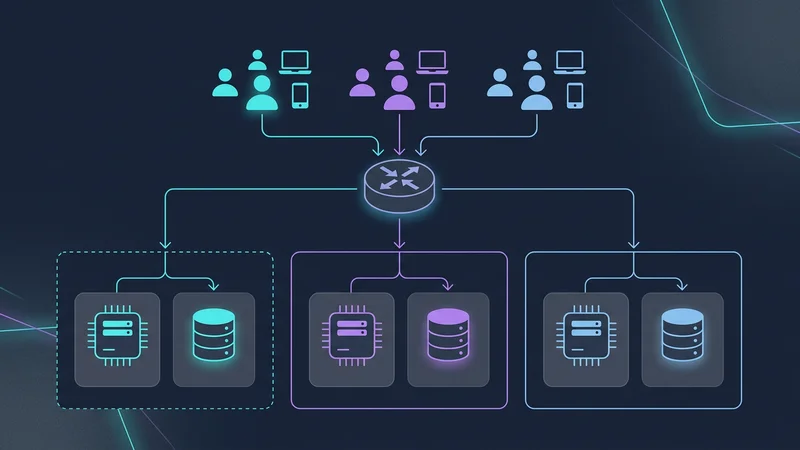

Ячеистая архитектура (Cell-Based Architecture)

Для решения этой проблемы сверхмасштабируемые SaaS-приложения (такие как Slack и Salesforce) используют ячеистую архитектуру. Вместо одной гигантской базы данных для 1 000 000 тенантов вы создаете «ячейки». Каждая ячейка — это автономная единица (например, кластер БД + вычислительные ресурсы), которая обслуживает 50 000 тенантов.

- Радиус поражения (Blast Radius): Если ячейка А выходит из строя, это затрагивает только 5% ваших клиентов.

- Глобальная экспансия: Вы можете разместить ячейку B в ЕС, а ячейку C в США для соблюдения законов о хранении данных.

Distributed SQL для глобальных SaaS

Для приложений, требующих единой логической глобальной базы данных, предпочтительным выбором являются распределенные SQL-движки, такие как CockroachDB v25.4. Они позволяют «привязывать» определенные строки к географическим регионам с помощью стратегии regional_by_row, обеспечивая низкую задержку для пользователей при сохранении глобальной согласованности.

Лучшие практики миграции схем и обслуживания

Управление миграциями для 10 000 отдельных схем тенантов — невозможная ручная задача. Автоматизация через инфраструктуру как код (IaC) — единственный путь вперед.

Автоматизация мультитенантных миграций

Современные инструменты, такие как drizzle-multitenant или кастомные провайдеры Terraform, позволяют относиться к схемам баз данных как к коду. Когда вы обновляете свою «шаблонную схему», CI/CD-конвейер проходит по всем базам данных тенантов и применяет изменения.

# Пример: Запуск миграций по всем схемам тенантов

npx drizzle-kit push:pg --config=./drizzle.config.ts --all-tenantsКлючевые ошибки, которых следует избегать:

- Случайные UUID: Как уже упоминалось, избегайте UUIDv4 для первичных ключей. Используйте UUIDv7.

- Исчерпание соединений: Масштабирование до 5 000 тенантов с отдельными соединениями приведет к сбою вашей БД. Используйте tenant-aware пул соединений, такой как Supabase Supavisor или PgBouncer.

- Отсутствие индексов в колонках тенантов: В общей схеме каждый индекс должен включать

tenant_idв качестве первой или второй колонки, чтобы оптимизатор запросов мог эффективно фильтровать данные.

Часто задаваемые вопросы

В чем разница между моделями Silo, Bridge и Pool?

Модель Silo предоставляет каждому тенанту выделенный экземпляр базы данных, обеспечивая максимальную изоляцию, но требуя больших затрат на управление. Модель Bridge использует общий экземпляр базы данных с отдельными схемами для каждого тенанта, балансируя изоляцию и стоимость. Модель Pool использует общую схему, где все данные тенантов находятся в одних и тех же таблицах, разделенных ID тенанта, что обеспечивает высочайшую экономическую эффективность, но несет больше рисков.

Как обеспечить изоляцию данных в общей мультитенантной базе данных?

Изоляция данных в первую очередь обеспечивается через Row-Level Security (RLS) на уровне базы данных, которая ограничивает доступ на основе контекста сессии пользователя. Кроме того, middleware на уровне приложения должно строго контролировать определение тенанта, внедряя правильный tenant_id в каждый запрос или переменную сессии. Использование упорядоченных по времени идентификаторов, таких как UUIDv7, также помогает поддерживать производительность и порядок в общих индексах.

Какая архитектура базы данных лучше всего подходит для масштабируемого SaaS-приложения?

Для SaaS на ранней стадии обычно лучше всего подходит модель Pool с RLS из-за ее низкой стоимости и простоты. По мере масштабирования до корпоративных клиентов предпочтительна гибридная или ячеистая архитектура, где большинство пользователей остаются в общем пуле, а высокоценные корпоративные клиенты переводятся в выделенные «силосы» для лучшей производительности и соответствия требованиям.

Как обрабатывать миграции схем для тысяч тенантов?

Миграции схем должны обрабатываться с использованием Infrastructure-as-Code (IaC) и автоматизированных раннеров миграций, которые могут выполнять изменения параллельно во всех схемах. Инструменты типа Drizzle ORM или специализированные CI/CD-скрипты используются для того, чтобы миграции были идемпотентными, а сбой в миграции одного тенанта не останавливал весь процесс развертывания.

Может ли мультитенантность влиять на производительность и задержку базы данных?

Да, мультитенантность может привести к проблеме «шумного соседа», когда интенсивное использование ресурсов одним тенантом замедляет запросы для других. Кроме того, без надлежащего индексирования по tenant_id и использования пулов соединений, накладные расходы на управление тысячами контекстов тенантов могут значительно увеличить задержку и риск исчерпания соединений.

Заключение

Проектирование баз данных для SaaS в 2025–2026 годах — это уже не просто выбор между SQL и NoSQL. Это выбор стратегии, которая соответствует вашим бизнес-целям.

Если вы строите массовое потребительское приложение, модель общей схемы (Pool) с PostgreSQL 18 и RLS обеспечит лучшую производительность и стоимость. Если вы ориентируетесь на корпоративный рынок, модель Serverless Silo обеспечит изоляцию и комплаенс, которых требуют ваши клиенты, без исторических затрат на управление тысячами серверов.

Стандартизируя использование UUIDv7, внедряя ячеистые архитектуры для масштабирования и используя автоматизированные инструменты миграции, вы сможете создать бэкенд для SaaS, который будет не только надежным сегодня, но и готовым к вызовам следующего десятилетия.