Peisajul în Continuă Evoluție al Securității Frontend

Ani de zile, industria a funcționat sub o concepție greșită periculoasă: securitatea este o „problemă de backend”. În acest model învechit, dezvoltatorii frontend erau responsabili pentru „sticlă” (glass) — UI/UX — în timp ce sarcinile grele de autentificare, validare a datelor și atenuare a amenințărilor aveau loc în spatele firewall-ului.

Pe măsură ce ne îndreptăm spre 2025 și 2026, acea frontieră a dispărut practic. Odată cu ascensiunea aplicațiilor complexe de tip Single Page Applications (SPA), a micro-frontend-urilor și a edge computing, frontend-ul este acum principala suprafață de atac. Browserele moderne au introdus API-uri puternice pentru a se apăra împotriva amenințărilor sofisticate, dar acestea necesită o implementare activă din partea dezvoltatorilor. Simultan, reglementările globale precum EU Cyber Resilience Act (CRA) impun „Securitatea prin Proiectare” (Security-by-Design), transformând gestionarea vulnerabilităților într-o cerință legală, mai degrabă decât o bună practică.

Acest ghid explorează pilonii fundamentali ai securității frontend în era actuală, oferind profunzimea tehnică necesară pentru a construi aplicații web reziliente și conforme.

1. Autentificarea Modernă: OAuth 2.1 și Zero-Trust

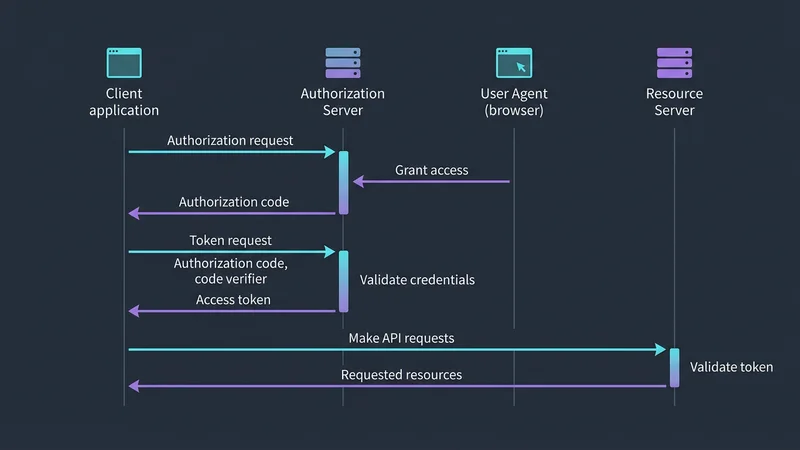

Peisajul autentificării a trecut printr-o consolidare semnificativă. Începând cu 2025, OAuth 2.1 a înlocuit RFC-urile fragmentate ale OAuth 2.0, stabilind o bază mai sigură pentru aplicațiile client-side.

Moartea Implicit Grant și Ascensiunea PKCE

Cea mai semnificativă schimbare în OAuth 2.1 este eliminarea formală a fluxului Implicit Grant. Anterior comun în SPA-uri, acest flux returna token-urile de acces direct în fragmentul URL, făcându-le vulnerabile la „scurgerea token-ului de acces” prin istoricul browserului sau headerele referrer.

Noul standard pentru toate aplicațiile frontend este Authorization Code Flow cu PKCE (Proof Key for Code Exchange). PKCE asigură că, chiar dacă un atacator interceptează codul de autorizare, acesta nu îl poate schimba cu un token fără un „code verifier” secret care nu părăsește niciodată memoria clientului.

// Exemplu conceptual de generare a provocării PKCE într-un serviciu frontend

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Stochează verifier în memorie (nu în LocalStorage!) pentru pasul de schimb

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Tranziția către Arhitectura Zero-Trust

Într-o arhitectură frontend Zero-Trust, nu mai presupunem că un utilizator este „sigur” doar pentru că are un cookie de sesiune valid. Fiecare apel API sensibil este tratat ca o cerere unică ce trebuie autorizată. Acest lucru implică adesea utilizarea unor token-uri de acces cu durată scurtă de viață și scop limitat (scoped). În loc de un singur rol de „admin”, dezvoltatorii implementează acum permisiuni granulare care sunt validate la fiecare interacțiune UI și cerere API ulterioară.

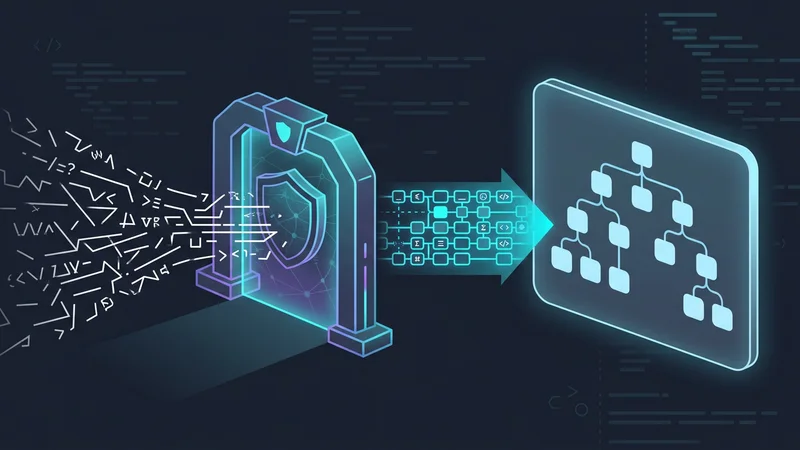

2. Neutralizarea Injecțiilor cu Trusted Types și Sanitizare

Cross-Site Scripting (XSS) rămâne o amenințare de top, dar metodologia de prevenire s-a mutat de la „escaparea” reactivă la securitatea proactivă bazată pe politici.

Implementarea API-ului Trusted Types

Trusted Types API schimbă regulile jocului pentru prevenirea XSS bazat pe DOM. Acesta permite dezvoltatorilor să blocheze „injection sinks” — funcții periculoase precum .innerHTML, eval() sau document.write(). Odată activat printr-o Politică de Securitate a Conținutului (CSP), browserul va refuza să accepte șiruri de caractere brute (raw strings) pentru aceste funcții. În schimb, trebuie să transmiți un obiect „Trusted Type” creat printr-o politică predefinită.

// 1. Definește o politică (de obicei la punctul de intrare al aplicației)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Folosește o librărie precum DOMPurify pentru a sanitiza input-ul

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Utilizarea politicii

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Acest lucru ar arunca o eroare TypeError dacă Trusted Types este activat:

// secureElement.innerHTML = userInput;

// Aceasta este modalitatea sigură și conformă:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Encodarea Contextuală a Output-ului

Deși framework-urile moderne precum React și Vue realizează escaparea HTML de bază în mod implicit, acestea nu protejează împotriva tuturor contextelor. Dezvoltatorii trebuie să rămână vigilenți cu privire la:

- Contextul Atributelor:

href="javascript:alert(1)"nu este detectat de escaparea standard. - Contextul CSS: Valorile controlate de utilizator în tag-urile

stylepot duce la exfiltrarea datelor. - Contextul JSON: Transmiterea datelor de la server direct într-un tag

<script>necesită o encodare JSON specifică pentru a preveni ieșirea din șirul de caractere.

DOMPurify în 2026

DOMPurify (v3.3.1+) rămâne standardul industriei. Versiunile moderne sunt optimizate cu WebAssembly (Wasm) pentru performanță aproape nativă și oferă integrare profundă cu Trusted Types API. Atunci când gestionezi conținut generat de utilizatori (comentarii, profiluri etc.), sanitizarea ar trebui să aibă loc cât mai aproape de „sink”.

3. Securizarea Browserului cu CSP și Cookie-uri Sigure

Browserul oferă mai multe mecanisme pentru a izola aplicația ta de scripturile malițioase. Configurarea corectă a acestora este marca unui dezvoltator frontend senior.

Content Security Policy (CSP) Level 3

Un CSP puternic este ultima ta linie de apărare. În 2025, ne-am îndepărtat de „listele de permisiuni” (allow-lists) masive (care sunt greu de întreținut) către Strict CSPs folosind nonce-uri și strict-dynamic.

- Nonces: Un șir aleatoriu unic, puternic din punct de vedere criptografic, generat pentru fiecare cerere. Doar scripturile cu atributul

noncecorespunzător se vor executa. - Strict-Dynamic: Această directivă îi spune browserului că, dacă un script este de încredere (prin nonce), orice scripturi pe care acesta le încarcă dinamic ar trebui, de asemenea, să fie de încredere. Acest lucru simplifică gestionarea arborilor complecși de dependențe.

Exemplu de Header CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Gestionarea Sigură a Cookie-urilor și CHIPS

Stocarea token-urilor de sesiune este o dezbatere perenă. Consensul pentru 2025–2026 este clar: Evită LocalStorage pentru token-uri sensibile.

În schimb, folosește cookie-uri cu aceste atribute esențiale:

- HttpOnly: Previne accesul JavaScript, atenuând impactul XSS.

- SameSite=Lax/Strict: Previne Cross-Site Request Forgery (CSRF) prin restricționarea momentului în care sunt trimise cookie-urile.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) permite dezvoltatorilor să opteze pentru stocarea „partiționată”. Acest lucru este crucial pentru elementele încorporate de la terți (cum ar fi un widget de plată) pentru a menține starea fără a permite urmărirea cross-site, satisfăcând cerințele moderne de confidențialitate.

Subresource Integrity (SRI)

Atacurile asupra lanțului de aprovizionare (supply chain) sunt în creștere. Dacă încarci o librărie de pe un CDN (de exemplu, Google Fonts sau o utilitate JS specifică), trebuie să folosești SRI. Acesta asigură că, dacă CDN-ul este compromis și fișierul este alterat, browserul va refuza să îl execute.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Comunicarea Sigură și Integritatea Input-ului

Aplicațiile frontend trăiesc rareori în izolare. Ele comunică cu API-uri, alte ferestre (iframes) și workers.

Implementarea Sigură a postMessage

Atunci când folosești window.postMessage pentru comunicarea cross-origin, cele mai frecvente două greșeli sunt omiterea validării originii expeditorului și omiterea specificării originii țintă a destinatarului.

// Destinatar: Validează întotdeauna cine îți vorbește

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Mesaj blocat de la o origine de neîncredere:", event.origin);

return;

}

// Parsează întotdeauna datele în siguranță

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Format de mesaj invalid");

}

});Distincția între Validare și Sanitizare

O capcană comună este bazarea pe validarea client-side ca măsură de securitate.

- Validarea: O funcționalitate de UX. Îi spune utilizatorului „aceasta nu este o adresă de email validă”. Este ușor de ocolit de un atacator care folosește un instrument proxy precum OWASP ZAP.

- Sanitizarea: O funcționalitate de securitate. Elimină caracterele periculoase din input înainte ca acesta să fie stocat sau redat.

- Aplicarea (Enforcement): Logica de securitate trebuie întotdeauna aplicată pe server. Rolul frontend-ului este de a se asigura că datele trimise către server sunt bine formate și că datele primite de la server sunt redate în siguranță.

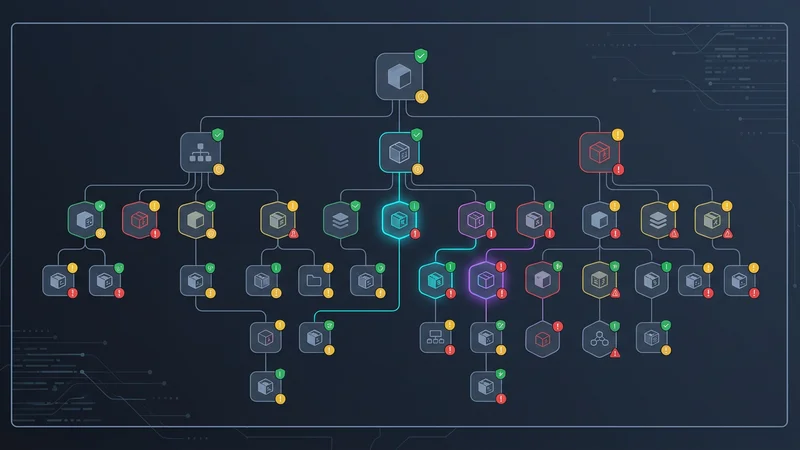

5. Conformitate, Dependențe și Factorul AI

Rolul unui dezvoltator frontend include acum un anumit grad de conștientizare legală și de reglementare.

EU Cyber Resilience Act (CRA) și SBOM

Până în septembrie 2026, EU CRA va cere produselor software să furnizeze un Software Bill of Materials (SBOM). Pentru dezvoltatorii frontend, acest lucru înseamnă că trebuie să poți justifica fiecare pachet NPM, dependență tranzitivă și script găzduit pe CDN din aplicația ta.

Instrumente precum Snyk, Dependabot sau Socket nu mai sunt opționale. Acestea ar trebui integrate în pipeline-ul tău de CI/CD pentru a semnala automat vulnerabilitățile din package-lock.json.

Riscurile Codului Generat de AI

Ascensiunea asistenților de codare AI (Cursor, GitHub Copilot) a introdus o nouă clasă de vulnerabilități: dependențe halucinate de AI. Au existat cazuri documentate în care AI-ul sugerează pachete inexistente pe care atacatorii le înregistrează apoi pe NPM pentru a efectua atacuri de tip supply chain.

Cea mai bună practică: Nu fuziona niciodată „orb” logica de securitate sau adăugirile de dependențe generate de AI. Fiecare linie de cod generată de un AI trebuie să treacă printr-o revizuire manuală de securitate efectuată de un dezvoltator uman.

Întrebări Frecvente

Este securitatea frontend responsabilitatea unui dezvoltator frontend?

Da, arhitectura web modernă a mutat o responsabilitate semnificativă către partea de client. În timp ce backend-ul securizează baza de date și logica de server, dezvoltatorul frontend este responsabil pentru protejarea sesiunii utilizatorului, prevenirea XSS și implementarea politicilor sigure la nivel de browser.

Care sunt cele mai comune riscuri de securitate frontend?

Cele mai răspândite riscuri includ Cross-Site Scripting (XSS), stocarea nesigură a token-urilor sensibile în LocalStorage și vulnerabilitățile lanțului de aprovizionare prin dependențe terțe. În plus, configurarea necorespunzătoare a Content Security Policies (CSP) și Cross-Origin Resource Sharing (CORS) rămâne o preocupare majoră.

Cum previn XSS în framework-uri moderne precum React sau Vue?

Deși framework-urile oferă escapare implicită, trebuie să eviți „portițele” precum dangerouslySetInnerHTML sau v-html cu excepția cazului în care datele sunt sanitizate prin DOMPurify. În plus, implementarea Trusted Types API oferă un strat de protecție la nivel de browser care detectează tentativele de injecție chiar dacă protecțiile de la nivel de framework sunt ocolite.

Este sigur să stochez token-uri de autentificare în LocalStorage?

În general, nu. LocalStorage este accesibil de orice JavaScript care rulează pe aceeași origine, ceea ce înseamnă că o vulnerabilitate XSS poate duce la furtul imediat al token-ului. Este mult mai sigur să folosești cookie-uri HttpOnly și Secure sau să stochezi token-urile în memorie folosind o strategie de Refresh Token Rotation.

Care este diferența dintre validarea input-ului și sanitizare?

Validarea input-ului verifică dacă datele urmează un anumit format (ca un email valid) în scopuri de UX, în timp ce sanitizarea elimină sau encodează caracterele periculoase (precum <script>) pentru a preveni execuția. Validarea are loc înainte de procesare, în timp ce sanitizarea are loc înainte de redarea sau stocarea datelor.

Concluzie

Securitatea web în 2025 și 2026 este o disciplină stratificată. Ca dezvoltatori frontend, suntem gardienii mediului de browser al utilizatorului. Adoptând OAuth 2.1, impunând Trusted Types și menținând un Software Bill of Materials riguros, putem construi aplicații care nu sunt doar funcționale, ci și reziliente în fața unui peisaj de amenințări tot mai complex.

Trecerea către „Securitatea prin Proiectare” nu este doar un obstacol de reglementare — este o oportunitate de a construi încredere cu utilizatorii. Începe prin auditarea headerelor actuale cu Mozilla Observatory, scanarea dependențelor cu Snyk și mutarea token-urilor sensibile din LocalStorage. Securitatea nu este o sarcină punctuală; este un angajament continuu către excelența în inginerie.