O Cenário em Evolução da Segurança Frontend

Durante anos, a indústria operou sob um equívoco perigoso: a segurança é um "problema de backend". Nesse modelo desatualizado, os desenvolvedores frontend eram responsáveis pelo "vidro" — a UI/UX — enquanto o trabalho pesado de autenticação, validação de dados e mitigação de ameaças acontecia atrás do firewall.

À medida que avançamos para 2025 e 2026, essa fronteira efetivamente desapareceu. Com o surgimento de Single Page Applications (SPAs) complexas, micro-frontends e edge computing, o frontend é agora a principal superfície de ataque. Os navegadores modernos introduziram APIs poderosas para defesa contra ameaças sofisticadas, mas elas exigem implementação ativa por parte dos desenvolvedores. Simultaneamente, regulamentações globais como o Ato de Ciber-Resiliência da UE (CRA) estão exigindo a "Segurança por Design" (Security-by-Design), tornando a gestão de vulnerabilidades um requisito legal em vez de apenas uma boa prática.

Este guia explora os pilares fundamentais da segurança frontend na era atual, fornecendo a profundidade técnica necessária para construir aplicações web resilientes e em conformidade.

1. Autenticação Moderna: OAuth 2.1 e Zero-Trust

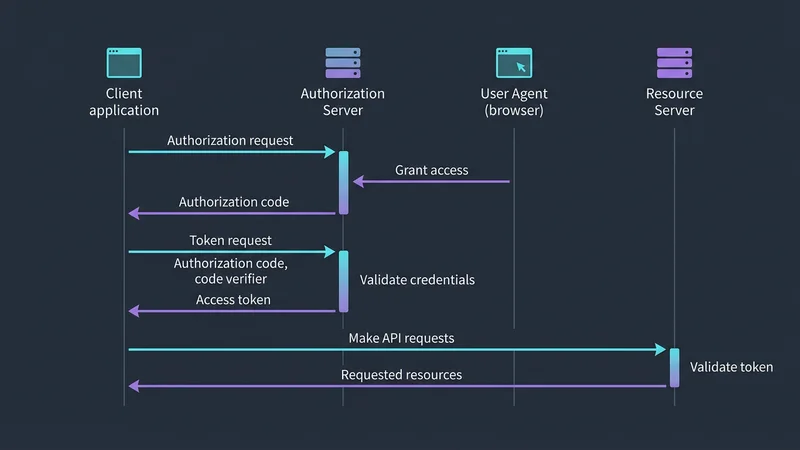

O cenário de autenticação passou por uma consolidação significativa. A partir de 2025, o OAuth 2.1 substituiu as RFCs fragmentadas do OAuth 2.0, estabelecendo uma base mais segura para aplicações client-side.

A Morte do Implicit Grant e a Ascensão do PKCE

A mudança mais significativa no OAuth 2.1 é a remoção formal do fluxo Implicit Grant. Anteriormente comum em SPAs, esse fluxo retornava tokens de acesso diretamente no fragmento da URL, tornando-os vulneráveis ao "vazamento de tokens de acesso" através do histórico do navegador ou cabeçalhos referrer.

O novo padrão para todas as aplicações frontend é o Authorization Code Flow com PKCE (Proof Key for Code Exchange). O PKCE garante que, mesmo que um invasor intercepte o código de autorização, ele não possa trocá-lo por um token sem um "verificador de código" (code verifier) secreto que nunca sai da memória do cliente.

// Exemplo conceitual de geração de desafio PKCE em um serviço frontend

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Armazena o verifier na memória (não no LocalStorage!) para a etapa de troca

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Transição para a Arquitetura Zero-Trust

Em uma arquitetura frontend Zero-Trust, não assumimos mais que um usuário é "seguro" apenas porque possui um cookie de sessão válido. Cada chamada de API sensível é tratada como uma requisição única que deve ser autorizada. Isso geralmente envolve o uso de tokens de acesso de curta duração e com escopo definido. Em vez de uma única função de "admin", os desenvolvedores agora implementam permissões granulares que são validadas em cada interação da UI e subsequente requisição de API.

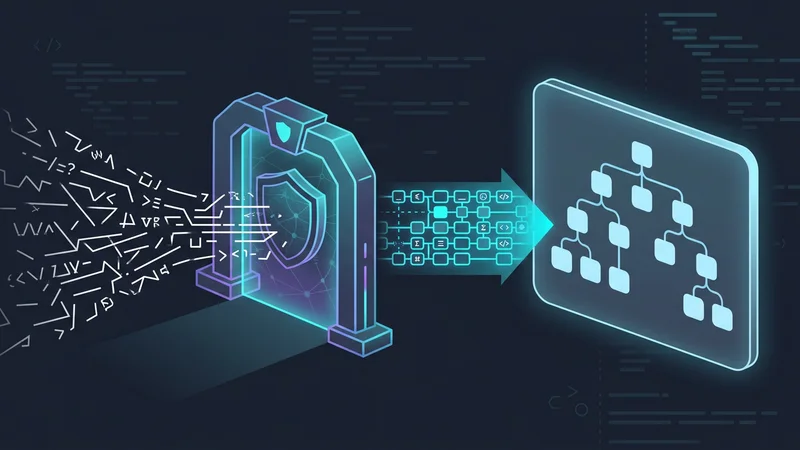

2. Neutralizando Injeção com Trusted Types e Sanitização

O Cross-Site Scripting (XSS) continua sendo uma das principais ameaças, mas a metodologia para preveni-lo mudou de um "escape" reativo para uma segurança proativa "baseada em políticas".

Implementando a API Trusted Types

A API Trusted Types é um divisor de águas para a prevenção de XSS baseado em DOM. Ela permite que os desenvolvedores bloqueiem "sinks de injeção" — funções perigosas como .innerHTML, eval() ou document.write(). Uma vez ativada via Content Security Policy (CSP), o navegador se recusará a aceitar strings brutas para essas funções. Em vez disso, você deve passar um objeto "Trusted Type" criado através de uma política predefinida.

// 1. Definir uma política (geralmente no ponto de entrada do seu app)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Usar uma biblioteca como DOMPurify para sanitizar a entrada

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Usando a política

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Isso lançaria um TypeError se o Trusted Types estivesse sendo aplicado:

// secureElement.innerHTML = userInput;

// Esta é a forma segura e em conformidade:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Codificação de Saída Contextual

Embora frameworks modernos como React e Vue realizem o escape básico de HTML por padrão, eles não protegem contra todos os contextos. Os desenvolvedores devem permanecer vigilantes sobre:

- Contexto de Atributo:

href="javascript:alert(1)"não é capturado pelo escape padrão. - Contexto CSS: Valores controlados pelo usuário em tags

stylepodem levar à exfiltração de dados. - Contexto JSON: Passar dados do servidor diretamente para uma tag

<script>requer um escape JSON específico para evitar a quebra da string.

DOMPurify em 2026

O DOMPurify (v3.3.1+) continua sendo o padrão da indústria. As versões modernas são otimizadas com WebAssembly (Wasm) para desempenho quase nativo e oferecem integração profunda com a API Trusted Types. Ao lidar com conteúdo gerado pelo usuário (comentários, perfis, etc.), a sanitização deve ocorrer o mais próximo possível do "sink".

3. Reforçando o Navegador com CSP e Cookies Seguros

O navegador fornece vários mecanismos para isolar sua aplicação de scripts maliciosos. Configurar esses mecanismos corretamente é a marca registrada de um desenvolvedor frontend sênior.

Content Security Policy (CSP) Nível 3

Uma CSP forte é sua última linha de defesa. Em 2025, nos afastamos das massivas "listas de permissão" (que são difíceis de manter) em direção a CSPs Estritas usando nonces e strict-dynamic.

- Nonces: Uma string aleatória única e criptograficamente forte gerada para cada requisição. Apenas scripts com o atributo

noncecorrespondente serão executados. - Strict-Dynamic: Esta diretiva informa ao navegador que, se um script é confiável (via nonce), quaisquer scripts que ele carregar dinamicamente também devem ser confiáveis. Isso simplifica o gerenciamento de árvores de dependências complexas.

Exemplo de Cabeçalho CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Gerenciamento Seguro de Cookies e CHIPS

O armazenamento de tokens de sessão é um debate perene. O consenso para 2025–2026 é claro: Evite LocalStorage para tokens sensíveis.

Em vez disso, use cookies com estes atributos essenciais:

- HttpOnly: Impede o acesso via JavaScript, mitigando o impacto de XSS.

- SameSite=Lax/Strict: Previne Cross-Site Request Forgery (CSRF) restringindo quando os cookies são enviados.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) permite que os desenvolvedores optem pelo armazenamento "particionado". Isso é crucial para embeds de terceiros (como um widget de pagamento) manterem o estado sem permitir o rastreamento cross-site, satisfazendo os requisitos modernos de privacidade.

Integridade de Sub-recursos (SRI)

Os ataques à cadeia de suprimentos estão aumentando. Se você carrega uma biblioteca de um CDN (ex: Google Fonts ou um utilitário JS específico), deve usar SRI. Isso garante que, se o CDN for comprometido e o arquivo for alterado, o navegador se recusará a executá-lo.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Comunicação Segura e Integridade de Entrada

Aplicações frontend raramente vivem isoladas. Elas se comunicam com APIs, outras janelas (iframes) e workers.

Implementação Segura de postMessage

Ao usar window.postMessage para comunicação entre origens, os dois erros mais comuns são não validar a origem do remetente e não especificar a origem de destino do receptor.

// Receptor: Sempre valide quem está falando com você

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Mensagem bloqueada de origem não confiável:", event.origin);

return;

}

// Sempre analise os dados com segurança

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Formato de mensagem inválido");

}

});A Distinção entre Validação e Sanitização

Um erro comum é confiar na validação client-side como uma medida de segurança.

- Validação: Um recurso de UX. Ela diz ao usuário "isto não é um endereço de e-mail válido". É facilmente contornada por um invasor usando uma ferramenta de proxy como o OWASP ZAP.

- Sanitização: Um recurso de segurança. Ela remove caracteres perigosos da entrada antes que ela seja armazenada ou renderizada.

- Aplicação: A lógica de segurança deve sempre ser aplicada no servidor. O trabalho do frontend é garantir que os dados enviados ao servidor estejam bem formatados e que os dados recebidos do servidor sejam renderizados com segurança.

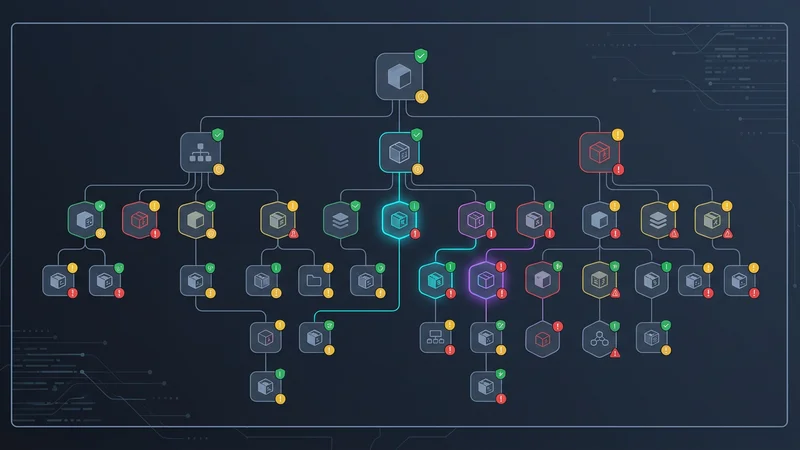

5. Conformidade, Dependências e o Fator IA

O papel de um desenvolvedor frontend agora inclui um certo nível de consciência legal e regulatória.

O Ato de Ciber-Resiliência da UE (CRA) e SBOM

Até setembro de 2026, o CRA da UE exigirá que produtos de software forneçam uma Software Bill of Materials (SBOM). Para desenvolvedores frontend, isso significa que você deve ser capaz de prestar contas de cada pacote NPM, dependência transitiva e script hospedado em CDN em sua aplicação.

Ferramentas como Snyk, Dependabot ou Socket não são mais opcionais. Elas devem ser integradas ao seu pipeline de CI/CD para sinalizar automaticamente vulnerabilidades em seu package-lock.json.

Riscos de Código Gerado por IA

O surgimento de assistentes de codificação por IA (Cursor, GitHub Copilot) introduziu uma nova classe de vulnerabilidade: dependências alucinadas por IA. Houve casos documentados em que a IA sugere pacotes inexistentes que atacantes então registram no NPM para realizar ataques à cadeia de suprimentos.

Melhor Prática: Nunca faça merge "às cegas" de lógica de segurança ou adições de dependências geradas por IA. Cada linha de código gerada por uma IA deve passar por uma revisão de segurança manual por um desenvolvedor humano.

Perguntas Frequentes

A segurança frontend é responsabilidade do desenvolvedor frontend?

Sim, a arquitetura web moderna transferiu uma responsabilidade significativa para o lado do cliente. Enquanto o backend protege o banco de dados e a lógica do servidor, o desenvolvedor frontend é responsável por proteger a sessão do usuário, prevenir XSS e implementar políticas de segurança a nível de navegador.

Quais são os riscos de segurança frontend mais comuns?

Os riscos mais prevalentes incluem Cross-Site Scripting (XSS), armazenamento inseguro de tokens sensíveis no LocalStorage e vulnerabilidades na cadeia de suprimentos através de dependências de terceiros. Além disso, a configuração inadequada de Content Security Policies (CSP) e Cross-Origin Resource Sharing (CORS) continua sendo uma grande preocupação.

Como posso prevenir XSS em frameworks modernos como React ou Vue?

Embora os frameworks forneçam escape padrão, você deve evitar "escotilhas de escape" como dangerouslySetInnerHTML ou v-html, a menos que os dados sejam sanitizados via DOMPurify. Além disso, a implementação da API Trusted Types fornece uma camada de proteção a nível de navegador que captura tentativas de injeção mesmo que as proteções do framework sejam contornadas.

É seguro armazenar tokens de autenticação no LocalStorage?

Geralmente, não. O LocalStorage é acessível por qualquer JavaScript executado na mesma origem, o que significa que uma vulnerabilidade XSS pode levar ao roubo imediato do token. É muito mais seguro usar cookies HttpOnly e Secure ou armazenar tokens na memória com uma estratégia de Rotação de Refresh Tokens.

Qual é a diferença entre validação de entrada e sanitização?

A validação de entrada verifica se os dados seguem um formato específico (como um e-mail válido) para fins de UX, enquanto a sanitização remove ou codifica caracteres perigosos (como <script>) para evitar a execução. A validação acontece antes do processamento, enquanto a sanitização acontece antes da renderização ou armazenamento dos dados.

Conclusão

A segurança web em 2025 e 2026 é uma disciplina de múltiplas camadas. Como desenvolvedores frontend, somos os guardiões do ambiente de navegador do usuário. Ao adotar o OAuth 2.1, aplicar Trusted Types e manter uma Software Bill of Materials rigorosa, podemos construir aplicações que não são apenas funcionais, mas também resilientes contra um cenário de ameaças cada vez mais complexo.

A mudança para a "Segurança por Design" não é apenas um obstáculo regulatório — é uma oportunidade de construir confiança com os usuários. Comece auditando seus cabeçalhos atuais com o Mozilla Observatory, escaneando suas dependências com o Snyk e movendo seus tokens sensíveis para fora do LocalStorage. A segurança não é uma tarefa única; é um compromisso contínuo com a excelência na engenharia.