Ewoluujący krajobraz bezpieczeństwa frontendu

Przez lata branża funkcjonowała w oparciu o niebezpieczne błędne przekonanie: bezpieczeństwo to „problem backendu”. W tym przestarzałym modelu programiści frontendu byli odpowiedzialni za „szkło” — UI/UX — podczas gdy główne zadania związane z uwierzytelnianiem, walidacją danych i mitygacją zagrożeń odbywały się za firewallem.

Wkraczając w lata 2025 i 2026, ta granica praktycznie zanikła. Wraz ze wzrostem złożoności aplikacji Single Page Application (SPA), mikrofrontendów i edge computing, frontend stał się główną powierzchnią ataku. Nowoczesne przeglądarki wprowadziły potężne API do obrony przed wyrafinowanymi zagrożeniami, ale wymagają one aktywnej implementacji przez programistów. Jednocześnie globalne regulacje, takie jak EU Cyber Resilience Act (CRA), nakazują podejście „Security-by-Design”, sprawiając, że zarządzanie podatnościami staje się wymogiem prawnym, a nie tylko dobrą praktyką.

Niniejszy przewodnik bada fundamentalne filary bezpieczeństwa frontendu w obecnej erze, dostarczając głębi technicznej wymaganej do budowania odpornych i zgodnych z przepisami aplikacji internetowych.

1. Nowoczesne uwierzytelnianie: OAuth 2.1 i Zero-Trust

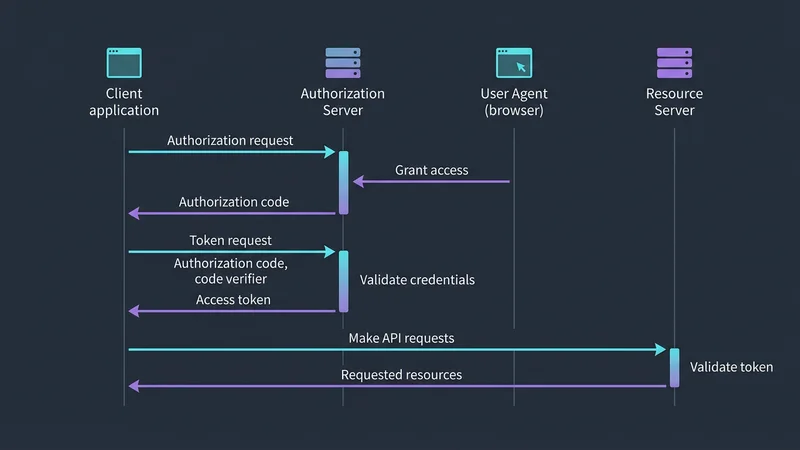

Krajobraz uwierzytelniania przeszedł znaczną konsolidację. Od 2025 roku OAuth 2.1 zastąpił rozproszone dokumenty RFC standardu OAuth 2.0, ustanawiając bezpieczniejszy punkt odniesienia dla aplikacji klienckich.

Śmierć Implicit Grant i narodziny PKCE

Najistotniejszą zmianą w OAuth 2.1 jest formalne usunięcie przepływu Implicit Grant. Dawniej powszechny w aplikacjach SPA, przepływ ten zwracał tokeny dostępu bezpośrednio w fragmencie adresu URL, co czyniło je podatnymi na „wyciek tokena dostępu” przez historię przeglądarki lub nagłówki referrer.

Nowym standardem dla wszystkich aplikacji frontendowych jest Authorization Code Flow z PKCE (Proof Key for Code Exchange). PKCE gwarantuje, że nawet jeśli atakujący przechwyci kod autoryzacji, nie będzie mógł go wymienić na token bez tajnego „weryfikatora kodu” (code verifier), który nigdy nie opuszcza pamięci klienta.

// Koncepcyjny przykład generowania wyzwania PKCE w usłudze frontendowej

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Przechowuj verifier w pamięci (nie w LocalStorage!) na potrzeby kroku wymiany

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Przejście na architekturę Zero-Trust

W architekturze frontendowej Zero-Trust nie zakładamy już, że użytkownik jest „bezpieczny” tylko dlatego, że posiada ważne ciasteczko sesyjne. Każde wrażliwe wywołanie API jest traktowane jako unikalne żądanie, które musi zostać autoryzowane. Często wiąże się to z używaniem krótkotrwałych tokenów dostępu o ograniczonym zakresie. Zamiast jednej roli „admin”, programiści wdrażają teraz granularne uprawnienia, które są walidowane przy każdej interakcji z UI i każdym kolejnym żądaniu API.

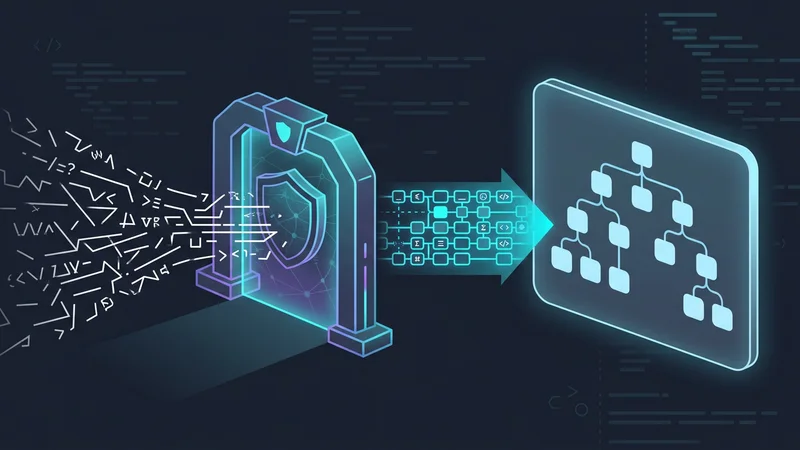

2. Neutralizacja wstrzykiwania kodu za pomocą Trusted Types i sanityzacji

Cross-Site Scripting (XSS) pozostaje głównym zagrożeniem, ale metodologia zapobiegania mu zmieniła się z reaktywnego „escapowania” na proaktywne bezpieczeństwo oparte na politykach.

Implementacja Trusted Types API

Trusted Types API to przełom w zapobieganiu DOM-based XSS. Pozwala programistom zablokować „injection sinks” — niebezpieczne funkcje, takie jak .innerHTML, eval() czy document.write(). Po włączeniu za pomocą Content Security Policy (CSP), przeglądarka odmówi przyjmowania zwykłych ciągów znaków (strings) dla tych funkcji. Zamiast tego należy przekazać obiekt „Trusted Type” utworzony w ramach zdefiniowanej polityki.

// 1. Definiowanie polityki (zazwyczaj w punkcie wejścia aplikacji)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Użyj biblioteki takiej jak DOMPurify do sanityzacji danych wejściowych

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Użycie polityki

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// To rzuciłoby TypeError, jeśli Trusted Types są wymuszone:

// secureElement.innerHTML = userInput;

// To jest bezpieczny, zgodny z zasadami sposób:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Kontekstowe kodowanie danych wyjściowych

Chociaż nowoczesne frameworki, takie jak React i Vue, domyślnie wykonują podstawowe escapowanie HTML, nie chronią one przed wszystkimi kontekstami. Programiści muszą zachować czujność w kwestii:

- Kontekst atrybutów:

href="javascript:alert(1)"nie jest wykrywane przez standardowe escapowanie. - Kontekst CSS: Wartości kontrolowane przez użytkownika w tagach

stylemogą prowadzić do eksfiltracji danych. - Kontekst JSON: Przekazywanie danych z serwera bezpośrednio do tagu

<script>wymaga specyficznego kodowania JSON, aby zapobiec wyjściu poza ramy ciągu znaków.

DOMPurify w 2026 roku

DOMPurify (v3.3.1+) pozostaje standardem branżowym. Nowoczesne wersje są zoptymalizowane pod kątem WebAssembly (Wasm) dla wydajności zbliżonej do natywnej i oferują głęboką integrację z Trusted Types API. Przy obsłudze treści generowanych przez użytkowników (komentarze, profile itp.), sanityzacja powinna odbywać się jak najbliżej „zlewu” (sink).

3. Utwardzanie przeglądarki za pomocą CSP i bezpiecznych ciasteczek

Przeglądarka zapewnia kilka mechanizmów izolowania aplikacji od złośliwych skryptów. Ich poprawna konfiguracja jest znakiem rozpoznawczym doświadczonego programisty frontendu.

Content Security Policy (CSP) Level 3

Silna polityka CSP to ostatnia linia obrony. W 2025 roku odeszliśmy od ogromnych „białych list” (które są trudne w utrzymaniu) na rzecz Strict CSP wykorzystujących nonces i strict-dynamic.

- Nonces: Unikalny, kryptograficznie silny losowy ciąg znaków generowany dla każdego żądania. Wykonają się tylko skrypty z pasującym atrybutem

nonce. - Strict-Dynamic: Ta dyrektywa mówi przeglądarce, że jeśli skrypt jest zaufany (poprzez nonce), wszelkie skrypty, które ładuje on dynamicznie, również powinny być zaufane. Upraszcza to zarządzanie złożonymi drzewami zależności.

Przykład nagłówka CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Bezpieczne zarządzanie ciasteczkami i CHIPS

Przechowywanie tokenów sesji to odwieczny temat debat. Konsensus na lata 2025–2026 jest jasny: Unikaj LocalStorage dla wrażliwych tokenów.

Zamiast tego używaj ciasteczek z tymi niezbędnymi atrybutami:

- HttpOnly: Uniemożliwia dostęp JavaScriptowi, łagodząc skutki XSS.

- SameSite=Lax/Strict: Zapobiega atakom Cross-Site Request Forgery (CSRF) poprzez ograniczanie wysyłania ciasteczek.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) pozwalają programistom na korzystanie z „partycjonowanego” przechowywania. Jest to kluczowe dla osadzonych elementów zewnętrznych (np. widżetów płatności), aby zachować stan bez umożliwiania śledzenia między witrynami, co spełnia nowoczesne wymogi prywatności.

Subresource Integrity (SRI)

Ataki na łańcuch dostaw stają się coraz częstsze. Jeśli ładujesz bibliotekę z CDN (np. Google Fonts lub konkretne narzędzie JS), musisz użyć SRI. Gwarantuje to, że jeśli CDN zostanie skompromitowany, a plik zmieniony, przeglądarka odmówi jego wykonania.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Bezpieczna komunikacja i integralność danych wejściowych

Aplikacje frontendowe rzadko istnieją w izolacji. Komunikują się z API, innymi oknami (iframe) i workerami.

Bezpieczna implementacja postMessage

Podczas korzystania z window.postMessage do komunikacji między różnymi pochodzeniami (cross-origin), dwoma najczęstszymi błędami są: brak walidacji pochodzenia nadawcy oraz brak określenia docelowego pochodzenia odbiorcy.

// Odbiorca: Zawsze waliduj, kto do Ciebie mówi

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Zablokowano wiadomość z niezaufanego źródła:", event.origin);

return;

}

// Zawsze bezpiecznie parsuj dane

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Nieprawidłowy format wiadomości");

}

});Różnica między walidacją a sanityzacją

Częstym błędem jest poleganie na walidacji po stronie klienta jako środku bezpieczeństwa.

- Walidacja: Funkcja UX. Mówi użytkownikowi: „to nie jest poprawny adres e-mail”. Atakujący może ją łatwo obejść, używając narzędzia proxy, takiego jak OWASP ZAP.

- Sanityzacja: Funkcja bezpieczeństwa. Usuwa niebezpieczne znaki z danych wejściowych przed ich zapisaniem lub wyrenderowaniem.

- Wymuszanie: Logika bezpieczeństwa musi być zawsze wymuszana na serwerze. Zadaniem frontendu jest upewnienie się, że dane wysyłane do serwera są poprawnie sformatowane, a dane otrzymywane z serwera są renderowane w bezpieczny sposób.

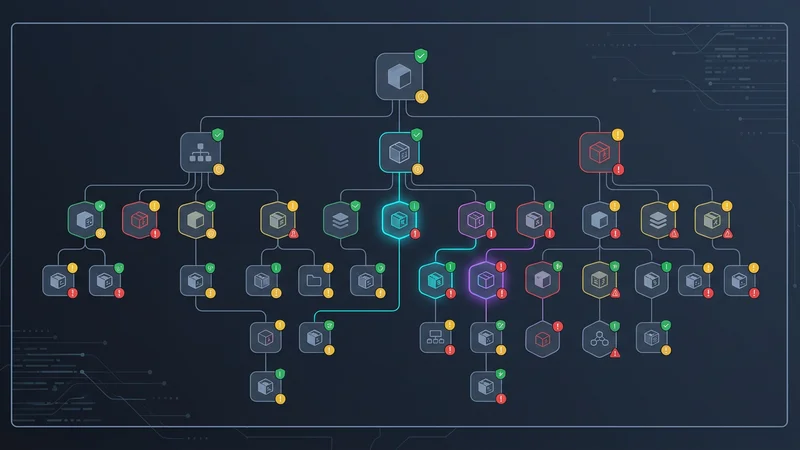

5. Zgodność, zależności i czynnik AI

Rola programisty frontendu obejmuje teraz pewien stopień świadomości prawnej i regulacyjnej.

EU Cyber Resilience Act (CRA) i SBOM

Do września 2026 r. unijny akt CRA będzie wymagał, aby produkty oprogramowania dostarczały Software Bill of Materials (SBOM). Dla programistów frontendu oznacza to konieczność rozliczenia każdego pakietu NPM, zależności przechodniej i skryptu hostowanego na CDN w aplikacji.

Narzędzia takie jak Snyk, Dependabot czy Socket nie są już opcjonalne. Powinny być zintegrowane z potokiem CI/CD, aby automatycznie flagować luki w pliku package-lock.json.

Ryzyko kodu generowanego przez AI

Wzrost popularności asystentów kodowania AI (Cursor, GitHub Copilot) wprowadził nową klasę podatności: halucynacje zależności AI. Odnotowano przypadki, w których AI sugeruje nieistniejące pakiety, które atakujący następnie rejestrują w NPM, aby przeprowadzić ataki na łańcuch dostaw.

Dobra praktyka: Nigdy nie zatwierdzaj „w ciemno” generowanej przez AI logiki bezpieczeństwa ani nowych zależności. Każda linia kodu wygenerowana przez AI musi przejść ręczny przegląd bezpieczeństwa wykonany przez człowieka.

Często zadawane pytania

Czy bezpieczeństwo frontendu leży w gestii programisty frontendu?

Tak, nowoczesna architektura webowa przeniosła znaczną odpowiedzialność na stronę klienta. Podczas gdy backend zabezpiecza bazę danych i logikę serwerową, programista frontendu odpowiada za ochronę sesji użytkownika, zapobieganie XSS i wdrażanie bezpiecznych polityk na poziomie przeglądarki.

Jakie są najczęstsze zagrożenia bezpieczeństwa frontendu?

Najczęstsze zagrożenia obejmują Cross-Site Scripting (XSS), niebezpieczne przechowywanie wrażliwych tokenów w LocalStorage oraz luki w łańcuchu dostaw poprzez zależności stron trzecich. Ponadto niewłaściwa konfiguracja Content Security Policy (CSP) i Cross-Origin Resource Sharing (CORS) pozostaje dużym problemem.

Jak zapobiegać XSS w nowoczesnych frameworkach typu React czy Vue?

Chociaż frameworki zapewniają domyślne escapowanie, należy unikać „wyjść awaryjnych” takich jak dangerouslySetInnerHTML lub v-html, chyba że dane zostaną poddane sanityzacji przez DOMPurify. Dodatkowo, wdrożenie Trusted Types API zapewnia warstwę ochrony na poziomie przeglądarki, która wyłapuje próby wstrzyknięcia kodu, nawet jeśli zabezpieczenia frameworka zostaną pominięte.

Czy przechowywanie tokenów uwierzytelniających w LocalStorage jest bezpieczne?

Zazwyczaj nie. LocalStorage jest dostępny dla każdego JavaScriptu działającego w tym samym pochodzeniu (origin), co oznacza, że luka XSS może prowadzić do natychmiastowej kradzieży tokena. O wiele bezpieczniej jest używać ciasteczek HttpOnly i Secure lub przechowywać tokeny w pamięci z wykorzystaniem strategii Refresh Token Rotation.

Jaka jest różnica między walidacją a sanityzacją danych wejściowych?

Walidacja danych wejściowych sprawdza, czy dane są zgodne z określonym formatem (np. poprawny e-mail) dla celów UX, podczas gdy sanityzacja usuwa lub koduje niebezpieczne znaki (takie jak <script>), aby zapobiec ich wykonaniu. Walidacja odbywa się przed przetwarzaniem, a sanityzacja przed renderowaniem lub zapisem danych.

Podsumowanie

Bezpieczeństwo sieciowe w latach 2025 i 2026 to wielowarstwowa dyscyplina. Jako programiści frontendu jesteśmy strażnikami środowiska przeglądarki użytkownika. Przyjmując OAuth 2.1, wymuszając Trusted Types i utrzymując rygorystyczny Software Bill of Materials, możemy budować aplikacje, które są nie tylko funkcjonalne, ale także odporne na coraz bardziej złożone zagrożenia.

Przejście w stronę „Security-by-Design” to nie tylko przeszkoda regulacyjna — to szansa na budowanie zaufania użytkowników. Zacznij od audytu swoich nagłówków za pomocą Mozilla Observatory, skanowania zależności za pomocą Snyk i przeniesienia wrażliwych tokenów z LocalStorage. Bezpieczeństwo nie jest zadaniem jednorazowym; to ciągłe dążenie do doskonałości inżynieryjnej.