Modern CI/CD Beheersen: Een Diepe Duik in GitHub Actions in 2026

Het landschap van softwarelevering is de afgelopen jaren drastisch veranderd. In 2026 gaat Continuous Integration en Continuous Deployment (CI/CD) niet meer alleen over het draaien van tests en het pushen van code naar een server; het is geëvolueerd naar een geavanceerde orchestratie van security hardening, kostenefficiënte schaling en autonome "agentic" workflows. GitHub Actions is naar voren gekomen als de onbetwiste leider op dit gebied, waarbij het verder is gegaan dan een eenvoudige automatiseringstool om het centrale zenuwstelsel van de moderne ontwikkelingscyclus te worden.

Voor senior webdevelopers en DevOps-engineers betekent voorop blijven lopen dat je meer moet begrijpen dan alleen de YAML-syntaxis. Het vereist inzicht in hoe je de nieuwste updates van 2025–2026 kunt benutten—zoals YAML-anchors, op OIDC gebaseerde authenticatie en de integratie van AI-agents—om pipelines te bouwen die niet alleen snel zijn, maar ook veerkrachtig en veilig door ontwerp.

Het Landschap van 2026: Wat is er nieuw in GitHub Actions?

Vanaf begin 2026 heeft GitHub verschillende transformatieve functies geïntroduceerd die langdurige pijnpunten van ontwikkelaars aanpakken en tegelijkertijd voorbereiden op een AI-native toekomst.

YAML-anchors en de zoektocht naar DRY Workflows

Een van de meest aangevraagde functies in de geschiedenis van GitHub is eind 2025 eindelijk gearriveerd: ondersteuning voor YAML-anchors en aliassen. Voorheen moesten ontwikkelaars vertrouwen op Reusable Workflows of Composite Actions om duplicatie te voorkomen. Nu kun je een configuratieblok één keer definiëren en meerdere keren hergebruiken binnen hetzelfde bestand.

Er blijft echter een cruciale nuance: vanaf begin 2026 ondersteunt GitHub nog geen "merge keys". Dit betekent dat je een blok kunt hergebruiken, maar de eigenschappen ervan niet gedeeltelijk kunt overschrijven. Je maakt in feite een directe verwijzing naar een configuratieblok. Dit is een enorme winst voor het standaardiseren van omgevingsvariabelen of complexe stapconfiguraties over meerdere jobs in een enkele workflow.

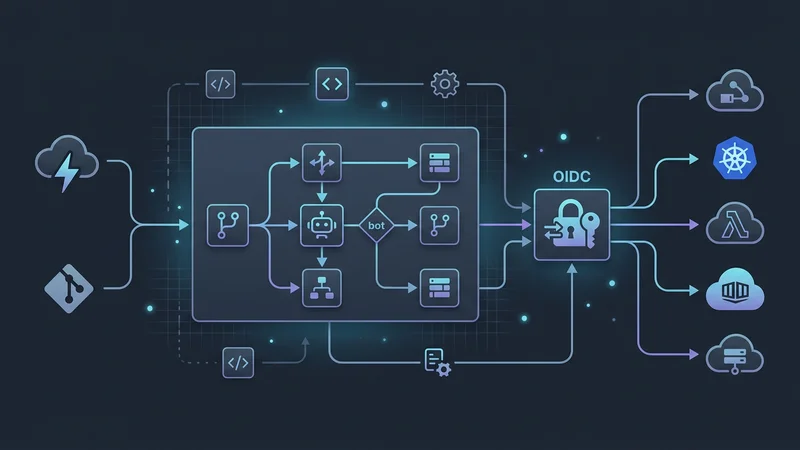

De Opkomst van Agentic Workflows

De "Technical Preview" van GitHub Agentic Workflows in 2025 is overgegaan naar bredere adoptie. Hiermee kunnen GitHub Copilot-agents niet alleen code voorstellen, maar ook actief deelnemen aan het CI/CD-proces. Stel je een pipeline voor die faalt bij een linting-check, een Copilot-agent triggert om de opmaak te corrigeren, de fix commit en de build herstart—allemaal zonder menselijke tussenkomst. Deze agentic stappen worden gedefinieerd in de workflow YAML, wat een brug slaat tussen statische automatisering en autonome ontwikkeling.

Verschuivingen in Infrastructuur en Prijsstelling

De infrastructuur die onze builds aandrijft, heeft ook een aanzienlijke vernieuwing ondergaan. Nieuwe runner-images voor Windows Server 2025 (gebundeld met Visual Studio 2026) en macOS 26 (met ondersteuning voor zowel Intel als Apple Silicon) zijn nu de standaard.

Misschien wel de belangrijkste wijziging voor enterprise-gebruikers is het nieuwe prijsmodel voor self-hosted runners. Vanaf 1 maart 2026 introduceerde GitHub een nominale orchestratievergoeding ($0,002/min) voor self-hosted runners. Hoewel dit aanzienlijk goedkoper is dan door GitHub gehoste runners, markeert het een verschuiving in hoe organisaties moeten budgetteren voor hun private infrastructuur. Om dit te helpen beheren, heeft de nieuwe Runner Scale Set Client (een standalone op Go gebaseerde SDK) de legacy Actions Runner Controller (ARC) voor velen vervangen, wat zorgt voor meer granulaire, Kubernetes-vrije autoscaling.

Modulaire en Schaalbare Workflows Architectureren

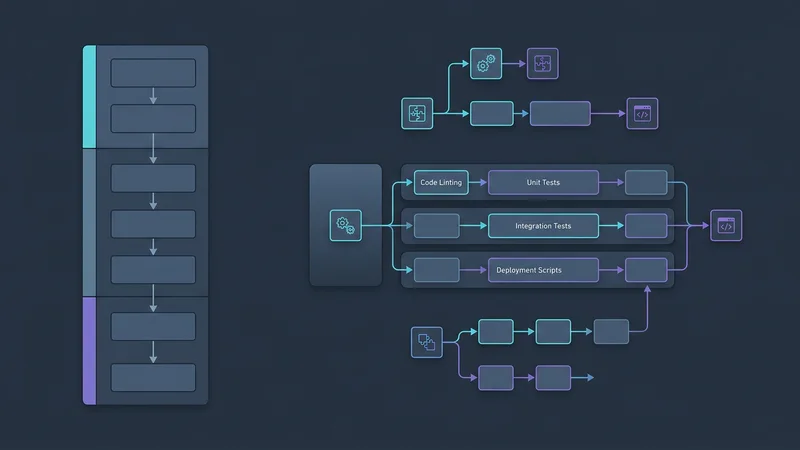

Het bouwen van een pipeline voor een grootschalige TypeScript-applicatie vereist een modulaire aanpak. In 2026 is het onderscheid tussen Reusable Workflows en Composite Actions de hoeksteen van een "DRY" (Don't Repeat Yourself) strategie.

Reusable Workflows vs. Composite Actions

Het kiezen van de juiste tool voor modulariteit is essentieel voor onderhoudbaarheid op de lange termijn.

- Reusable Workflows: Hiermee kun je volledige jobs of zelfs volledige pipelines hergebruiken. Ze zijn het best voor het afdwingen van organisatiestandaarden, zoals een "standaard CI" die security scanning, linting en testen omvat. Ze worden aangeroepen met het

usestrefwoord op job-niveau. - Composite Actions: Deze verpakken een reeks stappen binnen een enkele job. Ze zijn ideaal voor het "DRY" maken van repetitieve setup-logica, zoals het installeren van een specifieke versie van een runtime, het configureren van een private registry en het opwarmen van een cache.

Geavanceerde Matrix-strategieën en Partitionering

Matrix-builds zijn geëvolueerd naar meer dan alleen het testen van meerdere Node.js-versies. In 2026 gebruiken we Matrix Partitioning om het probleem van de "long-tail" tests op te lossen. Als je een testsuite hebt die 40 minuten duurt, kun je die tests dynamisch opsplitsen in parallelle brokken.

jobs:

test:

runs-on: ubuntu-latest

strategy:

matrix:

# 1000 tests opsplitsen in 4 parallelle batches

partition: [1, 2, 3, 4]

steps:

- uses: actions/checkout@v6

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Run Partitioned Tests

run: npm test -- --partition=${{ matrix.partition }} --total-partitions=4Deze strategie vermindert de totale doorlooptijd van je CI aanzienlijk, waardoor ontwikkelaars binnen enkele minuten in plaats van uren feedback krijgen.

Security Hardening: De Toeleveringsketen Beschermen

Beveiliging is het meest kritieke aspect van CI/CD in 2026. Met de toename van supply chain-aanvallen is "security by default" geen optie meer—het is een vereiste.

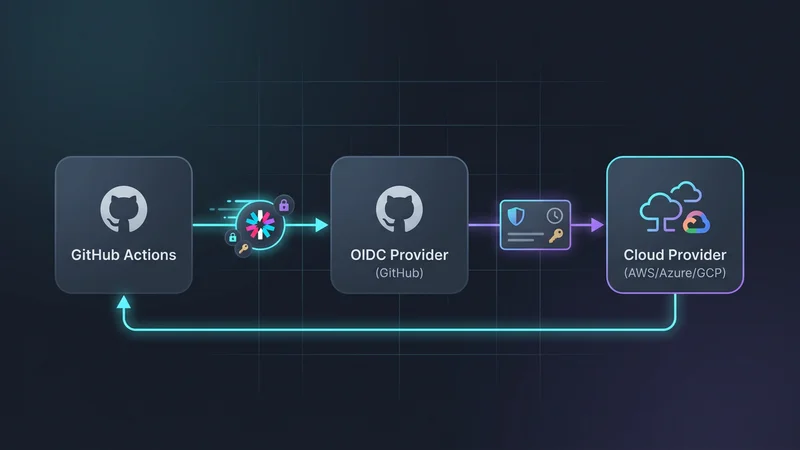

Geheimen Elimineren met OIDC

De tijd van het opslaan van langdurige AWS Access Keys of Azure Service Principal-geheimen in GitHub Secrets is voorbij. OpenID Connect (OIDC) is nu de industriestandaard. OIDC stelt GitHub Actions in staat om een kortstondige, gescopete JWT (JSON Web Token) aan te vragen bij de cloudprovider.

Om dit in te schakelen, moet je workflow expliciet de id-token: write permissie aanvragen. Dit volgt het principe van de minste privileges, waardoor het token alleen beschikbaar is voor de jobs die het echt nodig hebben.

// Voorbeeld: Een conceptuele blik op hoe OIDC geheimen vervangt

// In plaats van: process.env.AWS_SECRET_ACCESS_KEY

// Gebruiken we: De 'aws-actions/configure-aws-credentials' action die de OIDC-uitwisseling afhandeltActions Vastpinnen op SHA's

Hoewel het verleidelijk is om uses: actions/checkout@v6 te gebruiken, stelt dit je bloot aan risico's van "tag shifting". Als een tag wordt gekaapt of per ongeluk wordt verplaatst, kan je pipeline kwaadaardige code uitvoeren. De best practice in 2026 is om actions vast te pinnen op een specifieke commit SHA en een commentaar te gebruiken om de versie bij te houden.

steps:

- name: Checkout Code

# Vastpinnen op een specifieke SHA voor de veiligheid

uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6.0.0Minimale GITHUB_TOKEN Permissies

Standaard kan de GITHUB_TOKEN brede permissies hebben. Moderne pipelines zouden altijd een permissions blok bovenaan het YAML-bestand moeten definiëren om de toegang te beperken tot alleen het noodzakelijke.

permissions:

contents: read # Toegang om de repo te lezen

packages: write # Toegang om naar GitHub Packages te pushen

id-token: write # Vereist voor OIDC

security-events: write # Vereist voor CodeQL

Performance-optimalisatie en Kostenbeheer

Efficiëntie in CI/CD wordt gemeten in zowel tijd als geld. Met de prijswijzigingen van 2026 heeft het optimaliseren van je runs een directe impact op het resultaat.

Intelligente Caching

Inefficiënte caching is de belangrijkste oorzaak van trage builds. Het gebruik van actions/cache@v4 is standaard, maar veel taalspecifieke actions hebben nu ingebouwde caching-logica die robuuster is. Voor een TypeScript-project dat Node.js 24 gebruikt, neemt de actions/setup-node@v6 action het zware werk uit handen.

- uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm' # Cached automatisch ~/.npmBovendien stelt het correct gebruiken van build artifacts je in staat om gegevens tussen jobs uit te wisselen zonder dure build-stappen opnieuw uit te voeren. Je zou bijvoorbeeld je TypeScript-applicatie één keer moeten builden en de dist-map moeten uploaden, om deze vervolgens te downloaden in opeenvolgende deployment- of test-jobs.

Concurrency en Time-outs

Om te voorkomen dat CI-minuten worden verspild aan "verouderde" builds, gebruik je de concurrency sleutel. Dit is vooral handig voor Pull Requests. Als een ontwikkelaar drie commits kort achter elkaar pusht, zal GitHub de eerste twee runs annuleren en alleen de laatste voltooien.

concurrency:

group: ${{ github.workflow }}-${{ github.ref }}

cancel-in-progress: trueStel daarnaast altijd een timeout-minutes waarde in. De standaard GitHub time-out is 6 uur. Als een testsuite vastloopt door een deadlock, kan dit 360 minuten van je quotum verbruiken. Het instellen van een time-out van 15 minuten voorkomt dat deze "zombie"-runs je budget leegmaken.

Scenario uit de praktijk: Een TypeScript Microservice implementeren

Laten we kijken naar een uitgebreid voorbeeld van een productie-waardige workflow voor een TypeScript microservice. Deze workflow bevat OIDC, monorepo pad-filtering en best practices voor beveiliging.

name: Productie-implementatie

on:

push:

branches: [ main ]

paths:

- 'services/api/**'

- 'packages/shared/**'

pull_request:

branches: [ main ]

permissions:

id-token: write

contents: read

jobs:

build-and-test:

runs-on: ubuntu-latest

timeout-minutes: 10

steps:

- uses: actions/checkout@1d96c772d19495a3b5c517cd2bc0cb401ea0529f # v6

- name: Setup Node.js

uses: actions/setup-node@v6

with:

node-version: 24

cache: 'npm'

- name: Install Dependencies

run: npm ci

- name: Lint and Test

run: |

npm run lint

npm test

- name: Build TypeScript

run: npm run build

deploy-prod:

needs: build-and-test

if: github.event_name == 'push' && github.ref == 'refs/heads/main'

runs-on: ubuntu-latest

environment: production

steps:

- uses: actions/checkout@v6

- name: Configure AWS Credentials (OIDC)

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: arn:aws:iam::123456789012:role/github-actions-deploy

aws-region: us-east-1

- name: Deploy to ECS

run: |

echo "Microservice implementeren naar productiecluster..."

# Implementatielogica hierIn dit voorbeeld gebruiken we paths filtering om ervoor te zorgen dat de pipeline alleen draait wanneer relevante code verandert. We gebruiken ook het needs trefwoord om een afhankelijkheidsgrafiek te maken, zodat we alleen een implementatie proberen als de tests slagen.

Essentiële Tools en Bibliotheken (Editie 2026)

Om productief te blijven, moet je bekend zijn met de nieuwste versies van deze kernacties en tools:

| Tool | Versie | Doel |

|---|---|---|

actions/checkout |

v6 | High-performance repository ophalen met verbeterde beveiliging van inloggegevens. |

actions/setup-node |

v6 | Native ondersteuning voor Node 24 en automatische pnpm/npm caching. |

docker/build-push-action |

v6 | Multi-platform builds met verbeterde layer caching voor 2026 OCI-standaarden. |

github/codeql-action |

v3 | Diepe semantische analyse om SQL-injectie en XSS op te sporen voordat ze in productie gaan. |

slsa-framework/slsa-github-generator |

v2 | Genereert SLSA Level 3 herkomst, wat bewijst dat er niet met je build is geknoeid. |

dorny/paths-filter |

v3 | De go-to tool voor complexe monorepo-logica die on: push: paths niet aankan. |

Veelgestelde Vragen

Is GitHub Actions een CI/CD-tool?

Ja, GitHub Actions is een volledig uitgerust CI/CD- en automatiseringsplatform. Hoewel het begon als een manier om repository-taken te automatiseren, is het geëvolueerd naar een robuuste tool voor het bouwen, testen en implementeren van software naar elke cloud of on-premise infrastructuur.

Wat is het verschil tussen GitHub Actions en Jenkins?

GitHub Actions is een cloud-native, beheerde service die direct is geïntegreerd in het GitHub-ecosysteem, terwijl Jenkins een zelf-gehoste, open-source automatiseringsserver is. Actions gebruikt YAML voor configuratie en is over het algemeen eenvoudiger in te stellen, terwijl Jenkins extreme uitbreidbaarheid biedt via zijn plugin-ecosysteem maar aanzienlijk onderhoud vereist.

Hoe maak ik stap voor stap een CI/CD-pipeline in GitHub?

Maak eerst een .github/workflows map aan in je repository en voeg een .yml bestand toe. Definieer je "trigger" (zoals een push naar de main branch), specificeer de omgeving (zoals ubuntu-latest), en vermeld de "stappen" zoals het uitchecken van code, het installeren van afhankelijkheden en het draaien van tests.

Is GitHub Actions gratis voor privé-repositories?

GitHub Actions is gratis voor publieke repositories, maar privé-repositories hebben een beperkt aantal gratis minuten en opslag, afhankelijk van je accountplan. Zodra het gratis quotum is overschreden, word je per minuut gefactureerd op basis van het besturingssysteem van de gebruikte runner.

Hoe trigger ik een GitHub Action handmatig?

Om een workflow handmatig te triggeren, moet je het workflow_dispatch event toevoegen aan je YAML-bestand onder de on: sectie. Zodra dit is toegevoegd, verschijnt er een "Run workflow" knop in het Actions-tabblad van je GitHub-repository, waarmee je deze kunt triggeren met optionele aangepaste invoer.

Conclusie

Terwijl we door 2026 navigeren, blijft GitHub Actions herdefiniëren wat mogelijk is in geautomatiseerde softwarelevering. De overgang naar agentic workflows en de focus op OIDC-gebaseerde beveiliging onderstreept een beweging naar pipelines die niet alleen sneller, maar ook slimmer en betrouwbaarder zijn.

Door modulariteit te beheersen via herbruikbare workflows, je beveiligingspositie te versterken met commit SHA-vastpinning en minimale permissies, en kosten te optimaliseren via de nieuwe runner-infrastructuur, positioneer je jezelf in de voorhoede van moderne webontwikkeling. Het doel van een senior developer is niet langer alleen om "de build te laten slagen", maar om een veerkrachtige, zelfherstellende en kosteneffectieve leveringsmotor te bouwen die de hele engineering-organisatie versterkt.