L'Evoluzione del Panorama della Sicurezza Frontend

Per anni, il settore ha operato sotto un pericoloso malinteso: la sicurezza è un "problema del backend". In questo modello obsoleto, gli sviluppatori frontend erano responsabili della "vetrina" — la UI/UX — mentre il lavoro pesante di autenticazione, validazione dei dati e mitigazione delle minacce avveniva dietro il firewall.

Mentre entriamo nel 2025 e 2026, quel confine è effettivamente svanito. Con l'ascesa di Single Page Applications (SPA) complesse, micro-frontends ed edge computing, il frontend è ora la principale superficie di attacco. I browser moderni hanno introdotto potenti API per difendersi da minacce sofisticate, ma richiedono un'implementazione attiva da parte degli sviluppatori. Contemporaneamente, normative globali come l'EU Cyber Resilience Act (CRA) stanno imponendo la "Security-by-Design", rendendo la gestione delle vulnerabilità un requisito legale piuttosto che una semplice best practice.

Questa guida esplora i pilastri fondamentali della sicurezza frontend nell'era attuale, fornendo la profondità tecnica necessaria per costruire applicazioni web resilienti e conformi.

1. Autenticazione Moderna: OAuth 2.1 e Zero-Trust

Il panorama dell'autenticazione ha subito un significativo consolidamento. A partire dal 2025, OAuth 2.1 ha sostituito le RFC frammentate di OAuth 2.0, stabilendo una base più sicura per le applicazioni client-side.

La Fine dell'Implicit Grant e l'Ascesa di PKCE

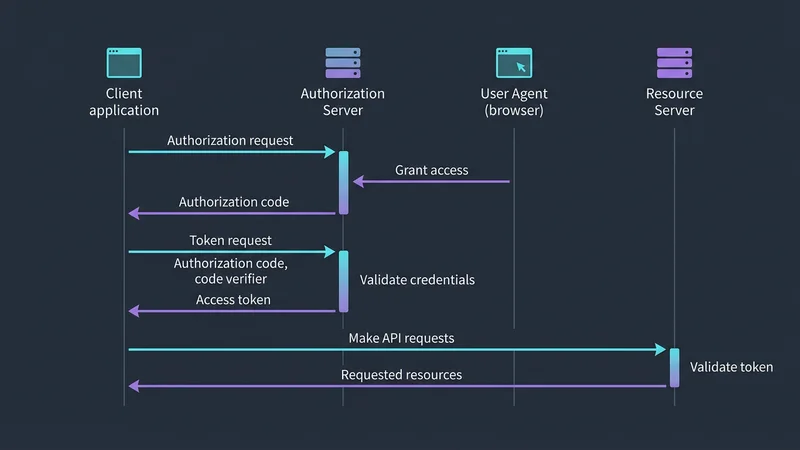

Il cambiamento più significativo in OAuth 2.1 è la rimozione formale del flusso Implicit Grant. Precedentemente comune nelle SPA, questo flusso restituiva i token di accesso direttamente nel frammento dell'URL, rendendoli vulnerabili al "leak del token di accesso" tramite la cronologia del browser o gli header referrer.

Il nuovo standard per tutte le applicazioni frontend è l'Authorization Code Flow con PKCE (Proof Key for Code Exchange). PKCE garantisce che anche se un utente malintenzionato intercetta il codice di autorizzazione, non può scambiarlo con un token senza un "code verifier" segreto che non lascia mai la memoria del client.

// Esempio concettuale di generazione della challenge PKCE in un servizio frontend

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Memorizza il verifier in memoria (non nel LocalStorage!) per la fase di scambio

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Transizione verso l'Architettura Zero-Trust

In un'architettura frontend Zero-Trust, non assumiamo più che un utente sia "sicuro" solo perché possiede un cookie di sessione valido. Ogni chiamata API sensibile è trattata come una richiesta unica che deve essere autorizzata. Ciò comporta spesso l'uso di token di accesso a breve termine e con scope limitato. Invece di un singolo ruolo "admin", gli sviluppatori implementano ora permessi granulari che vengono validati a ogni interazione UI e successiva richiesta API.

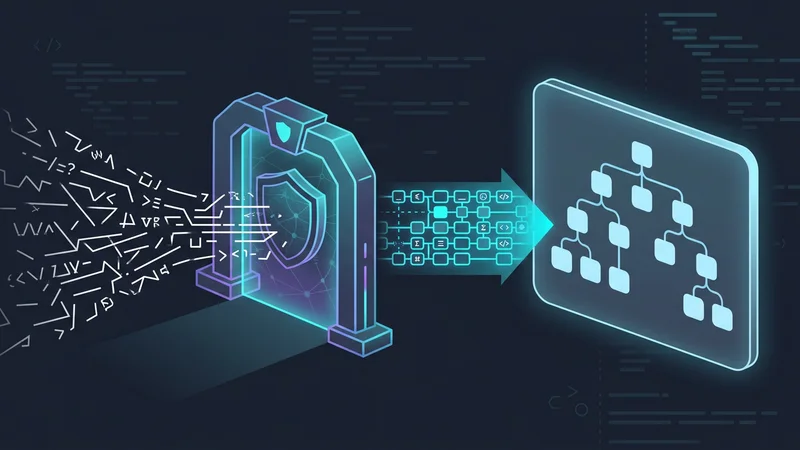

2. Neutralizzare l'Injection con Trusted Types e Sanitizzazione

Il Cross-Site Scripting (XSS) rimane una minaccia principale, ma la metodologia per prevenirlo è passata dall' "escaping" reattivo a una sicurezza proattiva "basata su policy".

Implementazione delle API Trusted Types

L'API Trusted Types rappresenta un punto di svolta per la prevenzione dell'XSS basato su DOM. Consente agli sviluppatori di bloccare i "sink di iniezione" — funzioni pericolose come .innerHTML, eval() o document.write(). Una volta abilitata tramite una Content Security Policy (CSP), il browser rifiuterà di accettare stringhe grezze per queste funzioni. Invece, è necessario passare un oggetto "Trusted Type" creato attraverso una policy predefinita.

// 1. Definisci una policy (solitamente all'entry point dell'app)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Usa una libreria come DOMPurify per sanitizzare l'input

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Utilizzo della policy

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Questo lancerebbe un TypeError se Trusted Types è applicato:

// secureElement.innerHTML = userInput;

// Questo è il modo sicuro e conforme:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Codifica dell'Output Contestuale

Sebbene i framework moderni come React e Vue eseguano l'escaping HTML di base per impostazione predefinita, non proteggono da tutti i contesti. Gli sviluppatori devono rimanere vigili su:

- Contesto Attributo:

href="javascript:alert(1)"non viene rilevato dall'escaping standard. - Contesto CSS: Valori controllati dall'utente nei tag

stylepossono portare all'esfiltrazione di dati. - Contesto JSON: Il passaggio di dati dal server direttamente in un tag

<script>richiede un escaping JSON specifico per evitare di uscire dalla stringa.

DOMPurify nel 2026

DOMPurify (v3.3.1+) rimane lo standard del settore. Le versioni moderne sono ottimizzate con WebAssembly (Wasm) per prestazioni quasi native e offrono una profonda integrazione con l'API Trusted Types. Quando si gestiscono contenuti generati dagli utenti (commenti, profili, ecc.), la sanitizzazione dovrebbe avvenire il più vicino possibile al "sink".

3. Rafforzare il Browser con CSP e Cookie Sicuri

Il browser fornisce diversi meccanismi per isolare la tua applicazione da script malevoli. Configurarli correttamente è il segno distintivo di uno sviluppatore frontend senior.

Content Security Policy (CSP) Livello 3

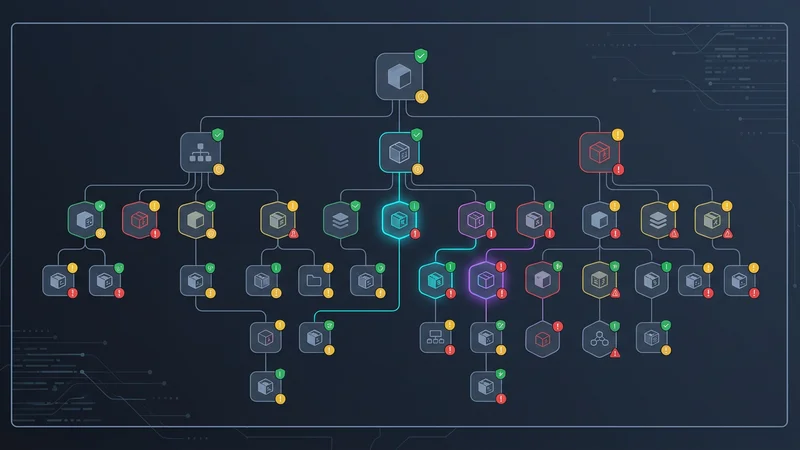

Una CSP robusta è la tua ultima linea di difesa. Nel 2025, ci siamo allontanati dalle enormi "allow-list" (difficili da mantenere) verso CSP Rigide che utilizzano nonce e strict-dynamic.

- Nonce: Una stringa casuale unica e crittograficamente forte generata per ogni richiesta. Solo gli script con l'attributo

noncecorrispondente verranno eseguiti. - Strict-Dynamic: Questa direttiva indica al browser che se uno script è fidato (tramite un nonce), anche tutti gli script che carica dinamicamente dovrebbero essere fidati. Ciò semplifica la gestione di alberi di dipendenze complessi.

Esempio di Header CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Gestione Sicura dei Cookie e CHIPS

L'archiviazione dei token di sessione è un dibattito perenne. Il consenso per il 2025–2026 è chiaro: Evita il LocalStorage per i token sensibili.

Invece, usa i cookie con questi attributi essenziali:

- HttpOnly: Impedisce l'accesso via JavaScript, mitigando l'impatto di un eventuale XSS.

- SameSite=Lax/Strict: Previene il Cross-Site Request Forgery (CSRF) limitando quando i cookie vengono inviati.

- Partitioned (CHIPS): I Cookies Having Independent Partitioned State (CHIPS) consentono agli sviluppatori di optare per l'archiviazione "partizionata". Questo è fondamentale per gli embed di terze parti (come un widget di pagamento) per mantenere lo stato senza consentire il tracciamento cross-site, soddisfacendo i moderni requisiti di privacy.

Subresource Integrity (SRI)

Gli attacchi alla supply chain sono in aumento. Se carichi una libreria da una CDN (ad esempio, Google Fonts o una specifica utility JS), devi usare SRI. Questo garantisce che se la CDN viene compromessa e il file alterato, il browser si rifiuterà di eseguirlo.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Comunicazione Sicura e Integrità dell'Input

Le applicazioni frontend raramente vivono in isolamento. Comunicano con API, altre finestre (iframe) e worker.

Implementazione Sicura di postMessage

Quando si utilizza window.postMessage per la comunicazione cross-origin, i due errori più comuni sono la mancata validazione dell'origine del mittente e la mancata specifica dell'origine di destinazione del ricevente.

// Ricevente: Valida sempre chi ti sta parlando

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Messaggio bloccato da origine non fidata:", event.origin);

return;

}

// Analizza sempre i dati in modo sicuro

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Formato del messaggio non valido");

}

});La Distinzione tra Validazione e Sanitizzazione

Un errore comune è affidarsi alla validazione client-side come misura di sicurezza.

- Validazione: Una funzione UX. Dice all'utente "questo non è un indirizzo email valido". È facilmente aggirabile da un attaccante che usa uno strumento proxy come OWASP ZAP.

- Sanitizzazione: Una funzione di sicurezza. Rimuove i caratteri pericolosi dall'input prima che venga memorizzato o renderizzato.

- Applicazione (Enforcement): La logica di sicurezza deve essere sempre applicata sul server. Il compito del frontend è garantire che i dati inviati al server siano ben formati e che i dati ricevuti dal server siano renderizzati in modo sicuro.

5. Compliance, Dipendenze e il Fattore IA

Il ruolo di uno sviluppatore frontend include ora un certo grado di consapevolezza legale e normativa.

L'EU Cyber Resilience Act (CRA) e la SBOM

Entro settembre 2026, l'EU CRA richiederà ai prodotti software di fornire una Software Bill of Materials (SBOM). Per gli sviluppatori frontend, questo significa che dovrai essere in grado di rendere conto di ogni pacchetto NPM, dipendenza transitiva e script ospitato su CDN nella tua applicazione.

Strumenti come Snyk, Dependabot o Socket non sono più opzionali. Dovrebbero essere integrati nella tua pipeline CI/CD per segnalare automaticamente le vulnerabilità nel tuo package-lock.json.

Rischi del Codice Generato dall'IA

L'ascesa degli assistenti di codifica IA (Cursor, GitHub Copilot) ha introdotto una nuova classe di vulnerabilità: dipendenze allucinate dall'IA. Sono stati documentati casi in cui l'IA suggerisce pacchetti inesistenti che gli attaccanti poi registrano su NPM per eseguire attacchi alla supply chain.

Best Practice: Non unire mai "alla cieca" logiche di sicurezza o aggiunte di dipendenze generate dall'IA. Ogni riga di codice generata da un'IA deve essere sottoposta a una revisione di sicurezza manuale da parte di uno sviluppatore umano.

Domande Frequenti

La sicurezza frontend è responsabilità di uno sviluppatore frontend?

Sì, l'architettura web moderna ha spostato una responsabilità significativa sul lato client. Mentre il backend protegge il database e la logica server-side, lo sviluppatore frontend è responsabile della protezione della sessione dell'utente, della prevenzione dell'XSS e dell'implementazione di policy sicure a livello di browser.

Quali sono i rischi di sicurezza frontend più comuni?

I rischi più diffusi includono il Cross-Site Scripting (XSS), l'archiviazione non sicura di token sensibili nel LocalStorage e le vulnerabilità della supply chain attraverso dipendenze di terze parti. Inoltre, l'errata configurazione delle Content Security Policies (CSP) e del Cross-Origin Resource Sharing (CORS) rimane una preoccupazione principale.

Come posso prevenire l'XSS in framework moderni come React o Vue?

Sebbene i framework forniscano l'escaping predefinito, devi evitare "vie di fuga" come dangerouslySetInnerHTML o v-html a meno che i dati non siano sanitizzati tramite DOMPurify. Inoltre, l'implementazione dell'API Trusted Types fornisce uno strato di protezione a livello di browser che intercetta i tentativi di iniezione anche se le protezioni a livello di framework vengono bypassate.

È sicuro memorizzare i token di autenticazione nel LocalStorage?

In generale, no. Il LocalStorage è accessibile da qualsiasi JavaScript in esecuzione sulla stessa origine, il che significa che una vulnerabilità XSS può portare al furto immediato dei token. È molto più sicuro usare cookie HttpOnly e Secure o memorizzare i token in memoria con una strategia di Refresh Token Rotation.

Qual è la differenza tra validazione e sanitizzazione dell'input?

La validazione dell'input controlla se i dati seguono un formato specifico (come un'email valida) per scopi UX, mentre la sanitizzazione rimuove o codifica i caratteri pericolosi (come <script>) per impedirne l'esecuzione. La validazione avviene prima dell'elaborazione, mentre la sanitizzazione avviene prima del rendering o della memorizzazione dei dati.

Conclusione

La sicurezza web nel 2025 e 2026 è una disciplina multi-livello. Come sviluppatori frontend, siamo i guardiani dell'ambiente browser dell'utente. Adottando OAuth 2.1, applicando i Trusted Types e mantenendo una rigorosa Software Bill of Materials, possiamo costruire applicazioni che non siano solo funzionali, ma anche resilienti contro un panorama di minacce sempre più complesso.

Il passaggio verso la "Security-by-Design" non è solo un ostacolo normativo — è un'opportunità per costruire fiducia con gli utenti. Inizia controllando i tuoi header attuali con il Mozilla Observatory, scansionando le tue dipendenze con Snyk e spostando i tuoi token sensibili fuori dal LocalStorage. La sicurezza non è un compito una tantum; è un impegno continuo verso l'eccellenza nell'ingegneria.