L'évolution du paysage de la sécurité frontend

Pendant des années, l'industrie a fonctionné sous une idée fausse et dangereuse : la sécurité est un « problème de backend ». Dans ce modèle obsolète, les développeurs frontend étaient responsables de la « vitrine » — l'UI/UX — tandis que le gros du travail d'authentification, de validation des données et d'atténuation des menaces se faisait derrière le pare-feu.

À l'aube de 2025 et 2026, cette frontière a effectivement disparu. Avec l'essor des Single Page Applications (SPA) complexes, des micro-frontends et de l'edge computing, le frontend est désormais la principale surface d'attaque. Les navigateurs modernes ont introduit des API puissantes pour se défendre contre des menaces sophistiquées, mais elles nécessitent une mise en œuvre active par les développeurs. Simultanément, des réglementations mondiales comme l'EU Cyber Resilience Act (CRA) imposent la « sécurité dès la conception » (Security-by-Design), faisant de la gestion des vulnérabilités une obligation légale plutôt qu'une simple bonne pratique.

Ce guide explore les piliers fondamentaux de la sécurité frontend à l'ère actuelle, offrant la profondeur technique requise pour construire des applications web résilientes et conformes.

1. Authentification moderne : OAuth 2.1 et Zero-Trust

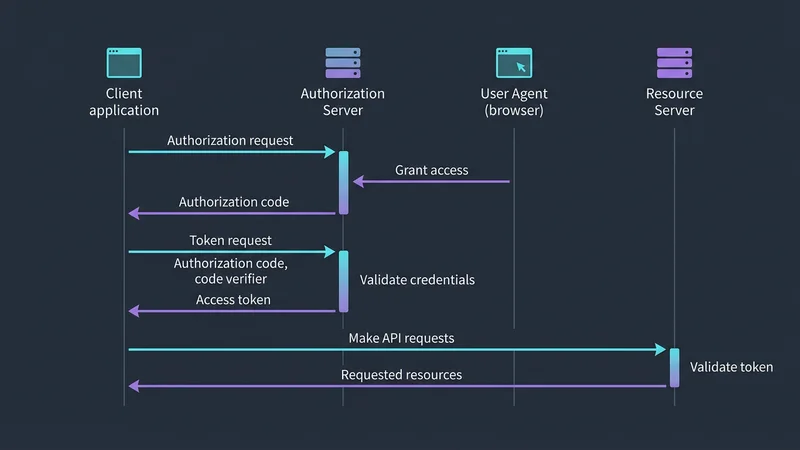

Le paysage de l'authentification a connu une consolidation significative. En 2025, OAuth 2.1 a remplacé les RFC fragmentées d'OAuth 2.0, établissant une base plus sécurisée pour les applications côté client.

La fin de l'Implicit Grant et l'avènement du PKCE

Le changement le plus important dans OAuth 2.1 est la suppression formelle du flux Implicit Grant. Auparavant courant dans les SPA, ce flux renvoyait les jetons d'accès directement dans le fragment d'URL, les rendant vulnérables aux « fuites de jetons d'accès » via l'historique du navigateur ou les en-têtes referrer.

Le nouveau standard pour toutes les applications frontend est l'Authorization Code Flow avec PKCE (Proof Key for Code Exchange). Le PKCE garantit que même si un attaquant intercepte le code d'autorisation, il ne peut pas l'échanger contre un jeton sans un « code verifier » secret qui ne quitte jamais la mémoire du client.

// Exemple conceptuel de génération de challenge PKCE dans un service frontend

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Stocker le verifier en mémoire (pas dans le LocalStorage !) pour l'étape d'échange

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Transition vers une architecture Zero-Trust

Dans une architecture frontend Zero-Trust, nous ne supposons plus qu'un utilisateur est « sûr » simplement parce qu'il possède un cookie de session valide. Chaque appel API sensible est traité comme une requête unique qui doit être autorisée. Cela implique souvent l'utilisation de jetons d'accès à courte durée de vie et à portée limitée. Au lieu d'un rôle « admin » unique, les développeurs implémentent désormais des permissions granulaires validées lors de chaque interaction UI et requête API subséquente.

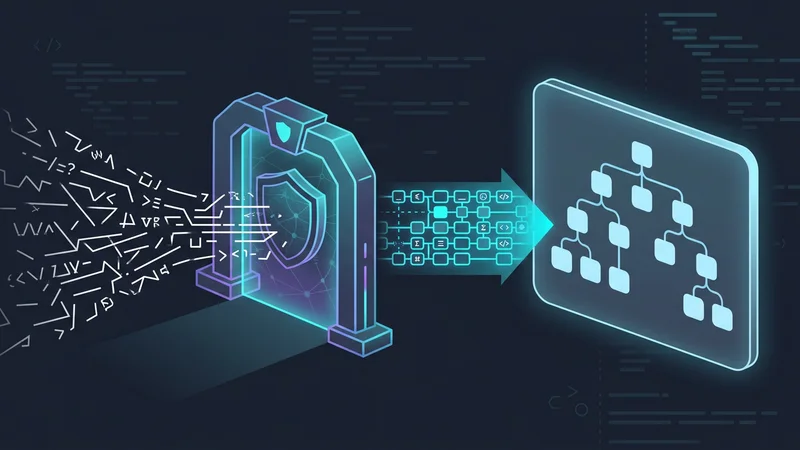

2. Neutraliser les injections avec les Trusted Types et la désinfection

Le Cross-Site Scripting (XSS) reste une menace majeure, mais la méthodologie pour le prévenir est passée d'un « échappement » réactif à une sécurité proactive « basée sur des politiques ».

Implémenter l'API Trusted Types

L'API Trusted Types change la donne pour la prévention du XSS basé sur le DOM. Elle permet aux développeurs de verrouiller les « puits d'injection » (injection sinks) — des fonctions dangereuses comme .innerHTML, eval(), ou document.write(). Une fois activée via une Content Security Policy (CSP), le navigateur refusera d'accepter des chaînes de caractères brutes pour ces fonctions. À la place, vous devez passer un objet « Trusted Type » créé via une politique prédéfinie.

// 1. Définir une politique (généralement au point d'entrée de votre application)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Utiliser une bibliothèque comme DOMPurify pour désinfecter l'entrée

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Utilisation de la politique

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Cela lancerait une TypeError si les Trusted Types sont imposés :

// secureElement.innerHTML = userInput;

// Voici la manière sécurisée et conforme :

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Encodage de sortie contextuel

Bien que les frameworks modernes comme React et Vue effectuent un échappement HTML de base par défaut, ils ne protègent pas contre tous les contextes. Les développeurs doivent rester vigilants concernant :

- Contexte d'attribut :

href="javascript:alert(1)"n'est pas intercepté par l'échappement standard. - Contexte CSS : Les valeurs contrôlées par l'utilisateur dans les balises

stylepeuvent mener à l'exfiltration de données. - Contexte JSON : Passer des données du serveur directement dans une balise

<script>nécessite un échappement JSON spécifique pour éviter de sortir de la chaîne de caractères.

DOMPurify en 2026

DOMPurify (v3.3.1+) reste le standard de l'industrie. Les versions modernes sont optimisées avec WebAssembly (Wasm) pour des performances quasi natives et offrent une intégration profonde avec l'API Trusted Types. Lors de la manipulation de contenu généré par l'utilisateur (commentaires, profils, etc.), la désinfection (sanitization) doit se produire aussi près que possible du « puits » (sink).

3. Renforcer le navigateur avec CSP et les cookies sécurisés

Le navigateur fournit plusieurs mécanismes pour isoler votre application des scripts malveillants. Les configurer correctement est la marque d'un développeur frontend senior.

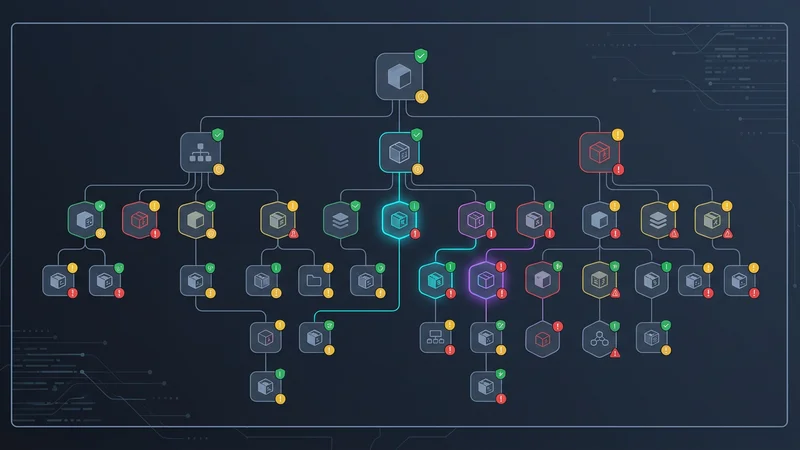

Content Security Policy (CSP) Niveau 3

Une CSP solide est votre dernière ligne de défense. En 2025, nous nous sommes éloignés des listes d'autorisation massives (difficiles à maintenir) au profit des CSPs strictes utilisant des nonces et strict-dynamic.

- Nonces : Une chaîne aléatoire unique et cryptographiquement forte générée pour chaque requête. Seuls les scripts ayant l'attribut

noncecorrespondant s'exécuteront. - Strict-Dynamic : Cette directive indique au navigateur que si un script est de confiance (via un nonce), tous les scripts qu'il charge dynamiquement doivent également être considérés comme de confiance. Cela simplifie la gestion des arbres de dépendances complexes.

Exemple d'en-tête CSP :

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Gestion sécurisée des cookies et CHIPS

Le stockage des jetons de session est un débat permanent. Le consensus pour 2025–2026 est clair : Évitez le LocalStorage pour les jetons sensibles.

À la place, utilisez des cookies avec ces attributs essentiels :

- HttpOnly : Empêche l'accès via JavaScript, atténuant l'impact du XSS.

- SameSite=Lax/Strict : Prévient le Cross-Site Request Forgery (CSRF) en restreignant l'envoi des cookies.

- Partitionné (CHIPS) : Cookies Having Independent Partitioned State (CHIPS) permet aux développeurs d'opter pour un stockage « partitionné ». C'est crucial pour les intégrations tierces (comme un widget de paiement) afin de maintenir l'état sans permettre le suivi intersite, répondant ainsi aux exigences modernes de confidentialité.

Subresource Integrity (SRI)

Les attaques sur la chaîne d'approvisionnement (supply chain) augmentent. Si vous chargez une bibliothèque depuis un CDN (par exemple, Google Fonts ou un utilitaire JS spécifique), vous devez utiliser le SRI. Cela garantit que si le CDN est compromis et le fichier modifié, le navigateur refusera de l'exécuter.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Communication sécurisée et intégrité des entrées

Les applications frontend vivent rarement en isolation. Elles communiquent avec des API, d'autres fenêtres (iframes) et des workers.

Implémentation sécurisée de postMessage

Lors de l'utilisation de window.postMessage pour la communication cross-origin, les deux erreurs les plus courantes sont l'absence de validation de l'origine de l'expéditeur et l'absence de spécification de l'origine cible du destinataire.

// Destinataire : Toujours valider qui vous parle

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Message bloqué provenant d'une origine non fiable :", event.origin);

return;

}

// Toujours parser les données de manière sécurisée

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Format de message invalide");

}

});La distinction entre validation et désinfection (sanitization)

Un piège courant consiste à se fier à la validation côté client comme mesure de sécurité.

- Validation : Une fonctionnalité UX. Elle dit à l'utilisateur « ceci n'est pas une adresse e-mail valide ». Elle est facilement contournée par un attaquant utilisant un outil de proxy comme OWASP ZAP.

- Désinfection (Sanitization) : Une fonctionnalité de sécurité. Elle supprime les caractères dangereux de l'entrée avant qu'elle ne soit stockée ou rendue.

- Application (Enforcement) : La logique de sécurité doit toujours être appliquée sur le serveur. Le rôle du frontend est de s'assurer que les données envoyées au serveur sont bien formées et que les données reçues du serveur sont rendues de manière sécurisée.

5. Conformité, dépendances et le facteur IA

Le rôle d'un développeur frontend inclut désormais une part de sensibilisation juridique et réglementaire.

L'EU Cyber Resilience Act (CRA) et le SBOM

D'ici septembre 2026, l'EU CRA exigera que les produits logiciels fournissent un Software Bill of Materials (SBOM). Pour les développeurs frontend, cela signifie que vous devez être en mesure de justifier chaque package NPM, dépendance transitive et script hébergé sur CDN dans votre application.

Des outils comme Snyk, Dependabot ou Socket ne sont plus optionnels. Ils doivent être intégrés à votre pipeline CI/CD pour signaler automatiquement les vulnérabilités dans votre package-lock.json.

Risques du code généré par l'IA

L'essor des assistants de codage IA (Cursor, GitHub Copilot) a introduit une nouvelle classe de vulnérabilité : les dépendances hallucinées par l'IA. Des cas documentés montrent que l'IA suggère des packages inexistants que des attaquants enregistrent ensuite sur NPM pour mener des attaques sur la chaîne d'approvisionnement.

Bonne pratique : Ne fusionnez jamais « aveuglément » une logique de sécurité ou des ajouts de dépendances générés par l'IA. Chaque ligne de code générée par une IA doit faire l'objet d'une revue de sécurité manuelle par un développeur humain.

Questions fréquemment posées

La sécurité frontend est-elle de la responsabilité d'un développeur frontend ?

Oui, l'architecture web moderne a déplacé une responsabilité significative vers le côté client. Alors que le backend sécurise la base de données et la logique côté serveur, le développeur frontend est responsable de la protection de la session de l'utilisateur, de la prévention du XSS et de la mise en œuvre de politiques sécurisées au niveau du navigateur.

Quels sont les risques de sécurité frontend les plus courants ?

Les risques les plus fréquents incluent le Cross-Site Scripting (XSS), le stockage non sécurisé de jetons sensibles dans le LocalStorage et les vulnérabilités de la chaîne d'approvisionnement via des dépendances tierces. De plus, une mauvaise configuration des Content Security Policies (CSP) et du Cross-Origin Resource Sharing (CORS) reste une préoccupation majeure.

Comment prévenir le XSS dans les frameworks modernes comme React ou Vue ?

Bien que les frameworks fournissent un échappement par défaut, vous devez éviter les « trappes de sortie » comme dangerouslySetInnerHTML ou v-html, à moins que les données ne soient désinfectées via DOMPurify. De plus, l'implémentation de l'API Trusted Types offre une couche de protection au niveau du navigateur qui intercepte les tentatives d'injection même si les protections du framework sont contournées.

Est-il sûr de stocker des jetons d'authentification dans le LocalStorage ?

Généralement, non. Le LocalStorage est accessible par n'importe quel JavaScript s'exécutant sur la même origine, ce qui signifie qu'une vulnérabilité XSS peut entraîner le vol immédiat du jeton. Il est beaucoup plus sûr d'utiliser des cookies HttpOnly et Secure ou de stocker les jetons en mémoire avec une stratégie de Refresh Token Rotation.

Quelle est la différence entre la validation des entrées et la désinfection ?

La validation des entrées vérifie si les données suivent un format spécifique (comme un e-mail valide) à des fins d'UX, tandis que la désinfection (sanitization) supprime ou encode les caractères dangereux (comme <script>) pour empêcher leur exécution. La validation se produit avant le traitement, tandis que la désinfection se produit avant le rendu ou le stockage des données.

Conclusion

La sécurité web en 2025 et 2026 est une discipline multicouche. En tant que développeurs frontend, nous sommes les gardiens de l'environnement du navigateur de l'utilisateur. En adoptant OAuth 2.1, en imposant les Trusted Types et en maintenant un Software Bill of Materials rigoureux, nous pouvons construire des applications qui ne sont pas seulement fonctionnelles, mais aussi résilientes face à un paysage de menaces de plus en plus complexe.

Le passage vers la « sécurité dès la conception » n'est pas seulement un obstacle réglementaire — c'est une opportunité de renforcer la confiance avec les utilisateurs. Commencez par auditer vos en-têtes actuels avec le Mozilla Observatory, scannez vos dépendances avec Snyk, et déplacez vos jetons sensibles hors du LocalStorage. La sécurité n'est pas une tâche ponctuelle ; c'est un engagement continu vers l'excellence en ingénierie.