El Panorama Evolutivo de la Seguridad Frontend

Durante años, la industria operó bajo un concepto erróneo y peligroso: la seguridad es un "problema del backend". En este modelo obsoleto, los desarrolladores frontend eran responsables del "cristal" —la UI/UX— mientras que el trabajo pesado de la autenticación, la validación de datos y la mitigación de amenazas ocurría detrás del firewall.

A medida que avanzamos hacia 2025 y 2026, esa frontera prácticamente ha desaparecido. Con el auge de las complejas Single Page Applications (SPAs), los micro-frontends y el edge computing, el frontend es ahora la principal superficie de ataque. Los navegadores modernos han introducido APIs potentes para defenderse contra amenazas sofisticadas, pero requieren una implementación activa por parte de los desarrolladores. Simultáneamente, regulaciones globales como la Ley de Ciberresiliencia de la UE (CRA) están exigiendo la "Seguridad por Diseño", convirtiendo la gestión de vulnerabilidades en un requisito legal en lugar de una buena práctica.

Esta guía explora los pilares fundamentales de la seguridad frontend en la era actual, proporcionando la profundidad técnica necesaria para construir aplicaciones web resilientes y conformes a la normativa.

1. Autenticación Moderna: OAuth 2.1 y Zero-Trust

El panorama de la autenticación ha pasado por una consolidación significativa. A partir de 2025, OAuth 2.1 ha reemplazado los fragmentados RFCs de OAuth 2.0, estableciendo una base más segura para las aplicaciones del lado del cliente.

La Muerte del Implicit Grant y el Auge de PKCE

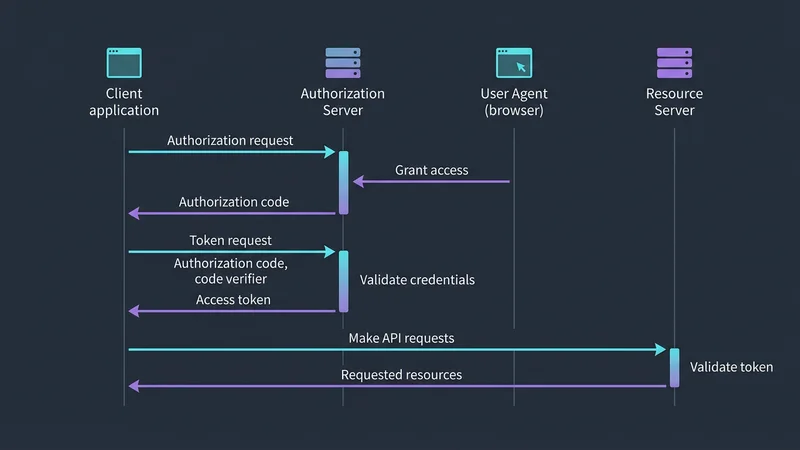

El cambio más significativo en OAuth 2.1 es la eliminación formal del flujo Implicit Grant. Anteriormente común en SPAs, este flujo devolvía los tokens de acceso directamente en el fragmento de la URL, haciéndolos vulnerables a la "fuga de tokens de acceso" a través del historial del navegador o los encabezados referrer.

El nuevo estándar para todas las aplicaciones frontend es el Flujo de Código de Autorización con PKCE (Proof Key for Code Exchange). PKCE garantiza que incluso si un atacante intercepta el código de autorización, no pueda canjearlo por un token sin un "verificador de código" secreto que nunca sale de la memoria del cliente.

// Ejemplo conceptual de generación de un desafío PKCE en un servicio frontend

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Almacenar el verifier en memoria (¡no en LocalStorage!) para el paso de intercambio

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Transición hacia una Arquitectura Zero-Trust

En una arquitectura frontend Zero-Trust, ya no asumimos que un usuario es "seguro" solo porque tiene una cookie de sesión válida. Cada llamada a una API sensible se trata como una solicitud única que debe ser autorizada. Esto a menudo implica el uso de tokens de acceso de corta duración y con alcance limitado (scoped). En lugar de un único rol de "admin", los desarrolladores ahora implementan permisos granulares que se validan en cada interacción de la UI y en cada solicitud de API posterior.

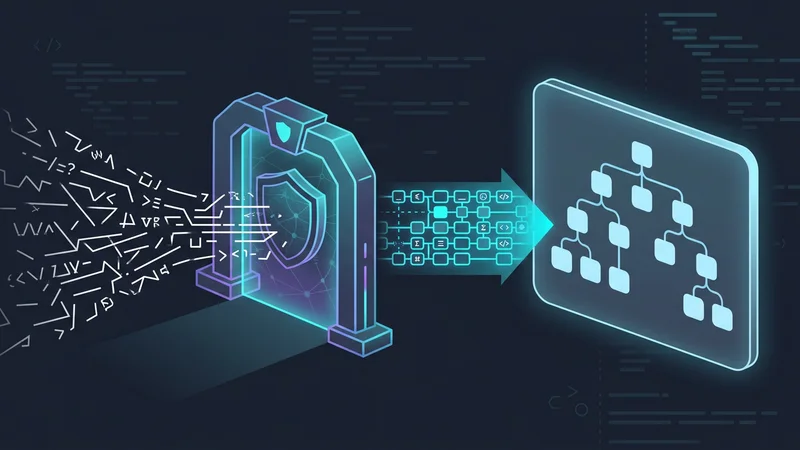

2. Neutralización de Inyecciones con Trusted Types y Sanitización

El Cross-Site Scripting (XSS) sigue siendo una de las principales amenazas, pero la metodología para prevenirlo ha pasado de un "escape" reactivo a una seguridad proactiva "basada en políticas".

Implementación de la API Trusted Types

La API Trusted Types cambia las reglas del juego para la prevención de XSS basado en el DOM. Permite a los desarrolladores bloquear los "sumideros de inyección" (injection sinks) —funciones peligrosas como .innerHTML, eval() o document.write(). Una vez habilitada a través de una Content Security Policy (CSP), el navegador se negará a aceptar cadenas de texto simples para estas funciones. En su lugar, debes pasar un objeto "Trusted Type" creado a través de una política predefinida.

// 1. Definir una política (usualmente en el punto de entrada de tu app)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Usar una librería como DOMPurify para sanitizar la entrada

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Uso de la política

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Esto lanzaría un TypeError si se aplica Trusted Types:

// secureElement.innerHTML = userInput;

// Esta es la forma segura y conforme:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Codificación de Salida Contextual

Aunque los frameworks modernos como React y Vue realizan un escape de HTML básico por defecto, no protegen contra todos los contextos. Los desarrolladores deben mantenerse vigilantes sobre:

- Contexto de Atributo:

href="javascript:alert(1)"no es detectado por el escape estándar. - Contexto de CSS: Los valores controlados por el usuario en etiquetas

stylepueden llevar a la exfiltración de datos. - Contexto de JSON: Pasar datos del servidor directamente a una etiqueta

<script>requiere un escape de JSON específico para evitar romper la cadena de texto.

DOMPurify en 2026

DOMPurify (v3.3.1+) sigue siendo el estándar de la industria. Las versiones modernas están optimizadas con WebAssembly (Wasm) para un rendimiento casi nativo y ofrecen una integración profunda con la API Trusted Types. Al manejar contenido generado por el usuario (comentarios, perfiles, etc.), la sanitización debe ocurrir lo más cerca posible del "sumidero".

3. Reforzando el Navegador con CSP y Cookies Seguras

El navegador proporciona varios mecanismos para aislar tu aplicación de scripts maliciosos. Configurarlos correctamente es el sello distintivo de un desarrollador frontend senior.

Content Security Policy (CSP) Nivel 3

Una CSP sólida es tu última línea de defensa. En 2025, nos hemos alejado de las masivas "listas de permitidos" (que son difíciles de mantener) hacia CSPs Estrictas que utilizan nonces y strict-dynamic.

- Nonces: Una cadena aleatoria única y criptográficamente fuerte generada para cada solicitud. Solo los scripts con el atributo

noncecoincidente se ejecutarán. - Strict-Dynamic: Esta directiva le dice al navegador que si un script es de confianza (vía nonce), cualquier script que este cargue dinámicamente también debe ser de confianza. Esto simplifica la gestión para árboles de dependencias complejos.

Ejemplo de encabezado CSP:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Gestión de Cookies Seguras y CHIPS

El almacenamiento de tokens de sesión es un debate perenne. El consenso para 2025–2026 es claro: Evita el LocalStorage para tokens sensibles.

En su lugar, utiliza cookies con estos atributos esenciales:

- HttpOnly: Evita el acceso de JavaScript, mitigando el impacto de un XSS.

- SameSite=Lax/Strict: Previene el Cross-Site Request Forgery (CSRF) al restringir cuándo se envían las cookies.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) permite a los desarrolladores optar por el almacenamiento "particionado". Esto es crucial para incrustaciones de terceros (como un widget de pagos) para mantener el estado sin permitir el rastreo entre sitios, cumpliendo con los requisitos modernos de privacidad.

Integridad de Subrecursos (SRI)

Los ataques a la cadena de suministro están aumentando. Si cargas una librería desde un CDN (por ejemplo, Google Fonts o una utilidad JS específica), debes usar SRI. Esto garantiza que si el CDN se ve comprometido y el archivo es alterado, el navegador se negará a ejecutarlo.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Comunicación Segura e Integridad de la Entrada

Las aplicaciones frontend rara vez viven aisladas. Se comunican con APIs, otras ventanas (iframes) y workers.

Implementación Segura de postMessage

Al usar window.postMessage para la comunicación entre orígenes, los dos errores más comunes son no validar el origen del remitente y no especificar el origen de destino del receptor.

// Receptor: Valida siempre quién te está hablando

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Mensaje bloqueado de un origen no confiable:", event.origin);

return;

}

// Parsea siempre los datos de forma segura

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Formato de mensaje inválido");

}

});La Distinción entre Validación y Sanitización

Un error común es confiar en la validación del lado del cliente como medida de seguridad.

- Validación: Una característica de UX. Le dice al usuario "esta no es una dirección de correo válida". Es fácilmente evadible por un atacante usando una herramienta de proxy como OWASP ZAP.

- Sanitización: Una característica de seguridad. Elimina caracteres peligrosos de la entrada antes de que sea almacenada o renderizada.

- Cumplimiento: La lógica de seguridad debe aplicarse siempre en el servidor. El trabajo del frontend es asegurar que los datos enviados al servidor estén bien formados y que los datos recibidos del servidor se rendericen de forma segura.

5. Cumplimiento, Dependencias y el Factor IA

El rol de un desarrollador frontend ahora incluye un grado de conciencia legal y regulatoria.

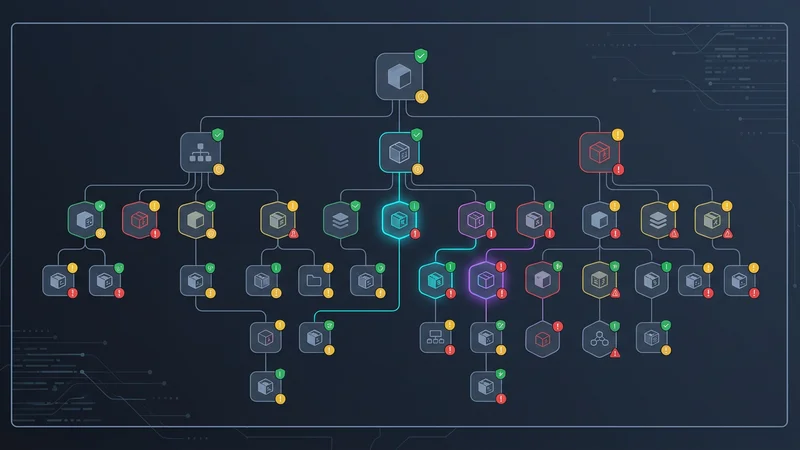

La Ley de Ciberresiliencia de la UE (CRA) y el SBOM

Para septiembre de 2026, la CRA de la UE requerirá que los productos de software proporcionen una Lista de Materiales de Software (SBOM). Para los desarrolladores frontend, esto significa que debes ser capaz de dar cuenta de cada paquete NPM, dependencia transitiva y script alojado en CDN en tu aplicación.

Herramientas como Snyk, Dependabot o Socket ya no son opcionales. Deben integrarse en tu pipeline de CI/CD para señalar automáticamente vulnerabilidades en tu package-lock.json.

Riesgos del Código Generado por IA

El auge de los asistentes de codificación por IA (Cursor, GitHub Copilot) ha introducido una nueva clase de vulnerabilidad: dependencias alucinadas por IA. Se han documentado casos donde la IA sugiere paquetes inexistentes que los atacantes luego registran en NPM para realizar ataques a la cadena de suministro.

Mejor Práctica: Nunca fusiones "a ciegas" lógica de seguridad o adiciones de dependencias generadas por IA. Cada línea de código generada por una IA debe someterse a una revisión de seguridad manual por parte de un desarrollador humano.

Preguntas Frecuentes

¿Es la seguridad frontend responsabilidad de un desarrollador frontend?

Sí, la arquitectura web moderna ha trasladado una responsabilidad significativa al lado del cliente. Mientras que el backend asegura la base de datos y la lógica del servidor, el desarrollador frontend es responsable de proteger la sesión del usuario, prevenir XSS e implementar políticas seguras a nivel de navegador.

¿Cuáles son los riesgos de seguridad frontend más comunes?

Los riesgos más prevalentes incluyen el Cross-Site Scripting (XSS), el almacenamiento inseguro de tokens sensibles en LocalStorage y las vulnerabilidades de la cadena de suministro a través de dependencias de terceros. Además, la configuración incorrecta de las Content Security Policies (CSP) y el Cross-Origin Resource Sharing (CORS) sigue siendo una preocupación importante.

¿Cómo prevengo el XSS en frameworks modernos como React o Vue?

Aunque los frameworks proporcionan escape por defecto, debes evitar las "vías de escape" como dangerouslySetInnerHTML o v-html a menos que los datos sean sanitizados vía DOMPurify. Además, implementar la API Trusted Types proporciona una capa de protección a nivel de navegador que detecta intentos de inyección incluso si se eluden las protecciones del framework.

¿Es seguro almacenar tokens de autenticación en LocalStorage?

Generalmente, no. LocalStorage es accesible por cualquier JavaScript que se ejecute en el mismo origen, lo que significa que una vulnerabilidad XSS puede llevar al robo inmediato de tokens. Es mucho más seguro usar cookies HttpOnly y Secure o almacenar tokens en memoria con una estrategia de Rotación de Refresh Tokens.

¿Cuál es la diferencia entre validación de entrada y sanitización?

La validación de entrada comprueba si los datos siguen un formato específico (como un email válido) con fines de UX, mientras que la sanitización elimina o codifica caracteres peligrosos (como <script>) para evitar su ejecución. La validación ocurre antes del procesamiento, mientras que la sanitización ocurre antes de renderizar o almacenar los datos.

Conclusión

La seguridad web en 2025 y 2026 es una disciplina de múltiples capas. Como desarrolladores frontend, somos los guardianes del entorno del navegador del usuario. Al adoptar OAuth 2.1, aplicar Trusted Types y mantener una Lista de Materiales de Software rigurosa, podemos construir aplicaciones que no solo sean funcionales, sino también resilientes frente a un panorama de amenazas cada vez más complejo.

El cambio hacia la "Seguridad por Diseño" no es solo un obstáculo regulatorio, es una oportunidad para generar confianza con los usuarios. Comienza auditando tus encabezados actuales con el Mozilla Observatory, escaneando tus dependencias con Snyk y sacando tus tokens sensibles de LocalStorage. La seguridad no es una tarea de una sola vez; es un compromiso continuo con la excelencia en la ingeniería.