Die sich wandelnde Landschaft der Frontend-Sicherheit

Jahrelang operierte die Branche unter einem gefährlichen Missverständnis: Sicherheit sei ein „Backend-Problem“. In diesem veralteten Modell waren Frontend-Entwickler für die Oberfläche (das „Glas“) – also UI/UX – zuständig, während die schwere Arbeit der Authentifizierung, Datenvalidierung und Bedrohungsabwehr hinter der Firewall stattfand.

In den Jahren 2025 und 2026 ist diese Grenze faktisch verschwunden. Mit dem Aufstieg komplexer Single Page Applications (SPAs), Micro-Frontends und Edge Computing ist das Frontend nun die primäre Angriffsfläche. Moderne Browser haben leistungsstarke APIs eingeführt, um sich gegen raffinierte Bedrohungen zu wehren, aber diese erfordern eine aktive Implementierung durch die Entwickler. Gleichzeitig schreiben globale Regulierungen wie der EU Cyber Resilience Act (CRA) „Security-by-Design“ vor, was das Schwachstellenmanagement eher zu einer rechtlichen Anforderung als zu einer bloßen Best Practice macht.

Dieser Leitfaden untersucht die grundlegenden Säulen der Frontend-Sicherheit in der heutigen Zeit und bietet die technische Tiefe, die für den Aufbau resilienter, konformer Webanwendungen erforderlich ist.

1. Moderne Authentifizierung: OAuth 2.1 und Zero-Trust

Die Authentifizierungslandschaft hat eine bedeutende Konsolidierung erfahren. Seit 2025 hat OAuth 2.1 die fragmentierten RFCs von OAuth 2.0 ersetzt und eine sicherere Basis für clientseitige Anwendungen geschaffen.

Das Ende des Implicit Grant und der Aufstieg von PKCE

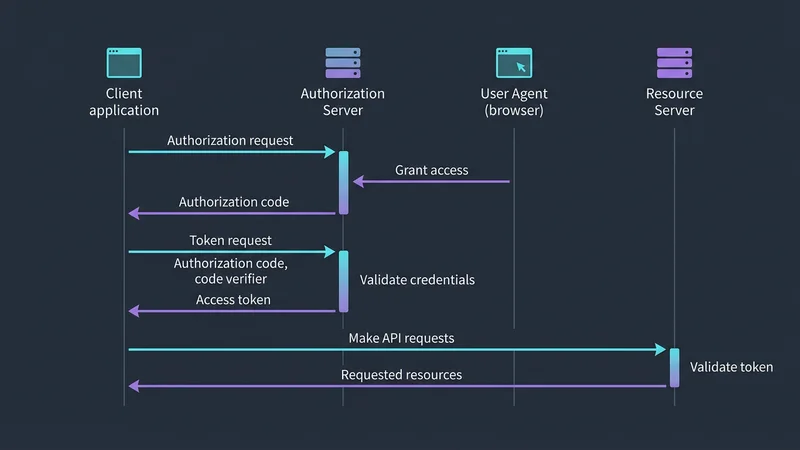

Die wichtigste Änderung in OAuth 2.1 ist die formale Entfernung des Implicit Grant Flows. Dieser früher in SPAs übliche Flow gab Access-Tokens direkt im URL-Fragment zurück, was sie anfällig für das „Abfließen von Access-Tokens“ über den Browserverlauf oder Referrer-Header machte.

Der neue Standard für alle Frontend-Anwendungen ist der Authorization Code Flow mit PKCE (Proof Key for Code Exchange). PKCE stellt sicher, dass ein Angreifer, selbst wenn er den Authorization-Code abfängt, diesen nicht gegen ein Token eintauschen kann, ohne einen geheimen „Code Verifier“, der den Speicher des Clients nie verlässt.

// Konzeptionelles Beispiel für die Generierung einer PKCE-Challenge in einem Frontend-Service

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Verifier im Speicher ablegen (nicht im LocalStorage!), für den Exchange-Schritt

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Übergang zur Zero-Trust-Architektur

In einer Zero-Trust-Frontend-Architektur gehen wir nicht mehr davon aus, dass ein Benutzer „sicher“ ist, nur weil er ein gültiges Session-Cookie besitzt. Jeder sensible API-Aufruf wird als eindeutige Anfrage behandelt, die autorisiert werden muss. Dies beinhaltet oft die Verwendung kurzlebiger, bereichsbezogener (scoped) Access-Tokens. Anstelle einer einzigen „Admin“-Rolle implementieren Entwickler nun granulare Berechtigungen, die bei jeder UI-Interaktion und jeder nachfolgenden API-Anfrage validiert werden.

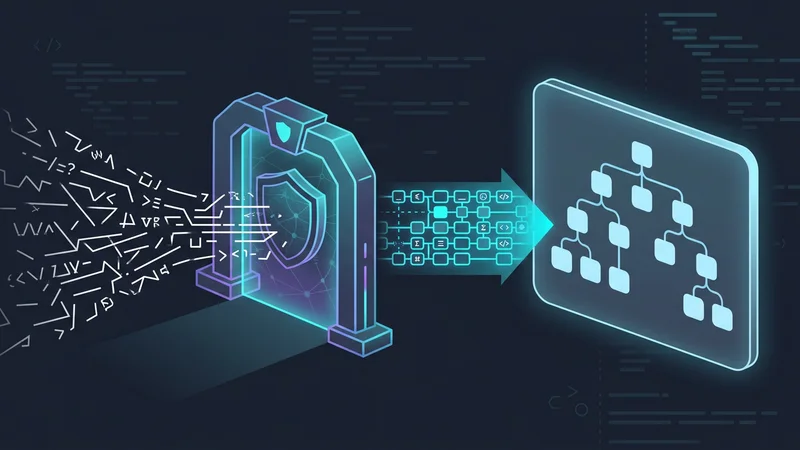

2. Injection-Angriffe mit Trusted Types und Sanitization neutralisieren

Cross-Site Scripting (XSS) bleibt eine der größten Bedrohungen, aber die Methodik zur Vermeidung hat sich von reaktivem „Escaping“ hin zu proaktiver „richtlinienbasierter“ Sicherheit verschoben.

Implementierung der Trusted Types API

Die Trusted Types API ist ein Game-Changer für die Prävention von DOM-basiertem XSS. Sie ermöglicht es Entwicklern, „Injection-Sinks“ – gefährliche Funktionen wie .innerHTML, eval() oder document.write() – abzuriegeln. Sobald sie über eine Content Security Policy (CSP) aktiviert wurde, weigert sich der Browser, einfache Strings für diese Funktionen zu akzeptieren. Stattdessen müssen Sie ein „Trusted Type“-Objekt übergeben, das durch eine vordefinierte Richtlinie erstellt wurde.

// 1. Eine Richtlinie definieren (normalerweise am Einstiegspunkt der App)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Verwendung einer Bibliothek wie DOMPurify zur Bereinigung des Inputs

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Verwendung der Richtlinie

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Dies würde einen TypeError auslösen, wenn Trusted Types erzwungen werden:

// secureElement.innerHTML = userInput;

// Dies ist der sichere, konforme Weg:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Kontextbezogene Output-Codierung

Während moderne Frameworks wie React und Vue standardmäßig ein einfaches HTML-Escaping durchführen, schützen sie nicht vor allen Kontexten. Entwickler müssen wachsam bleiben bei:

- Attribut-Kontext:

href="javascript:alert(1)"wird durch Standard-Escaping nicht abgefangen. - CSS-Kontext: Benutzergesteuerte Werte in

style-Tags können zum Abfluss von Daten führen. - JSON-Kontext: Die Übergabe von Daten vom Server direkt in ein

<script>-Tag erfordert spezielles JSON-Escaping, um ein Ausbrechen aus dem String zu verhindern.

DOMPurify im Jahr 2026

DOMPurify (v3.3.1+) bleibt der Industriestandard. Moderne Versionen sind mit WebAssembly (Wasm) für eine fast native Performance optimiert und bieten eine tiefe Integration in die Trusted Types API. Bei der Verarbeitung von benutzergenerierten Inhalten (Kommentare, Profile etc.) sollte die Sanitization so nah wie möglich am „Sink“ erfolgen.

3. Browser-Härtung mit CSP und Secure Cookies

Der Browser bietet mehrere Mechanismen, um Ihre Anwendung von bösartigen Skripten zu isolieren. Diese korrekt zu konfigurieren, ist das Markenzeichen eines erfahrenen Frontend-Entwicklers.

Content Security Policy (CSP) Level 3

Eine starke CSP ist Ihre letzte Verteidigungslinie. Im Jahr 2025 haben wir uns von massiven „Allow-Lists“ (die schwer zu warten sind) hin zu Strict CSPs unter Verwendung von Nonces und strict-dynamic bewegt.

- Nonces: Ein eindeutiger, kryptografisch starker Zufallsstring, der für jede Anfrage generiert wird. Nur Skripte mit dem passenden

nonce-Attribut werden ausgeführt. - Strict-Dynamic: Diese Direktive teilt dem Browser mit, dass, wenn ein Skript (über eine Nonce) vertrauenswürdig ist, alle von ihm dynamisch geladenen Skripte ebenfalls vertrauenswürdig sein sollten. Dies vereinfacht die Verwaltung komplexer Abhängigkeitsbäume.

Beispiel für einen CSP-Header:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Sicheres Cookie-Management und CHIPS

Die Speicherung von Session-Tokens ist eine ewige Debatte. Der Konsens für 2025–2026 ist klar: Vermeiden Sie LocalStorage für sensible Tokens.

Verwenden Sie stattdessen Cookies mit diesen essenziellen Attributen:

- HttpOnly: Verhindert den Zugriff durch JavaScript und mildert so die Auswirkungen von XSS.

- SameSite=Lax/Strict: Verhindert Cross-Site Request Forgery (CSRF), indem eingeschränkt wird, wann Cookies gesendet werden.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) ermöglicht es Entwicklern, sich für einen „partitionierten“ Speicher zu entscheiden. Dies ist entscheidend für Drittanbieter-Einbindungen (wie ein Payment-Widget), um den Status beizubehalten, ohne Cross-Site-Tracking zu ermöglichen, was moderne Datenschutzanforderungen erfüllt.

Subresource Integrity (SRI)

Angriffe auf die Lieferkette (Supply Chain Attacks) nehmen zu. Wenn Sie eine Bibliothek von einem CDN laden (z. B. Google Fonts oder ein bestimmtes JS-Utility), müssen Sie SRI verwenden. Dies stellt sicher, dass der Browser die Ausführung verweigert, falls das CDN kompromittiert und die Datei verändert wurde.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Sichere Kommunikation und Datenintegrität

Frontend-Anwendungen existieren selten isoliert. Sie kommunizieren mit APIs, anderen Fenstern (Iframes) und Workern.

Sichere postMessage-Implementierung

Bei der Verwendung von window.postMessage für die Cross-Origin-Kommunikation sind die beiden häufigsten Fehler das Versäumnis, den Ursprung (Origin) des Senders zu validieren, und das Versäumnis, den Ziel-Ursprung des Empfängers anzugeben.

// Empfänger: Immer validieren, wer mit Ihnen spricht

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Nachricht von nicht vertrauenswürdigem Ursprung blockiert:", event.origin);

return;

}

// Daten immer sicher parsen

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Ungültiges Nachrichtenformat");

}

});Der Unterschied zwischen Validierung und Sanitization

Ein häufiger Fehler besteht darin, sich auf die clientseitige Validierung als Sicherheitsmaßnahme zu verlassen.

- Validierung: Ein UX-Feature. Es sagt dem Benutzer: „Dies ist keine gültige E-Mail-Adresse.“ Sie kann von einem Angreifer leicht mit einem Proxy-Tool wie OWASP ZAP umgangen werden.

- Sanitization: Ein Sicherheitsfeature. Es entfernt gefährliche Zeichen aus dem Input, bevor dieser gespeichert oder gerendert wird.

- Durchsetzung: Sicherheitslogik muss immer auf dem Server durchgesetzt werden. Die Aufgabe des Frontends ist es sicherzustellen, dass an den Server gesendete Daten wohlgeformt sind und vom Server empfangene Daten sicher gerendert werden.

5. Compliance, Abhängigkeiten und der KI-Faktor

Die Rolle eines Frontend-Entwicklers umfasst nun auch ein gewisses Maß an rechtlichem und regulatorischem Bewusstsein.

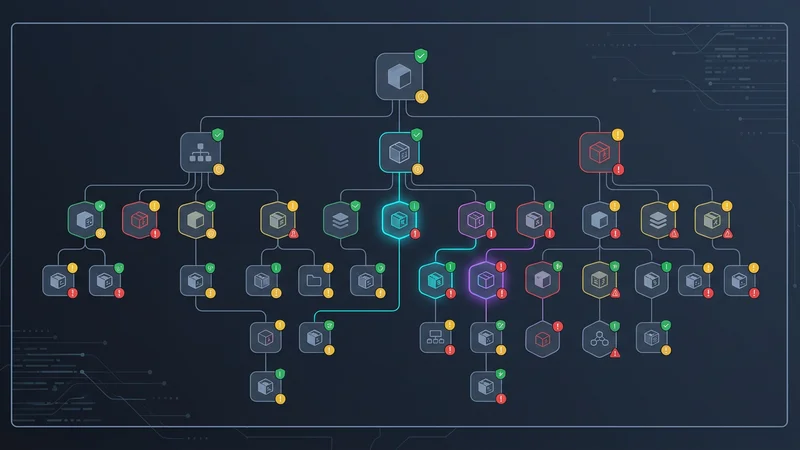

Der EU Cyber Resilience Act (CRA) und SBOM

Bis September 2026 wird der EU CRA vorschreiben, dass Softwareprodukte eine Software Bill of Materials (SBOM) bereitstellen müssen. Für Frontend-Entwickler bedeutet dies, dass Sie für jedes NPM-Paket, jede transitive Abhängigkeit und jedes von einem CDN gehostete Skript in Ihrer Anwendung Rechenschaft ablegen müssen.

Tools wie Snyk, Dependabot oder Socket sind nicht mehr optional. Sie sollten in Ihre CI/CD-Pipeline integriert werden, um Schwachstellen in Ihrer package-lock.json automatisch zu markieren.

Risiken von KI-generiertem Code

Der Aufstieg von KI-Coding-Assistenten (Cursor, GitHub Copilot) hat eine neue Klasse von Schwachstellen eingeführt: KI-halluzinierte Abhängigkeiten. Es gab dokumentierte Fälle, in denen die KI nicht existierende Pakete vorschlägt, die Angreifer dann auf NPM registrieren, um Supply-Chain-Angriffe durchzuführen.

Best Practice: Mergen Sie niemals „blind“ KI-generierte Sicherheitslogik oder neu hinzugefügte Abhängigkeiten. Jede von einer KI generierte Codezeile muss einer manuellen Sicherheitsüberprüfung durch einen menschlichen Entwickler unterzogen werden.

Häufig gestellte Fragen

Liegt die Frontend-Sicherheit in der Verantwortung eines Frontend-Entwicklers?

Ja, die moderne Webarchitektur hat einen erheblichen Teil der Verantwortung auf die Client-Seite verlagert. Während das Backend die Datenbank und die serverseitige Logik sichert, ist der Frontend-Entwickler für den Schutz der Benutzersitzung, die Verhinderung von XSS und die Implementierung sicherer Richtlinien auf Browser-Ebene verantwortlich.

Was sind die häufigsten Risiken für die Frontend-Sicherheit?

Zu den häufigsten Risiken gehören Cross-Site Scripting (XSS), die unsichere Speicherung sensibler Tokens im LocalStorage und Schwachstellen in der Lieferkette durch Abhängigkeiten von Drittanbietern. Darüber hinaus bleibt die fehlerhafte Konfiguration von Content Security Policies (CSP) und Cross-Origin Resource Sharing (CORS) ein großes Problem.

Wie verhindere ich XSS in modernen Frameworks wie React oder Vue?

Obwohl Frameworks standardmäßig Escaping bieten, müssen Sie „Escape-Hatches“ wie dangerouslySetInnerHTML oder v-html vermeiden, es sei denn, die Daten werden über DOMPurify bereinigt. Zusätzlich bietet die Implementierung der Trusted Types API eine Schutzschicht auf Browser-Ebene, die Injection-Versuche abfängt, selbst wenn Framework-eigene Schutzmechanismen umgangen werden.

Ist es sicher, Authentifizierungs-Tokens im LocalStorage zu speichern?

Im Allgemeinen nein. Auf den LocalStorage kann jedes JavaScript zugreifen, das auf derselben Origin ausgeführt wird. Das bedeutet, dass eine XSS-Schwachstelle zum sofortigen Diebstahl des Tokens führen kann. Es ist viel sicherer, HttpOnly- und Secure-Cookies zu verwenden oder Tokens im Speicher mit einer Refresh Token Rotation Strategie abzulegen.

Was ist der Unterschied zwischen Input-Validierung und Sanitization?

Die Input-Validierung prüft aus UX-Gründen, ob Daten einem bestimmten Format folgen (wie eine gültige E-Mail), während Sanitization gefährliche Zeichen (wie <script>) entfernt oder kodiert, um deren Ausführung zu verhindern. Validierung findet vor der Verarbeitung statt, während Sanitization vor dem Rendern oder Speichern der Daten erfolgt.

Fazit

Web-Sicherheit in den Jahren 2025 und 2026 ist eine vielschichtige Disziplin. Als Frontend-Entwickler sind wir die Torwächter der Browser-Umgebung des Benutzers. Durch die Einführung von OAuth 2.1, die Erzwingung von Trusted Types und die Pflege einer strengen Software Bill of Materials können wir Anwendungen erstellen, die nicht nur funktional, sondern auch resilient gegen eine zunehmend komplexe Bedrohungslandschaft sind.

Der Wandel hin zu „Security-by-Design“ ist nicht nur eine regulatorische Hürde – er ist eine Chance, Vertrauen bei den Benutzern aufzubauen. Beginnen Sie damit, Ihre aktuellen Header mit dem Mozilla Observatory zu prüfen, Ihre Abhängigkeiten mit Snyk zu scannen und Ihre sensiblen Tokens aus dem LocalStorage zu entfernen. Sicherheit ist keine einmalige Aufgabe, sondern eine kontinuierliche Verpflichtung zu technischer Exzellenz.