Det föränderliga landskapet för frontend-säkerhet

Under många år arbetade branschen utifrån en farlig missuppfattning: säkerhet är ett "backend-problem". I denna föråldrade modell ansvarade frontend-utvecklare för "glaset" – UI/UX – medan det tunga arbetet med autentisering, datavalidering och begränsning av hot skedde bakom brandväggen.

När vi nu rör oss in i 2025 och 2026 har den gränsen i praktiken suddats ut. Med framväxten av komplexa Single Page Applications (SPAs), mikro-frontends och edge computing är frontenden nu den primära attackytan. Moderna webbläsare har introducerat kraftfulla API:er för att försvara sig mot sofistikerade hot, men de kräver aktiv implementering av utvecklare. Samtidigt ställer globala regleringar som EU Cyber Resilience Act (CRA) krav på "Security-by-Design", vilket gör hantering av sårbarheter till ett lagkrav snarare än bara god praxis.

Denna guide utforskar de grundläggande pelarna i frontend-säkerhet i den nuvarande eran och ger det tekniska djup som krävs för att bygga motståndskraftiga och regelrätt efterlevda webbapplikationer.

1. Modern autentisering: OAuth 2.1 och Zero-Trust

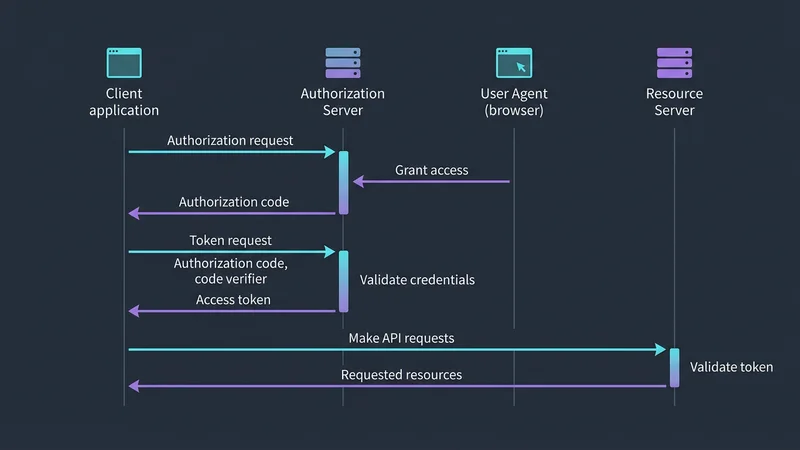

Landskapet för autentisering har genomgått en betydande konsolidering. Från och med 2025 har OAuth 2.1 ersatt de fragmenterade RFC-dokumenten i OAuth 2.0, vilket etablerar en säkrare baslinje för klientapplikationer.

Slutet för Implicit Grant och framväxten av PKCE

Den mest betydande förändringen i OAuth 2.1 är det formella borttagandet av Implicit Grant-flödet. Detta flöde, som tidigare var vanligt i SPA:er, returnerade åtkomsttoken (access tokens) direkt i URL-fragmentet, vilket gjorde dem sårbara för "läckage av åtkomsttoken" via webbläsarhistorik eller referrer-headers.

Den nya standarden för alla frontend-applikationer är Authorization Code Flow med PKCE (Proof Key for Code Exchange). PKCE säkerställer att även om en angripare fångar upp auktoriseringskoden, kan de inte byta ut den mot en token utan en hemlig "code verifier" som aldrig lämnar klientens minne.

// Conceptual example of generating PKCE challenge in a frontend service

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Store verifier in memory (not LocalStorage!) for the exchange step

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Övergång till Zero-Trust-arkitektur

I en Zero-Trust-arkitektur för frontend antar vi inte längre att en användare är "säker" bara för att de har en giltig sessionskaka. Varje känsligt API-anrop behandlas som en unik begäran som måste auktoriseras. Detta innebär ofta användning av kortlivade, begränsade (scoped) åtkomsttoken. Istället för en enda "admin"-roll implementerar utvecklare nu finkorniga behörigheter som valideras vid varje UI-interaktion och efterföljande API-anrop.

2. Neutralisera injicering med Trusted Types och sanering

Cross-Site Scripting (XSS) förblir ett av de främsta hoten, men metodiken för att förhindra det har skiftat från reaktiv "escaping" till proaktiv "policybaserad" säkerhet.

Implementera Trusted Types API

Trusted Types API är en banbrytande teknik för att förhindra DOM-baserad XSS. Det gör det möjligt för utvecklare att låsa ner "injection sinks" – farliga funktioner som .innerHTML, eval() eller document.write(). När detta aktiverats via en Content Security Policy (CSP), kommer webbläsaren att vägra acceptera vanliga strängar för dessa funktioner. Istället måste du skicka ett "Trusted Type"-objekt skapat via en fördefinierad policy.

// 1. Define a policy (usually at the entry point of your app)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Use a library like DOMPurify to sanitize the input

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. Using the policy

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// This would throw a TypeError if Trusted Types is enforced:

// secureElement.innerHTML = userInput;

// This is the secure, compliant way:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Kontextuell utkodning (Contextual Output Encoding)

Även om moderna ramverk som React och Vue utför grundläggande HTML-escaping som standard, skyddar de inte mot alla kontexter. Utvecklare måste förbli vaksamma gällande:

- Attribut-kontext:

href="javascript:alert(1)"fångas inte upp av vanlig escaping. - CSS-kontext: Användarkontrollerade värden i

style-taggar kan leda till dataexfiltration. - JSON-kontext: Att skicka data från servern direkt in i en

<script>-tagg kräver specifik JSON-escaping för att förhindra att man bryter sig ur strängen.

DOMPurify år 2026

DOMPurify (v3.3.1+) förblir branschstandard. Moderna versioner är optimerade med WebAssembly (Wasm) för nästan nativ prestanda och erbjuder djup integration med Trusted Types API. Vid hantering av användargenererat innehåll (kommentarer, profiler etc.) bör sanering ske så nära "sänkan" (the sink) som möjligt.

3. Härda webbläsaren med CSP och säkra kakor

Webbläsaren tillhandahåller flera mekanismer för att isolera din applikation från skadliga skript. Att konfigurera dessa korrekt är kännetecknet för en senior frontend-utvecklare.

Content Security Policy (CSP) Level 3

En stark CSP är din sista försvarslinje. Under 2025 har vi rört oss bort från massiva "allow-lists" (som är svåra att underhålla) mot Strict CSPs som använder nonces och strict-dynamic.

- Nonces: En unik, kryptografiskt stark slumpmässig sträng som genereras för varje begäran. Endast skript med matchande

nonce-attribut kommer att köras. - Strict-Dynamic: Detta direktiv talar om för webbläsaren att om ett skript är betrott (via en nonce), ska alla skript som det laddar dynamiskt också vara betrodda. Detta förenklar hanteringen av komplexa beroendeträd.

Exempel på CSP-header:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Säker hantering av kakor och CHIPS

Lagring av sessionstoken är en ständig debatt. Konsensus för 2025–2026 är tydlig: Undvik LocalStorage för känsliga tokens.

Använd istället kakor (cookies) med dessa nödvändiga attribut:

- HttpOnly: Förhindrar JavaScript-åtkomst, vilket begränsar effekten av XSS.

- SameSite=Lax/Strict: Förhindrar Cross-Site Request Forgery (CSRF) genom att begränsa när kakor skickas.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) tillåter utvecklare att välja "partitionerad" lagring. Detta är avgörande för tredjepartsinbäddningar (som en betalningswidget) för att bibehålla tillstånd utan att tillåta spårning mellan webbplatser, vilket uppfyller moderna integritetskrav.

Subresource Integrity (SRI)

Supply chain-attacker ökar. Om du laddar ett bibliotek från ett CDN (t.ex. Google Fonts eller ett specifikt JS-verktyg), måste du använda SRI. Detta säkerställer att om CDN:et komprometteras och filen ändras, kommer webbläsaren att vägra köra den.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Säker kommunikation och indataintegritet

Frontend-applikationer lever sällan i isolering. De kommunicerar med API:er, andra fönster (iframes) och workers.

Säker implementering av postMessage

När man använder window.postMessage för kommunikation mellan olika ursprung (cross-origin), är de två vanligaste misstagen att glömma att validera avsändarens ursprung och att glömma att specificera mottagarens målsprung.

// Receiver: Always validate who is talking to you

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Blocked message from untrusted origin:", event.origin);

return;

}

// Always parse data safely

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Invalid message format");

}

});Skillnaden mellan validering och sanering

En vanlig fälla är att förlita sig på validering på klientsidan som en säkerhetsåtgärd.

- Validering: En UX-funktion. Den talar om för användaren att "detta är inte en giltig e-postadress". Den kan enkelt kringgås av en angripare som använder ett proxyverktyg som OWASP ZAP.

- Sanering: En säkerhetsfunktion. Den rensar bort farliga tecken från indata innan den lagras eller renderas.

- Genomdrivande: Säkerhetslogik måste alltid genomdrivas på servern. Frontends jobb är att se till att data som skickas till servern är välformaterad och att data som tas emot från servern renderas säkert.

5. Efterlevnad, beroenden och AI-faktorn

Rollen som frontend-utvecklare inkluderar nu en viss grad av juridisk och regulatorisk medvetenhet.

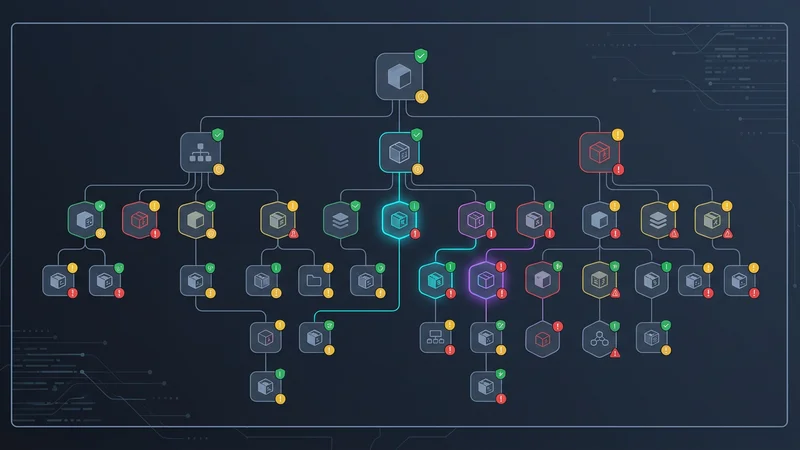

EU Cyber Resilience Act (CRA) och SBOM

Senast i september 2026 kommer EU CRA att kräva att programvaruprodukter tillhandahåller en Software Bill of Materials (SBOM). För frontend-utvecklare innebär detta att du måste kunna redogöra för varje NPM-paket, transitivt beroende och CDN-hostat skript i din applikation.

Verktyg som Snyk, Dependabot eller Socket är inte längre valfria. De bör integreras i din CI/CD-pipeline för att automatiskt flagga sårbarheter i din package-lock.json.

Risker med AI-genererad kod

Framväxten av AI-kodningsassistenter (Cursor, GitHub Copilot) har introducerat en ny klass av sårbarhet: AI-hallucinerade beroenden. Det finns dokumenterade fall där AI föreslår icke-existerande paket som angripare sedan registrerar på NPM för att utföra supply chain-attacker.

Bästa praxis: Merga aldrig "blint" AI-genererad säkerhetslogik eller nya beroenden. Varje kodrad som genereras av en AI måste genomgå en manuell säkerhetsgranskning av en mänsklig utvecklare.

Vanliga frågor (FAQ)

Är frontend-säkerhet frontend-utvecklarens ansvar?

Ja, modern webbarkitektur har flyttat ett betydande ansvar till klientsidan. Medan backend säkrar databasen och logiken på serversidan, ansvarar frontend-utvecklaren för att skydda användarens session, förhindra XSS och implementera säkra policyer på webbläsarnivå.

Vilka är de vanligaste säkerhetsriskerna i frontenden?

De vanligaste riskerna inkluderar Cross-Site Scripting (XSS), osäker lagring av känsliga tokens i LocalStorage och sårbarheter i försörjningskedjan (supply chain) via tredjepartsberoenden. Dessutom är felaktig konfiguration av Content Security Policies (CSP) och Cross-Origin Resource Sharing (CORS) fortfarande ett stort problem.

Hur förhindrar jag XSS i moderna ramverk som React eller Vue?

Även om ramverken tillhandahåller automatisk escaping, måste du undvika "flyktvägar" som dangerouslySetInnerHTML eller v-html om inte datan har sanerats via DOMPurify. Dessutom ger implementering av Trusted Types API ett lager av skydd på webbläsarnivå som fångar upp injiceringsförsök även om ramverkets skydd kringgås.

Är det säkert att lagra autentiseringstoken i LocalStorage?

Generellt sett, nej. LocalStorage är tillgängligt för all JavaScript som körs på samma ursprung, vilket innebär att en XSS-sårbarhet kan leda till omedelbar stöld av tokens. Det är mycket säkrare att använda HttpOnly och Secure kakor eller att lagra tokens i minnet med en strategi för Refresh Token Rotation.

Vad är skillnaden mellan indatavalidering och sanering?

Indatavalidering kontrollerar om data följer ett specifikt format (som en giltig e-post) för UX-ändamål, medan sanering tar bort eller kodar om farliga tecken (som <script>) för att förhindra exekvering. Validering sker före bearbetning, medan sanering sker innan rendering eller lagring av data.

Slutsats

Webbsäkerhet under 2025 och 2026 är en disciplin i flera lager. Som frontend-utvecklare är vi grindvakter för användarens webbläsarmiljö. Genom att anamma OAuth 2.1, genomdriva Trusted Types och upprätthålla en rigorös Software Bill of Materials, kan vi bygga applikationer som inte bara är funktionella utan också motståndskraftiga mot ett alltmer komplext hotlandskap.

Skiftet mot "Security-by-Design" är inte bara ett regulatoriskt hinder – det är en möjlighet att bygga förtroende hos användarna. Börja med att granska dina nuvarande headers med Mozilla Observatory, skanna dina beroenden med Snyk och flytta dina känsliga tokens bort från LocalStorage. Säkerhet är inte en engångsuppgift; det är ett kontinuerligt åtagande för ingenjörsmässig excellens.