Het veranderende landschap van Frontend Security

Jarenlang werkte de sector onder een gevaarlijk misverstand: security is een "backend-probleem". In dit verouderde model waren frontend developers verantwoordelijk voor het "glas" — de UI/UX — terwijl het zware werk van authenticatie, datavalidatie en threat mitigation achter de firewall gebeurde.

Nu we 2025 en 2026 ingaan, is die grens effectief verdwenen. Met de opkomst van complexe Single Page Applications (SPAs), micro-frontends en edge computing is de frontend nu het primaire aanvalsoppervlak (attack surface). Moderne browsers hebben krachtige API's geïntroduceerd om te verdedigen tegen geavanceerde dreigingen, maar deze vereisen actieve implementatie door developers. Tegelijkertijd verplichten wereldwijde regels zoals de EU Cyber Resilience Act (CRA) "Security-by-Design", waardoor vulnerability management een wettelijke vereiste is geworden in plaats van een best practice.

Deze gids verkent de fundamentele pijlers van frontend security in het huidige tijdperk en biedt de technische diepgang die nodig is om veerkrachtige, conforme webapplicaties te bouwen.

1. Moderne Authenticatie: OAuth 2.1 en Zero-Trust

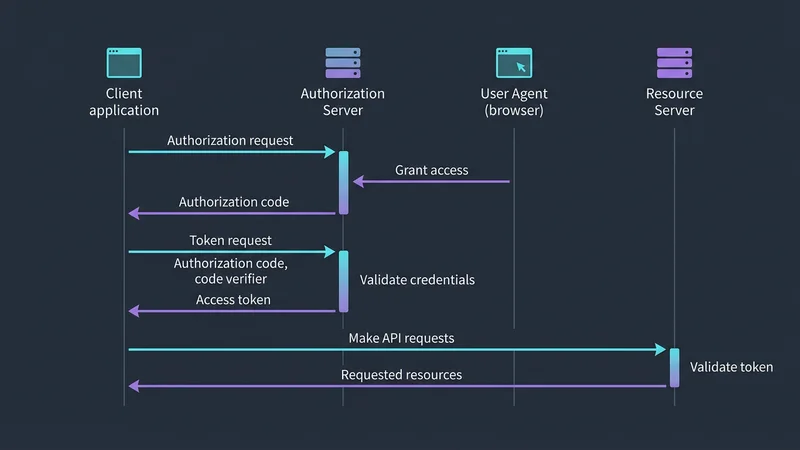

Het landschap van authenticatie is aanzienlijk geconsolideerd. Vanaf 2025 heeft OAuth 2.1 de gefragmenteerde RFC's van OAuth 2.0 vervangen, wat een veiligere basis legt voor client-side applicaties.

De dood van de Implicit Grant en de opkomst van PKCE

De belangrijkste wijziging in OAuth 2.1 is de formele verwijdering van de Implicit Grant flow. Voorheen gebruikelijk in SPAs, stuurde deze flow access tokens direct terug in het URL-fragment, waardoor ze kwetsbaar waren voor "access token leakage" via de browsergeschiedenis of referrer headers.

De nieuwe standaard voor alle frontend-applicaties is de Authorization Code Flow met PKCE (Proof Key for Code Exchange). PKCE zorgt ervoor dat zelfs als een aanvaller de autorisatiecode onderschept, deze niet kan worden ingewisseld voor een token zonder een geheime "code verifier" die nooit het geheugen van de client verlaat.

// Conceptueel voorbeeld van het genereren van een PKCE challenge in een frontend service

async function generatePKCE() {

const verifier = generateRandomString(128);

const challengeBuffer = await crypto.subtle.digest('SHA-256', new TextEncoder().encode(verifier));

const challenge = base64UrlEncode(challengeBuffer);

// Sla de verifier op in het geheugen (niet LocalStorage!) voor de exchange-stap

sessionStorage.setItem('pkce_verifier', verifier);

return challenge;

}Overstappen naar een Zero-Trust Architectuur

In een Zero-Trust frontend-architectuur gaan we er niet langer vanuit dat een gebruiker "veilig" is alleen omdat deze een geldige sessie-cookie heeft. Elke gevoelige API-call wordt behandeld als een uniek verzoek dat geautoriseerd moet worden. Dit houdt vaak in dat er gebruik wordt gemaakt van kortstondige, gescopete access tokens. In plaats van een enkele "admin"-rol implementeren developers nu granulaire permissies die bij elke UI-interactie en daaropvolgend API-verzoek worden gevalideerd.

2. Injectie neutraliseren met Trusted Types en Sanitization

Cross-Site Scripting (XSS) blijft een grote dreiging, maar de methodologie om het te voorkomen is verschoven van reactief "escaping" naar proactieve "policy-based" security.

De Trusted Types API implementeren

De Trusted Types API is een game-changer voor de preventie van DOM-gebaseerde XSS. Het stelt developers in staat om "injection sinks" — gevaarlijke functies zoals .innerHTML, eval(), of document.write() — te vergrendelen. Zodra dit is ingeschakeld via een Content Security Policy (CSP), zal de browser weigeren om ruwe strings te accepteren voor deze functies. In plaats daarvan moet je een "Trusted Type"-object doorgeven dat is gemaakt via een vooraf gedefinieerde policy.

// 1. Definieer een policy (meestal bij het entry point van je app)

const escapeHTMLPolicy = trustedTypes.createPolicy("myAppPolicy", {

createHTML: (input: string) => {

// Gebruik een library zoals DOMPurify om de input te saniteren

return DOMPurify.sanitize(input, { RETURN_TRUSTED_TYPE: true });

}

});

// 2. De policy gebruiken

const userInput = "<img src=x onerror=alert(1)>";

const secureElement = document.getElementById("content");

// Dit zou een TypeError geven als Trusted Types wordt afgedwongen:

// secureElement.innerHTML = userInput;

// Dit is de veilige, conforme manier:

secureElement.innerHTML = escapeHTMLPolicy.createHTML(userInput);Contextuele Output Encoding

Hoewel moderne frameworks zoals React en Vue standaard basis HTML-escaping uitvoeren, beschermen ze niet tegen alle contexten. Developers moeten waakzaam blijven voor:

- Attribute Context:

href="javascript:alert(1)"wordt niet opgevangen door standaard escaping. - CSS Context: Door de gebruiker gecontroleerde waarden in

style-tags kunnen leiden tot data-exfiltratie. - JSON Context: Het direct doorgeven van data van de server naar een

<script>-tag vereist specifieke JSON-escaping om te voorkomen dat er uit de string wordt gebroken.

DOMPurify in 2026

DOMPurify (v3.3.1+) blijft de industriestandaard. Moderne versies zijn geoptimaliseerd met WebAssembly (Wasm) voor bijna-native prestaties en bieden diepe integratie met de Trusted Types API. Bij het verwerken van door gebruikers gegenereerde content (reacties, profielen, etc.) moet sanitization zo dicht mogelijk bij de "sink" plaatsvinden.

3. De browser harden met CSP en Secure Cookies

De browser biedt verschillende mechanismen om je applicatie te isoleren van kwaadaardige scripts. Het correct configureren hiervan is het kenmerk van een senior frontend developer.

Content Security Policy (CSP) Level 3

Een sterke CSP is je laatste verdedigingslinie. In 2025 zijn we afgestapt van enorme "allow-lists" (die moeilijk te onderhouden zijn) naar Strict CSPs met behulp van nonces en strict-dynamic.

- Nonces: Een unieke, cryptografisch sterke willekeurige string die voor elk verzoek wordt gegenereerd. Alleen scripts met het bijbehorende

nonce-attribuut worden uitgevoerd. - Strict-Dynamic: Deze richtlijn vertelt de browser dat als een script wordt vertrouwd (via een nonce), alle scripts die het dynamisch laadt ook moeten worden vertrouwd. Dit vereenvoudigt het beheer voor complexe dependency-structuren.

Voorbeeld CSP Header:

Content-Security-Policy:

object-src 'none';

script-src 'nonce-rAnd0m123' 'strict-dynamic' https:;

base-uri 'none';Veilig cookiebeheer en CHIPS

De opslag van sessietokens is een eeuwige discussie. De consensus voor 2025–2026 is duidelijk: Vermijd LocalStorage voor gevoelige tokens.

Gebruik in plaats daarvan cookies met deze essentiële attributen:

- HttpOnly: Voorkomt toegang via JavaScript, wat de impact van XSS beperkt.

- SameSite=Lax/Strict: Voorkomt Cross-Site Request Forgery (CSRF) door te beperken wanneer cookies worden verzonden.

- Partitioned (CHIPS): Cookies Having Independent Partitioned State (CHIPS) stelt developers in staat om te kiezen voor "gepartitioneerde" opslag. Dit is cruciaal voor embeds van derden (zoals een betaalwidget) om de status te behouden zonder cross-site tracking toe te staan, wat voldoet aan moderne privacyvereisten.

Subresource Integrity (SRI)

Supply chain attacks nemen toe. Als je een library laadt vanaf een CDN (bijv. Google Fonts of een specifieke JS-utility), moet je SRI gebruiken. Dit zorgt ervoor dat als het CDN gecompromitteerd is en het bestand is gewijzigd, de browser weigert het uit te voeren.

<script src="https://example.com/library.js"

integrity="sha384-oqVuAfXRKap7fdgcCY5uykM6+R9GqQ8K/uxy9rx7HNQlGYl1kPzQho1wx4JwY8wC"

crossorigin="anonymous"></script>4. Veilige communicatie en input-integriteit

Frontend-applicaties staan zelden op zichzelf. Ze communiceren met API's, andere vensters (iframes) en workers.

Veilige postMessage implementatie

Bij het gebruik van window.postMessage voor communicatie tussen verschillende origins zijn de twee meest voorkomende fouten: het niet valideren van de origin van de afzender en het niet specificeren van de target origin van de ontvanger.

// Ontvanger: Valideer altijd wie er met je communiceert

window.addEventListener("message", (event) => {

const trustedOrigins = ["https://app.trusted.com", "https://auth.trusted.com"];

if (!trustedOrigins.includes(event.origin)) {

console.error("Bericht geblokkeerd van niet-vertrouwde origin:", event.origin);

return;

}

// Parse data altijd op een veilige manier

try {

const message = JSON.parse(event.data);

handleMessage(message);

} catch (e) {

console.error("Ongeldig berichtformaat");

}

});Het onderscheid tussen Validatie en Sanitization

Een veelvoorkomende valkuil is het vertrouwen op client-side validatie als beveiligingsmaatregel.

- Validatie: Een UX-functie. Het vertelt de gebruiker "dit is geen geldig e-mailadres". Het is eenvoudig te omzeilen door een aanvaller die een proxy-tool zoals OWASP ZAP gebruikt.

- Sanitization: Een beveiligingsfunctie. Het verwijdert gevaarlijke karakters uit de input voordat deze wordt opgeslagen of gerenderd.

- Enforcement: Beveiligingslogica moet altijd op de server worden afgedwongen. De taak van de frontend is om ervoor te zorgen dat data die naar de server wordt verzonden correct is geformatteerd en dat data die van de server wordt ontvangen veilig wordt gerenderd.

5. Compliance, Dependencies en de AI-factor

De rol van een frontend developer omvat nu ook een zekere mate van juridisch en regelgevend bewustzijn.

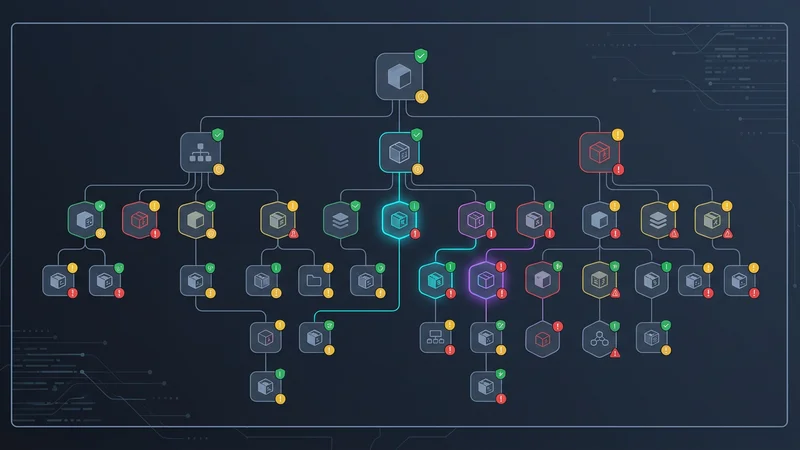

De EU Cyber Resilience Act (CRA) en SBOM

Tegen september 2026 vereist de EU CRA dat softwareproducten een Software Bill of Materials (SBOM) leveren. Voor frontend developers betekent dit dat je verantwoording moet kunnen afleggen over elk NPM-pakket, elke transitieve dependency en elk via CDN gehost script in je applicatie.

Tools zoals Snyk, Dependabot of Socket zijn niet langer optioneel. Ze moeten worden geïntegreerd in je CI/CD-pipeline om automatisch kwetsbaarheden in je package-lock.json te signaleren.

Risico's van AI-gegenereerde code

De opkomst van AI-code-assistenten (Cursor, GitHub Copilot) heeft een nieuw type kwetsbaarheid geïntroduceerd: AI-gehallucineerde dependencies. Er zijn gedocumenteerde gevallen waarbij AI niet-bestaande pakketten voorstelt die aanvallers vervolgens registreren op NPM om supply chain attacks uit te voeren.

Best Practice: Merge nooit "blindelings" AI-gegenereerde beveiligingslogica of toevoegingen van dependencies. Elke regel code die door een AI is gegenereerd, moet een handmatige security review ondergaan door een menselijke developer.

Veelgestelde vragen

Is frontend security de verantwoordelijkheid van een frontend developer?

Ja, de moderne webarchitectuur heeft een aanzienlijke verantwoordelijkheid naar de client-side verschoven. Terwijl de backend de database en server-side logica beveiligt, is de frontend developer verantwoordelijk voor het beschermen van de sessie van de gebruiker, het voorkomen van XSS en het implementeren van veilige browser-policies.

Wat zijn de meest voorkomende frontend security risico's?

De meest voorkomende risico's zijn Cross-Site Scripting (XSS), onveilige opslag van gevoelige tokens in LocalStorage, en supply chain kwetsbaarheden via dependencies van derden. Daarnaast blijft een onjuiste configuratie van Content Security Policies (CSP) en Cross-Origin Resource Sharing (CORS) een groot punt van zorg.

Hoe voorkom ik XSS in moderne frameworks zoals React of Vue?

Hoewel frameworks standaard escaping bieden, moet je "escape hatches" zoals dangerouslySetInnerHTML of v-html vermijden, tenzij de data is gesaniteerd via DOMPurify. Bovendien biedt het implementeren van de Trusted Types API een beschermingslaag op browserniveau die injectiepogingen opvangt, zelfs als de beveiliging op framework-niveau wordt omzeild.

Is het veilig om authenticatietokens in LocalStorage op te slaan?

Over het algemeen niet. LocalStorage is toegankelijk voor alle JavaScript die op dezelfde origin draait, wat betekent dat een XSS-kwetsbaarheid kan leiden tot directe diefstal van tokens. Het is veel veiliger om HttpOnly en Secure cookies te gebruiken of om tokens in het geheugen op te slaan met een Refresh Token Rotation strategie.

Wat is het verschil tussen inputvalidatie en sanitization?

Inputvalidatie controleert of data voldoet aan een specifiek formaat (zoals een geldig e-mailadres) voor UX-doeleinden, terwijl sanitization gevaarlijke karakters (zoals <script>) verwijdert of codeert om uitvoering te voorkomen. Validatie gebeurt vóór de verwerking, terwijl sanitization gebeurt vóór het renderen of opslaan van data.

Conclusie

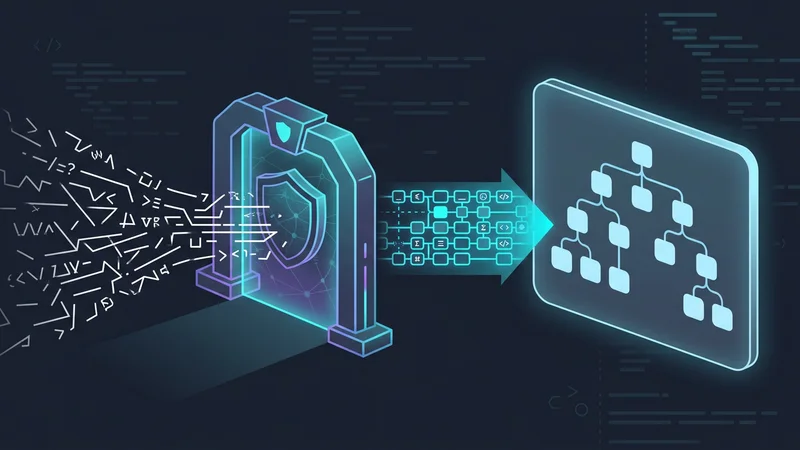

Web security in 2025 en 2026 is een discipline met vele lagen. Als frontend developers zijn wij de poortwachters van de browseromgeving van de gebruiker. Door OAuth 2.1 te adopteren, Trusted Types af te dwingen en een strikte Software Bill of Materials bij te houden, kunnen we applicaties bouwen die niet alleen functioneel zijn, maar ook veerkrachtig tegen een steeds complexer dreigingslandschap.

De verschuiving naar "Security-by-Design" is niet alleen een regelgevende hindernis — het is een kans om vertrouwen op te bouwen bij gebruikers. Begin met het auditen van je huidige headers met de Mozilla Observatory, scan je dependencies met Snyk, en verplaats je gevoelige tokens uit LocalStorage. Security is geen eenmalige taak; het is een voortdurende toewijding aan uitmuntendheid in engineering.